Специалисты F6 обнаружили новую прогосударственную APT-группу, получившую имя Telemancon.

Первые признаки её деятельности зафиксированы ещё в феврале 2023 года, однако детально изучить инфраструктуру и атаки группировки удалось лишь в феврале 2025 года. Telemancon целенаправленно атакует российские промышленные предприятия, преимущественно компании из сферы машиностроения.

Для проведения атак группировка использует специально разработанный дроппер TMCDropper и бэкдор TMCShell.

Название Telemancon составлено из трех уникальных признаков:

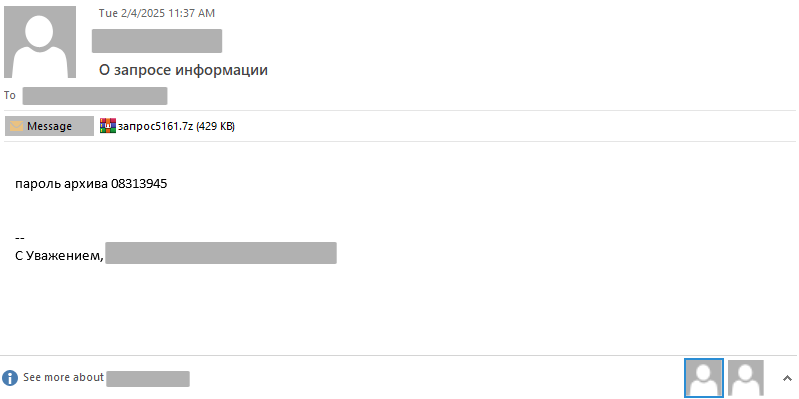

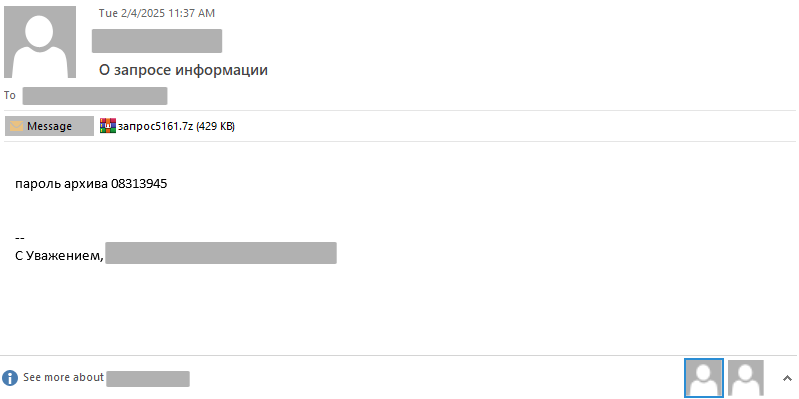

Одна из атак была направлена на российского разработчика и производителя военной техники и транспортных средств. Сотруднику компании было направлено письмо с архивом «запрос5161.7z», содержащим вредоносный файл «20250203_5_161.scr».

Данный файл представляет собой дроппер, написанный на языке C++, получивший название TMCDropper.

Основные функции TMCDropper включают проверку на запуск в отладочной среде или песочнице, извлечение и закрепление на устройстве бэкдора TMCShell, а также отображение документа-приманки в формате PDF для маскировки реальных намерений атаки. В блоге F6 можно найти полный разбор кампании Telemancon.

Первые признаки её деятельности зафиксированы ещё в феврале 2023 года, однако детально изучить инфраструктуру и атаки группировки удалось лишь в феврале 2025 года. Telemancon целенаправленно атакует российские промышленные предприятия, преимущественно компании из сферы машиностроения.

Для проведения атак группировка использует специально разработанный дроппер TMCDropper и бэкдор TMCShell.

Название Telemancon составлено из трех уникальных признаков:

- «tele» обозначает использование сервиса telegra.ph для связи с командным сервером.

- «man» происходит от слова manufactory (производство), подчеркивая промышленную направленность атак.

- «con» указывает на сохранение полезной нагрузки в папке %userprofile%\Contacts.

Одна из атак была направлена на российского разработчика и производителя военной техники и транспортных средств. Сотруднику компании было направлено письмо с архивом «запрос5161.7z», содержащим вредоносный файл «20250203_5_161.scr».

Данный файл представляет собой дроппер, написанный на языке C++, получивший название TMCDropper.

Основные функции TMCDropper включают проверку на запуск в отладочной среде или песочнице, извлечение и закрепление на устройстве бэкдора TMCShell, а также отображение документа-приманки в формате PDF для маскировки реальных намерений атаки. В блоге F6 можно найти полный разбор кампании Telemancon.

Для просмотра ссылки необходимо нажать

Вход или Регистрация