MISTER X

Гуру проекта

Команда форума

Судья

Модератор

ПРОВЕРЕННЫЙ ПРОДАВЕЦ

Private Club

Координатор арбитражей

Сотрудникам криптобиржи Kraken удалось идентифицировать хакера Lazarus Group, который претендовал на техническую должность в компании

Хакеры уже не первый год пытаются преодолеть защиту финансовых и криптовалютных компаний достаточно хитрым способом — через трудоустройство. Злоумышленники создают поддельные личности и устраиваются на работу в интересующие их компании, чем значительно облегчают процесс взлома. GetBlock AML Research публикует недавний кейс криптобиржи Kraken, которая предотвратила проникновение хакера.

На одну из открытых позиций биржи претендовал подозрительный соискатель. Сотрудники компании решили не дистанцироваться от кандидата, а вывести его на чистую воду, а также изучить методы, которыми пользуются злоумышленники.

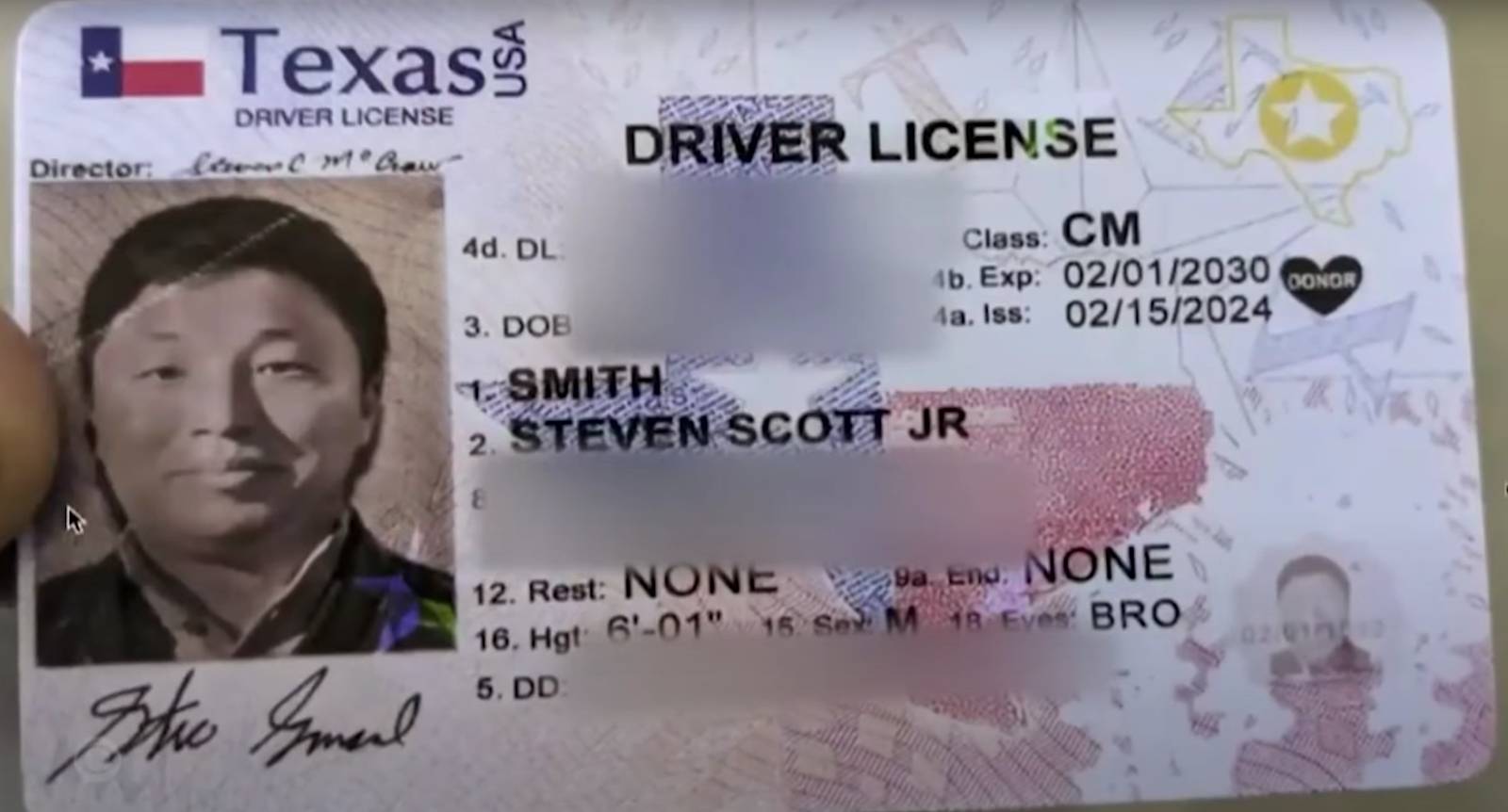

Хакер Lazarus Group, пытавшийся выдать себя за другого человека

Сотрудники биржи тщательно изучили предоставленный хакером адрес электронной почты и выяснили, что его использовали для массовой рассылки в другие компании и под другими псевдонимами.

В Kraken собрали еще несколько доказательств в пользу того, что против них ведется операция по проникновению:

В ходе собеседования сотрудники биржи невзначай пробрасывали вопросы для идентификации личности. Например, кандидата просили подтвердить свое местоположение в реальном времени, показать удостоверение личности государственного образца, а также порекомендовать несколько ресторанов в локации, где он по легенде находился. Хакер не смог справиться ни с одним проверочным вопросом, чем подтвердил подозрения Kraken.

Хакеры уже не первый год пытаются преодолеть защиту финансовых и криптовалютных компаний достаточно хитрым способом — через трудоустройство. Злоумышленники создают поддельные личности и устраиваются на работу в интересующие их компании, чем значительно облегчают процесс взлома. GetBlock AML Research публикует недавний кейс криптобиржи Kraken, которая предотвратила проникновение хакера.

Рутина Kraken

Kraken — одна из крупнейших криптовалютных бирж в США. На начало мая 2025 года в компании

Для просмотра ссылки необходимо нажать

Вход или Регистрация

30 активных вакансий. Kraken тщательно отслеживает и изучает каждого из потенциальных кандидатов, поскольку в компании придерживаются культуры “продуктивной паранойи”. Руководство биржи считает, что в текущих условиях, когда хакерам удается взламывать финансовые компании на миллиарды долларов, безопасность должна достигаться коллективным организационным мышлением.На одну из открытых позиций биржи претендовал подозрительный соискатель. Сотрудники компании решили не дистанцироваться от кандидата, а вывести его на чистую воду, а также изучить методы, которыми пользуются злоумышленники.

Красные флаги

Хакер, пытающийся выдать себя за другого человека, сразу совершил много ошибок. При первом общении по видеосвязи — он подключится к звонку под другим именем (не тем, что было указано в резюме), а затем быстро изменил его на нужное. В ходе общения голос кандидата несколько раз менялся, что может указывать на использование нейросети для смены голоса.

У Kraken была база данных email-адресов, которые использовали хакеры Lazarus Group в ходе своих атак. Адрес, указанный соискателем, находился в этой базе данных. После этого сотрудники Kraken начали глубокое расследование, чтобы вывести злоумышленника на чистую воду.

Хакер Lazarus Group, пытавшийся выдать себя за другого человека

В Kraken собрали еще несколько доказательств в пользу того, что против них ведется операция по проникновению:

- Кандидат на трудоустройство использовал удаленные рабочие столы Mac, а также VPN-сети для сокрытия своего местоположения;

- В репозитории на GitHub, который предоставил кандидат, содержался уже другой адрес электронной почты. Он также использовался хакерами Lazarus Group;

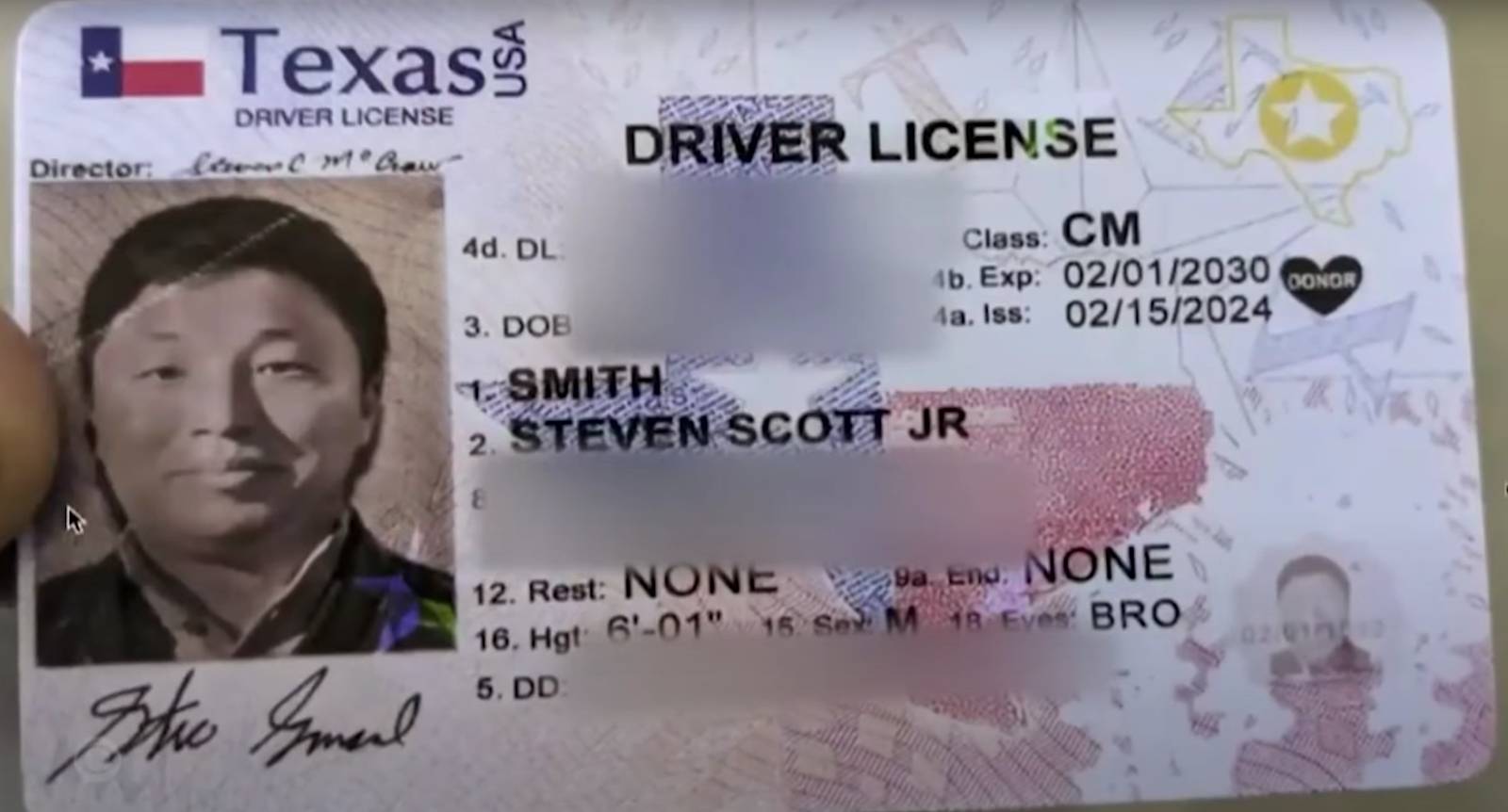

- Персональные данные и документ, удостоверяющий личность, которые использовал злоумышленник, были слиты несколько лет назад в результате масштабной утечки пользовательских данных.

Поддельное водительское удостоверение, которое использовал хакер

Следственный эксперимент

Несмотря на то, что команда Kraken обнаружила достаточное количество доказательств, они решили работать дальше и попытаться публично вскрыть хакера. Он выполнил все технические тесты и проверочные задания, а затем был приглашен на финальное собеседование с главой службы безопасности Kraken Ником Перкоко.В ходе собеседования сотрудники биржи невзначай пробрасывали вопросы для идентификации личности. Например, кандидата просили подтвердить свое местоположение в реальном времени, показать удостоверение личности государственного образца, а также порекомендовать несколько ресторанов в локации, где он по легенде находился. Хакер не смог справиться ни с одним проверочным вопросом, чем подтвердил подозрения Kraken.

Какие уроки извлекли в Kraken

Сотрудники биржи после удачного выявления хакера и успешного противодействия угрозе выделили ряд тезисов, которых необходимо придерживаться для обеспечения безопасности.- Хакерские группы все чаще используют методы скрытого внедрения, чтобы упростить себе процесс похищения активов. Финансовые и криптовалютные организации должны выстраивать эффективные системы внутреннего комплаенса, чтобы противостоять новой угрозе;

- Системы искусственного интеллекта изменили правила игры и значительно упростили возможность подделать личность, изменить голос и даже справиться со сложными техническими заданиями. Поэтому сотрудники службы безопасности также должны научиться эффективно использовать ИИ для противодействия злоумышленникам;

- Культура “продуктивной паранойи”, которой придерживаются в Kraken, — это обязанность в мире современных технологий.

Для просмотра ссылки необходимо нажать

Вход или Регистрация