MISTER X

Гуру проекта

Команда форума

Судья

Модератор

ПРОВЕРЕННЫЙ ПРОДАВЕЦ

Private Club

Координатор арбитражей

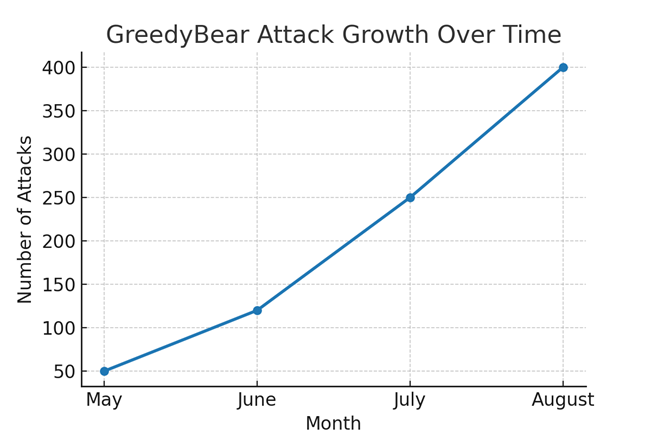

Хакерская группировка GreedyBear использовала сотни фальшивых расширений браузеров, вредоносных программ и поддельных сайтов для кражи криптовалют как минимум на $1 млн. Они вывели хищение монет на новый, промышленный уровень, заявили эксперты Koi Security.

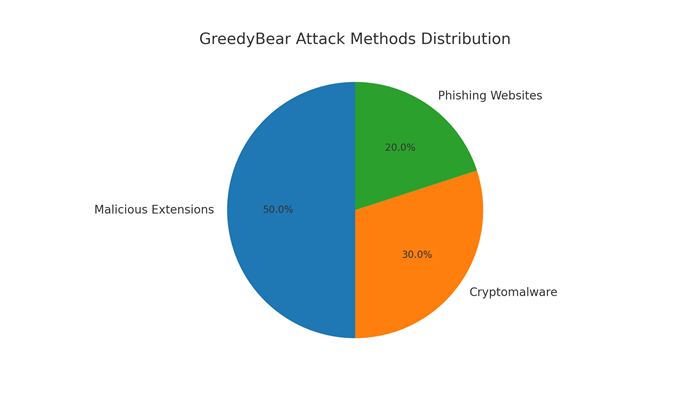

По данным экспертов по безопасности, большинство преступных групп выбирают одну линию — занимаются вредоносными расширениями для браузеров, специализируются на программах-вымогателях или управляют фишинговыми сайтами. В GreedyBear использовали для кражи криптовалют все три метода атак, рассказали специалисты Koi Security.

Участники группировки разместили более 150 расширений для браузера Firefox, маскирующихся под популярные криптокошельки — MetaMask, TronLink, Exodus, Rabby. Сначала расширения выглядели безвредными, проходили проверку и получали искусственно созданные положительные отзывы. После программы превращались в инструменты кражи — вводимые пользователями данные криптокошельков захватывались и отправлялись на сервер злоумышленников, сообщили специалисты по безопасности.

«Этот подход позволяет GreedyBear обходить систему безопасности торговой площадки, создавая видимость легитимности на начальном этапе проверки, а затем используя в качестве Орудия уже существующие расширения, которые пользуются доверием пользователей и имеют положительные оценки», — объяснили в Koi Security.

Koi Security обнаружила около 500 образцов вредоносного ПО, от программ-шпионов типа LummaStealer до приложений-вымогателей вроде Luca Stealer, которые требовали от жертв оплату в цифровой валюте. Распространение осуществлялось преимущественно через русскоязычные сайты с пиратским контентом, говорят специалисты по безопасности.

В качестве третьего метода атак преступники использовали сеть поддельных сайтов, имитирующие сервисы цифровых кошельков, устройства для холодного хранения или услуг по ремонту аппаратных кошельков (Trezor). Визуально сайты выглядели как безопасные лендинг-страницы, но служили лишь для сбора данных пользователей, пояснили в Koi Security.

Использование искусственного интеллекта позволяло GreedyBear быстро масштабировать угрозы и адаптироваться к меняющимся условиям защиты. Это свидетельствует о переходе к «индустриальному подходу» в деле кражи криптовалют, сделали вывод эксперты Koi Security.

Ранее исследователи из компании Check Point

Для просмотра ссылки необходимо нажать

Вход или Регистрация

, что мошенники запустили кампанию под названием JSCEAL, нацелившись на пользователей криптовалют. Преступники рекламируют программы, мимикрирующие под как минимум 50 известных приложений, в том числе Binance, MetaMask и Kraken.

Для просмотра ссылки необходимо нажать

Вход или Регистрация