Через два месяца после разгромной акции правоохраны операторы трояна Grandoreiro возобновили атаки.

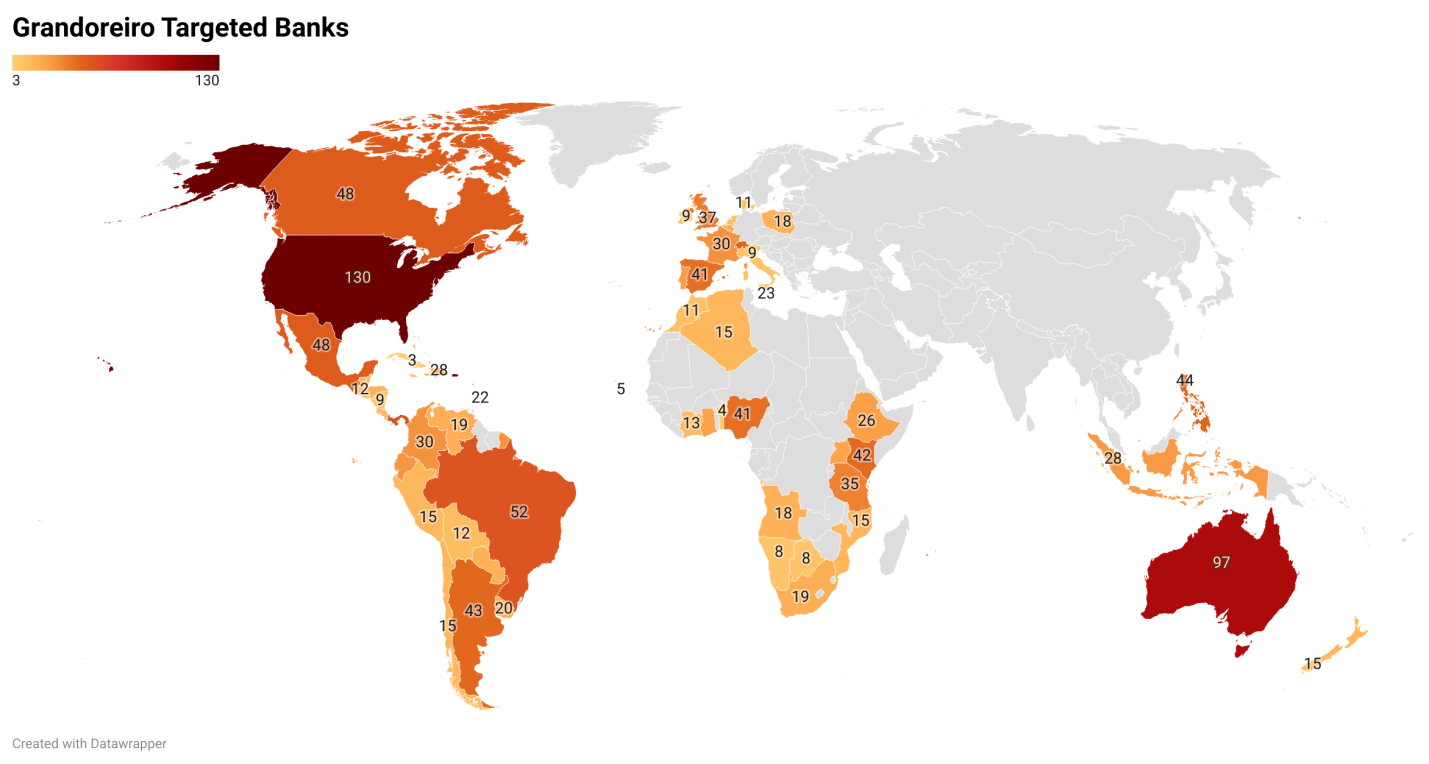

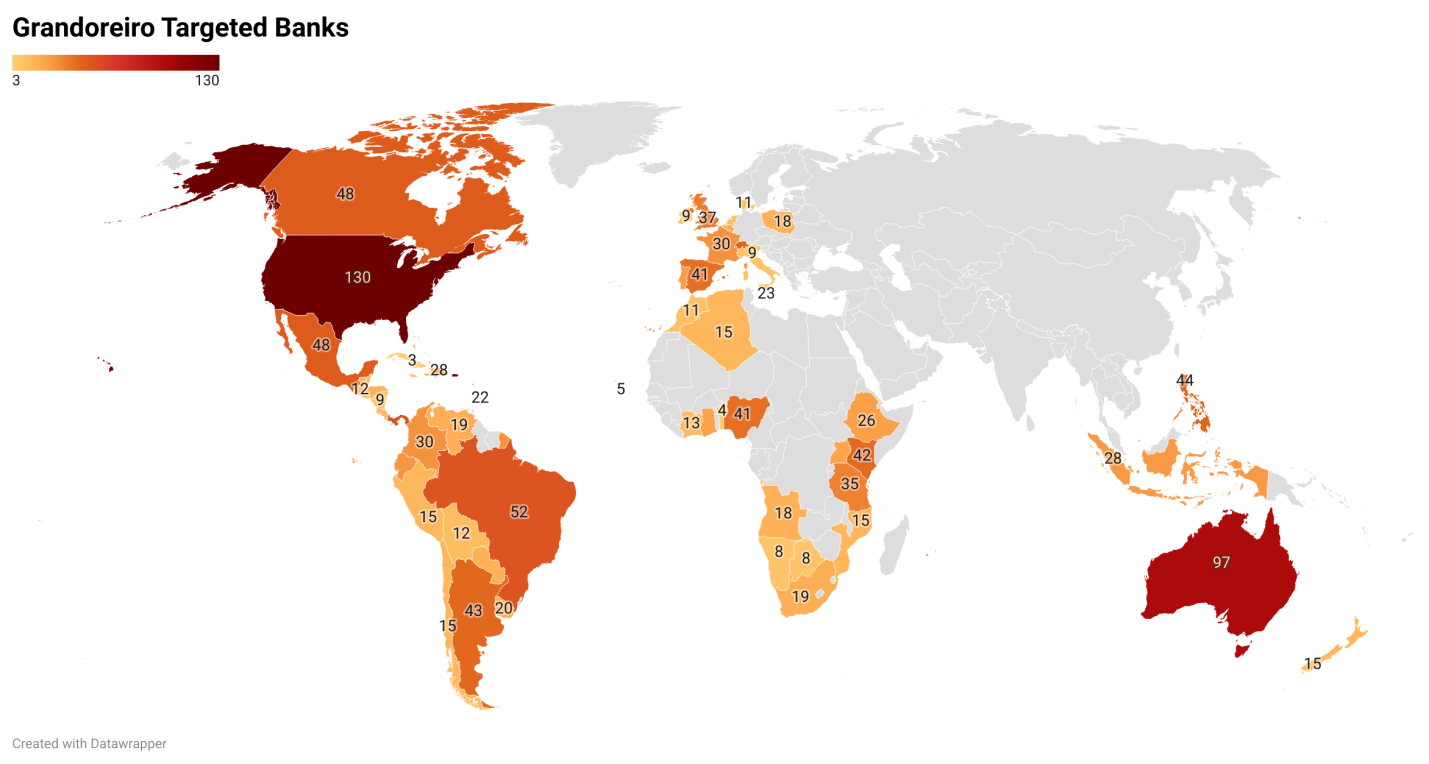

Новый список целей зловреда включает приложения более 1500 банков, работающих в 60 странах. Банковский троян Grandoreiro вначале распространялся только на территории Латинской Америки, затем объявился также в Португалии и Испании.

Дальнейшее расширение географии, по всей видимости, вызвано попыткой бразильских властей ликвидировать инфраструктуру Windows-вредоноса в минувшем январе. В IBM X-Force проанализировали обнаруженные в марте образцы агрессивного банкера и обнаружили, что вредоноса значительно усовершенствовали.

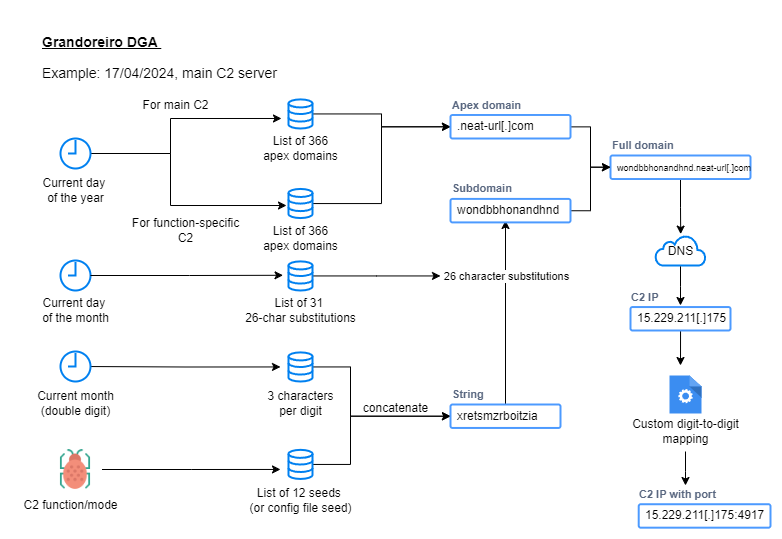

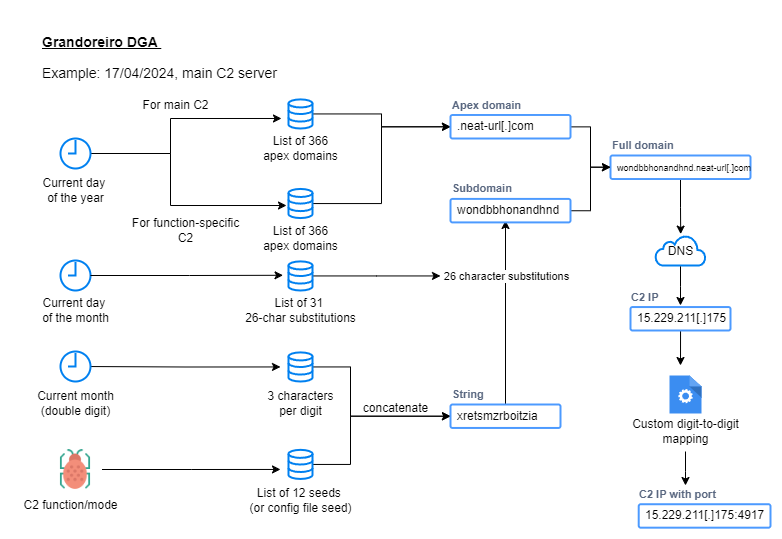

Вирусописатели усложнили расшифровку строк кода, переработали DGA-генератор доменов, используемый для связи с C2 (он теперь выдает больше десятка вариантов в сутки), и добавили возможность дальнейшего распространения инфекции через Microsoft Outlook.

Атаки, как и прежде, начинаются с поддельного письма с вредоносной ссылкой. Сообщения написаны от имени местного госоргана (чаще всего налоговой службы), загружаемый по URL файл замаскирован под инвойс или другой неоплаченный счет.

Доставка целевого зловреда при этом осуществляется в несколько этапов. После клика по ссылке отрабатывает редирект на изображение с PDF-иконкой, затем на машину загружается ZIP весом более 100 Мбайт с кастомным лоадером Grandoreiro (размер архивного файла умышленно раздут в попытке обхода антивирусов).

Загрузчик при запуске проверяет окружение на наличие песочниц, собирает информацию о зараженном хосте, отправляет ее на C2-сервер и ждет дальнейших инструкций. Если жертва находится в России, Чехии, Польше или использует Windows 7 на территории США, дальнейшее выполнение программы прекращается; в противном случае на машину загружается целевой банкер.

Список команд, поддерживаемых Grandoreiro, разнообразен. Вредонос умеет открывать удаленный доступ к системе, выполнять операции с файлами, включать особые режимы. В частности, ему придан новый модуль для сбора данных из Outlook и рассылки вредоносного спама с аккаунта жертвы. Взаимодействие с локальным клиентом Microsoft Outlook осуществляется с использованием Outlook Security Manager — софта для создания дополнений.

Такой трюк позволяет обмануть охранника Outlook Object Model Guard, выводящего предупреждения при попытках доступа к защищенным объектам. Новый модуль, видимо, часто пускается в ход: эксперты фиксируют большие объемы почтового спама, генерируемого Grandoreiro.

Новый список целей зловреда включает приложения более 1500 банков, работающих в 60 странах. Банковский троян Grandoreiro вначале распространялся только на территории Латинской Америки, затем объявился также в Португалии и Испании.

Дальнейшее расширение географии, по всей видимости, вызвано попыткой бразильских властей ликвидировать инфраструктуру Windows-вредоноса в минувшем январе. В IBM X-Force проанализировали обнаруженные в марте образцы агрессивного банкера и обнаружили, что вредоноса значительно усовершенствовали.

Вирусописатели усложнили расшифровку строк кода, переработали DGA-генератор доменов, используемый для связи с C2 (он теперь выдает больше десятка вариантов в сутки), и добавили возможность дальнейшего распространения инфекции через Microsoft Outlook.

Атаки, как и прежде, начинаются с поддельного письма с вредоносной ссылкой. Сообщения написаны от имени местного госоргана (чаще всего налоговой службы), загружаемый по URL файл замаскирован под инвойс или другой неоплаченный счет.

Доставка целевого зловреда при этом осуществляется в несколько этапов. После клика по ссылке отрабатывает редирект на изображение с PDF-иконкой, затем на машину загружается ZIP весом более 100 Мбайт с кастомным лоадером Grandoreiro (размер архивного файла умышленно раздут в попытке обхода антивирусов).

Загрузчик при запуске проверяет окружение на наличие песочниц, собирает информацию о зараженном хосте, отправляет ее на C2-сервер и ждет дальнейших инструкций. Если жертва находится в России, Чехии, Польше или использует Windows 7 на территории США, дальнейшее выполнение программы прекращается; в противном случае на машину загружается целевой банкер.

Список команд, поддерживаемых Grandoreiro, разнообразен. Вредонос умеет открывать удаленный доступ к системе, выполнять операции с файлами, включать особые режимы. В частности, ему придан новый модуль для сбора данных из Outlook и рассылки вредоносного спама с аккаунта жертвы. Взаимодействие с локальным клиентом Microsoft Outlook осуществляется с использованием Outlook Security Manager — софта для создания дополнений.

Такой трюк позволяет обмануть охранника Outlook Object Model Guard, выводящего предупреждения при попытках доступа к защищенным объектам. Новый модуль, видимо, часто пускается в ход: эксперты фиксируют большие объемы почтового спама, генерируемого Grandoreiro.

Для просмотра ссылки необходимо нажать

Вход или Регистрация