«Привлечь внимание к проблеме»: кто слил исходный код «Госуслуг» и чем это грозит

Фото Агентство «Москва»

В конце декабря в открытом доступе оказался исходный код сайта госуслуг Пензы. Утечка произошла через сайт Фонда реновации Москвы, который использует совместный репозитарий с пензенским ресурсом, рассказал Forbes нашедший уязвимость основатель компании Cybersec Владислав Хорохорин. Теперь злоумышленникам будет проще взломать федеральные «Госуслуги», говорят эксперты

В субботу, 25 декабря, исходный код сайта пензенских госуслуг оказался в открытом доступе,

компания в сфере кибербезопасности Cybersec, которая также опубликовала архив с этого сайта. По данным компании, «Госуслуги» никто не взламывал — Cybersec обнаружила открытый репозиторий (хранилище данных), который стал доступен из-за неверных настроек безопасности.

Вскоре после публикации архива Минцифры

, что портал госуслуг работает в обычном режиме, а «данные пользователей надежно защищены». Во время проверки ведомство «выявило недостатки» в работе одного из региональных порталов, который «не имеет доступа к данным федерального портала госуслуг и пересечения исходных кодов с ним». В Минцифры добавили, что также проверили всю инфраструктуру электронного правительства и не выявили угрозы несанкционированного доступа к исходным кодам.

После утечки портал пензенских госуслуг стал недоступен для пользователей. Какие данные оказались в архиве и могут ли утечкой воспользоваться злоумышленники?

Масштаб утечки

Компанию Cybersec

хакер Владислав Хорохорин, когда находился в американской тюрьме вместе с другими заключенными. Хорохорина, у которого есть гражданство России и Израиля, осудили на семь лет и четыре месяца по обвинению в торговле данными миллионов ворованных кредитных карт. О возможных утечках на сайтах мэрии Хорохорину сообщил один из коллег, сам Хорохорин опубликовал на сайте компании архив части данных, которые в результате уязвимости оказались в открытом доступе, рассказал эксперт Forbes.

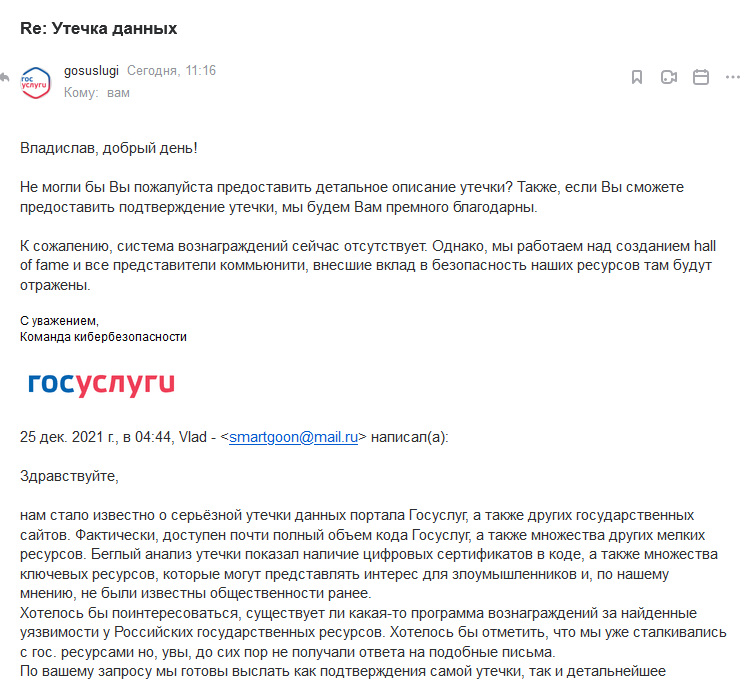

Хорохорин обратился в службу безопасности сайта госуслуг, чтобы узнать о возможном вознаграждении за нахождение уязвимости, указано на сайте Cybersec. В своем сообщении он написал, что ему стало известно «о серьезной утечке данных портала госуслуг, а также других государственных сайтов».

В этой утечке находятся цифровые сертификаты, с помощью которых можно получить доступ, в частности в Единую систему идентификации и аутентификации (ЕСИА), которая используется для доступа к «Госуслугам». Также Хорохорин обнаружил данные «множества ключевых ресурсов, которые могут представлять интерес для злоумышленников», писал он. Представитель «Госуслуг» ответил, что у портала нет программы вознаграждений за нахождение утечек. Тем не менее Хорохорин рассказал подробнее об утечке, но не получил никакого ответа, указано на сайте компании.

Утечка произошла не через сам сайт пензенских госуслуг, а через Фонд реновации Москвы, который использует совместный репозитарий с пензенским ресурсом «Госуслуг», рассказал Forbes Хорохорин. По его словам, в том же репозитории находились фрагменты или целый код других правительственных ресурсов (Хорохорин их не назвал), и если бы такие данные попали в открытый доступ, это привело бы к «многочисленным злоупотреблениям этой информацией». Хорохорин говорит, что «беглый анализ данных» показал, что правительственные ресурсы используют «архаичные библиотеки, что может привести к серьезным проблемам».

Cybersec опубликовал только часть кода пензенского сайта госуслуг, так как представители других правительственных ресурсов не ответили на письма компании. Хорохорин уверен, что он не первый, кто узнал об уязвимости на сайте госуслуг, и предполагает, что злоумышленники уже могли использовать ее для получениях данных о россиянах.

Сейчас доступ к данным через сайт Фонда реновации Москвы уже закрыт, подчеркнул Хорохорин. Он объяснил, что опубликовал исходный код для того, чтобы привлечь внимание к крупной проблеме низкого уровня кибербезопасности госресурсов.

Что в архиве

Утечка не содержит каких-либо критических данных пользователей в чистом виде, но в ней есть электронный сертификат, который позволял авторизоваться в Системе межведомственного электронного взаимодействия (используется федеральными и региональными органами власти, а также кредитными организациями для обмена данными для оказания госуслуг) от имени Пензенского филиала, говорит основатель и гендиректор компании по кибербезопасности Postuf Бекхан Гендаргеноевский. Таким образом, злоумышленник мог совершить более 50 действий, например отправлять запросы о полной информации о пользователях (имя, фамилия, паспортные данные, различные документы и т. д.) и организациях (адрес, сотрудники, имущество во владении и т. д.). «Официальный сайт филиала был недоступен, вероятнее всего, из-за действий по замене сертификата», — полагает Гендаргеноевский.

Из 11,5 Гб данных, содержащихся в утечке, более 10,9 Гб занимают шаблоны форм документов и файлы, скачанные с сайта «КонсультантПлюс», которые не представляют никакого интереса, говорит глава Postuf. Также в архиве содержится вся история отдела разработки Пензенского филиала по 27 октября 2021 года, а также логины и пароли к внутренним сервисам (недоступны для пользователей вне корпоративной сети). Кроме того, в архиве содержится исходный код генерации электронной подписи для онлайн-платежей в системе Best2pay, который, возможно, позволит совершать поддельные платежи от имени филиала, рассуждает Гендаргеноевский.

Утечка может позволить злоумышленникам узнать больше о внутренней «кухне» «Госуслуг», в частности о том, как происходит интеграция филиалов, с какими ресурсами «Госуслуг» они взаимодействуют, полагает собеседник Forbes. В дальнейшем злоумышленники смогут применить эти знания для новых таргетированных атак, заключил Гендаргеноевский.

В результате правильно сформированного запроса с помощью сертификата можно было получить имена, контактные данные, СНИЛС и многие другие данные россиян, подтверждает Хорохорин. Судить об уровне безопасности всех «Госуслуг» в целом можно не только по исходному коду, но и по тому, какие пароли использовались для доступа к сертификатам — например, «12345678», заключил он.

В своей публикации Cybersec

, что с помощью той же уязвимости они ранее получили доступ к сайту производителя мяса «Мираторг», где, помимо базы данных, сотрудники компании нашли информацию для входа в аккаунты «Мираторга» в соцсетях «Одноклассники», VK и Instagram.

Остались ли риски

Нет оснований не доверять позиции Минцифры: скорее всего, злоумышленники получили доступ только к региональному, а не федеральному порталу, поэтому данным пользователей сейчас ничего не угрожает, считает руководитель отдела аналитики «СерчИнформа» Алексей Парфентьев. Тем не менее часто компрометация исходного кода ведет к атакам, когда хакеры эксплуатируют обнаруженные в этом коде уязвимости и крадут данные, считает он. «От уязвимостей не застрахованы даже глобальные IT-гиганты, что уж говорить про небольшой местный сервис», — считает Парфентьев.

По его словам, главная задача операторов сервиса сейчас — сыграть на опережение, то есть самостоятельно исследовать опубликованный код на уязвимости и успеть исправить его до того, как за него возьмутся недоброжелатели.

Утечки данных с сайта госуслуг, по официальным данным, не произошло, однако ее вероятность существенно повысилась, считает основатель и генеральный директор Qrator Labs Александр Лямин. «Поиск уязвимостей в приложении можно сравнить с поиском нужного инструмента в кладовке, где выключен свет: наличие исходного кода эквивалентно включению света. Это существенно упрощает жизнь злоумышленникам и всегда делает атаку на ресурс, где произошла утечка данных, более доступной и легкой в реализации», — пояснил он.

Парфентьев из «СерчИнформа» отмечает, что у опубликованного исходного кода могут быть пересечения с федеральной системой. «Несмотря на индивидуальные особенности, все сайты госуслуг созданы на примерно одинаковой базе», — считает он. По информации Cybersec, федеральные и региональные подразделения используют одинаковую кодовую базу примерно процентов на 70%, подчеркнул Хорохорин.

В ноябре 2021 года Минцифры

, что уже несколько дней «подвергается самой мощной за все время функционирования портала кибератаке». 10 ноября ведомство отразило «рекордную по мощности атаку на «Госуслуги», свыше 680 гигабит в секунду», а 11 ноября у пользователей возникли проблемы с доступом к ресурсу. Кроме того, злоумышленники смогли взломать чат-бота «Макса» — на вопросы граждан он отвечал, что «коронавируса не существует», а введение QR-кодов — это «часть плана мирового правительства по сегрегации населения и усилению тотального цифрового контроля».

Сейчас сайт пензенских госуслуг работает, но на нем по техническим причинам недоступна авторизация через ЕСИА. Forbes направил запрос в Минцифры России, Министерство цифрового развития, транспорта и связи Пензенской области и Фонд реновации Москвы.