Специалисты нашли изъян в схеме шифрования программы-вымогателя Key Group, что помогло разработать дешифратор.

Теперь жертвы вредоноса смогут бесплатно вернуть свои файлы в прежнее состояние. Инструмент для расшифровки удалось создать специалистам компании EclecticIQ. Согласно описанию, дешифратор работает против версии вымогателя, которая датируется началом августа.

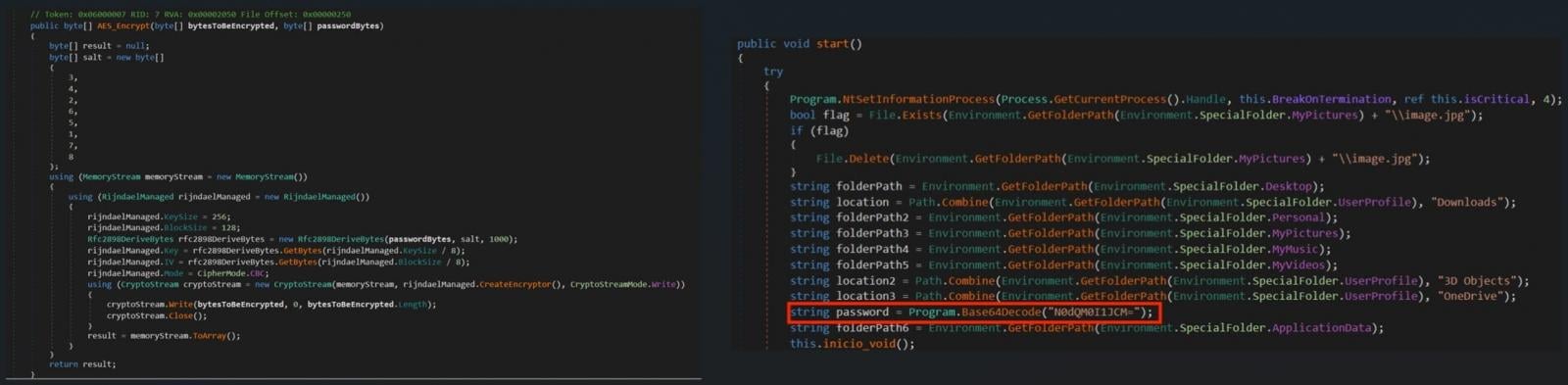

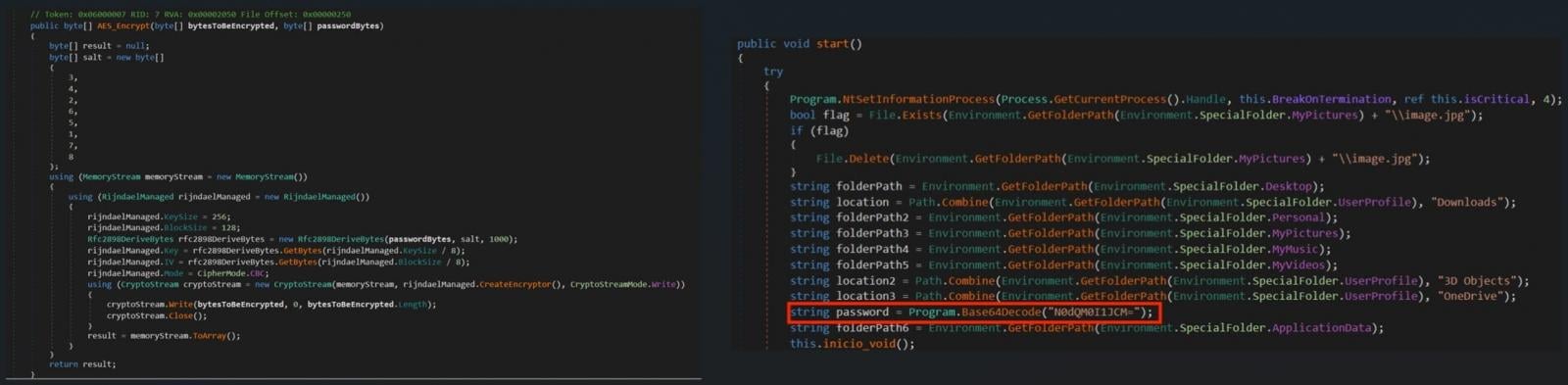

Авторы Key Group всегда утверждали, что их разработка использует AES-шифрование военного уровня, однако на каждом из этапов работы зловреда задействуется статическая соль. Такой подход делает Key Group предсказуемым и позволяет подобрать ключ для расшифровки.

«Вымогатель шифрует данные жертвы в режиме Cipher Block Chaining (CBC) со статическим паролем, который извлекается из ключа с помощью Password-Based Key Derivation Function 2 (PBKDF2). Соль при этом фиксирована», — пишет EclecticIQ в блоге.

Key Group — русскоязычная группировка, ведущая свою активность с начала 2023 года. Злоумышленники атакуют организации из разных сфер, крадут внутренние данные, шифруют файлы и обсуждают выкуп в телеграм-каналах.

В процессе шифрования удаляются оригинальные файлы, а к пострадавшим добавляется расширение .KEYGROUP777TG. Есть подозрение, что авторы Key Group использовали билдер Chaos 4.0 для разработки своего вредоноса. Киберпреступники используют LOLBins для удаления теневых копий. Кроме того, шифровальщик модифицирует адреса хостов антивирусных продуктов, чтобы помешать им обновиться.

Теперь жертвы вредоноса смогут бесплатно вернуть свои файлы в прежнее состояние. Инструмент для расшифровки удалось создать специалистам компании EclecticIQ. Согласно описанию, дешифратор работает против версии вымогателя, которая датируется началом августа.

Авторы Key Group всегда утверждали, что их разработка использует AES-шифрование военного уровня, однако на каждом из этапов работы зловреда задействуется статическая соль. Такой подход делает Key Group предсказуемым и позволяет подобрать ключ для расшифровки.

«Вымогатель шифрует данные жертвы в режиме Cipher Block Chaining (CBC) со статическим паролем, который извлекается из ключа с помощью Password-Based Key Derivation Function 2 (PBKDF2). Соль при этом фиксирована», — пишет EclecticIQ в блоге.

Key Group — русскоязычная группировка, ведущая свою активность с начала 2023 года. Злоумышленники атакуют организации из разных сфер, крадут внутренние данные, шифруют файлы и обсуждают выкуп в телеграм-каналах.

В процессе шифрования удаляются оригинальные файлы, а к пострадавшим добавляется расширение .KEYGROUP777TG. Есть подозрение, что авторы Key Group использовали билдер Chaos 4.0 для разработки своего вредоноса. Киберпреступники используют LOLBins для удаления теневых копий. Кроме того, шифровальщик модифицирует адреса хостов антивирусных продуктов, чтобы помешать им обновиться.

Для просмотра ссылки необходимо нажать

Вход или Регистрация