vaspvort

Ночной дозор

Команда форума

Модератор

ПРОВЕРЕННЫЙ ПРОДАВЕЦ

Private Club

Старожил

Migalki Club

Меценат💰️

Довольно часто при расследовании инцидентов информационной безопасности в инфраструктуре заказчика обнаруживается, что учетные записи пользователей мессенджера Telegram были скомпрометированы. В статье расскажем, как и для чего злоумышленники это делают.

Статья носит исключительно информационный характер и не является инструкцией или призывом к совершению противоправных деяний. Наша цель — рассказать о существующих уязвимостях, которыми могут воспользоваться злоумышленники, предостеречь пользователей и дать рекомендации по защите своей личной информации в Интернете. Авторы не несут ответственности за использование информации. Помните, что не стоит забывать о безопасности своих личных данных.

Зачем хакерам ваши аккаунты

Первое и самое очевидное: контроль действий пользователя при целевой атаке на организацию. При несвоевременном закрытии скомпрометированных сессий пользователя злоумышленники могут читать чаты о проводимом в компании расследовании инцидента информационной безопасности, общаться от имени легитимного пользователя, выгружать содержимое всей пользовательской активности в мессенджере. После этого могут шантажировать пользователя, используя эти данные.

Фрагмент переписки с шантажом пользователя

Довольно часто пользователи хранят в мессенджере пароли от своих аккаунтов, банковские реквизиты, паспортные данные, получение которых само по себе тоже может быть целью злоумышленников.

Еще одной целью получения учетных записей пользователей является их продажа. В интернете множество объявлений о покупке и продаже аккаунтов пользователей Telegram.

Объявления о продаже Telegram аккаунтов

Эти аккаунты могут затем использоваться для рассылки спама, создания каналов и групп различной тематики (например, экстремистских), для вымогательства и других незаконных действий.

Существует достаточно большое разнообразие версий Telegram.

Мессенджер, изначально предназначенный для мобильных ОС, активно используется и на других платформах. Существует большое количество неофициальных клиентских приложений, не говоря уже про вредоносные приложения, которые маскируются под легитимную версию.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

представлены версии для мобильных устройств, персональных компьютеров и веб-браузеров.

Версии мессенджера для различных платформ

Веб-версия мессенджера Telegram представлена в двух вариантах с различными функциями — WebК и WebА.

Для macOS также существует два официальных клиентских приложения:

Для просмотра ссылки необходимо нажать

Вход или Регистрация

и

Для просмотра ссылки необходимо нажать

Вход или Регистрация

.

Desktop версии Telegram

Способы получения доступа к аккаунтам

Злоумышленники постоянно придумывают новые схемы получения доступа к аккаунтам пользователей. Анализируя все способы похищения аккаунтов, можно выделить:- получение дополнительной пользовательской сессии на устройстве злоумышленника;

- кражу существующей пользовательской сессии устройства.

Распространение фишинговых сообщений о получении Premium-подписки

Пользователю поступает сообщение о том, что ему

Для просмотра ссылки необходимо нажать

Вход или Регистрация

, но для ее активации необходимо перейти по ссылке и подтвердить номер телефона. Часто подобные сообщения поступают от контактов из записной книги пользователя, но также встречаются сообщения примерно того же содержания, размещаемые в Telegram-каналах.

Telegram каналы и боты для «бесплатного» получения Premium-подписки

При беглом поиске в Telegram нашлось достаточно большое количество каналов, групп и ботов, которые манипулируют эмоциями людей и желанием бесплатно получить Premium-подписку.

Канал для «проведения розыгрыша» Telegram Premium

Сообщения злоумышленников, о которых писали ранее.

Фишинговые сообщения

В некоторых ситуациях злоумышленники напрямую общаются с потенциальными жертвами, выуживая конфиденциальную информацию, в то время как другие используют автоматизацию, например Telegram-ботов.

Telegram бот, используемый для кражи учетных записей

Согласно политике безопасности мессенджера Telegram, можно изменять список лиц, у которых отображается номер телефона пользователя. В связи с этим после начала взаимодействия с ботом он требует предоставить информацию о телефонном номере потенциальной жертвы.

Настройки конфиденциальности Telegram

Взаимодействие с Telegram-ботом

При этом система безопасности мессенджера Telegram информирует пользователя о том, что бот хочет получить его номер телефона.

Уведомление о предоставлении номера телефона Telegram-боту

Иногда запрос о предоставлении номера телефона замаскирован под что-то иное.

Взаимодействие с Telegram-ботом

Поэтому с точки зрения безопасности пользователей появление этого окна перед отправкой данных является полезным механизмом защиты.

Далее

Для просмотра ссылки необходимо нажать

Вход или Регистрация

, используемый для процедуры прохождения авторизации пользователей, отправляется код подтверждения для входа в учетную запись.

Взаимодействие с Telegram-ботом

Код для входа в учетную запись, отправленный в официальный аккаунт Telegram

После отправки кода подтверждения боту, в мессенджере отображается уведомление о входе в учетную запись пользователя через веб-версию Telegram.

Уведомление о входе в аккаунт

Злоумышленник, используя полученные данные пользователя, авторизовывается на устройстве и получает доступ к содержимому аккаунта жертвы.

В данной ситуации злоумышленник авторизовывается через веб-версию мессенджера Telegram с использованием браузера Google Chrome версии 132.

Передача данных из Telegram-бота в браузер Google Chrome может быть реализована различными способами:

1) бот может отправлять полученные данные злоумышленнику, который вручную вводит их в веб-версию Telegram;

2) передача может быть автоматизирована, например с использованием таких библиотек, как Selenium WebDriver для Google Chrome, Mozilla Firefox, Microsoft Internet Explore, Safari. Бот взаимодействует с Selenium WebDriver, после чего пользователь авторизовывается в веб-версии мессенджера.

В целях обеспечения безопасности пользователей в мессенджере Telegram нельзя завершать другие, ранее открытые сессии в течение 24 часов.

Уведомление о невозможности завершить ранее открытые сеансы

Получив доступ к аккаунту, злоумышленник может рассылать различные сообщения, включая предложения о бесплатной Premium-подписке, пытаясь таким образом получить доступ к новым аккаунтам. Все это может происходить автоматически: отправленные сообщения удаляются с устройства пользователя, в то время как у получателей они остаются (в мессенджере есть такая возможность). Это делается для того, чтобы скрыть от законного владельца учетной записи факт ее компрометации.

Сообщения с просьбой о помощи в голосовании

Достаточно часто сообщения такого рода приходят от людей из списка контактов.

Сообщение о помощи при проведении «голосования»

При более детальном рассмотрении ссылки, которую приводит отправитель, видно, что ресурс, на который переходит пользователь, отличается.

Ссылка, ведущая на фишинговый ресурс

В ходе первичного анализа ссылки было установлено, что она ведет на фишинговый ресурс.

Окно ресурса «VirusTotal» с проанализированной ссылкой

Далее злоумышленники могут использовать широкий спектр манипуляций: от распространения вредоносных файлов по ссылке с голосованием до кражи учетных данных пользователя при «обязательной верификации для голосования». При этом отображается подложное окно авторизации.

При вводе личных данных пользователя происходит авторизация на устройстве злоумышленника. Для пользователя зачастую отображается информация о вводе неверного кода авторизации.

Попытка получения кода авторизации учетной записи под видом сотрудников техподдержки, правоохранительных органов и т. п.

Эти атаки, как правило, ориентированы на конкретную жертву. Сначала злоумышленники собирают информацию о человеке, чью учетную запись они намерены украсть. Эти данные могут быть получены из различных утечек персональных данных или через интернет-разведку.После этого создается учетная запись (с целью защиты от блокировки могут использоваться ранее украденные или купленные учетные записи) с именем и фамилией руководителя учреждения, в котором работает интересующий злоумышленников человек.

Далее происходит звонок в Telegram жертвы. При этом злоумышленник отключает микрофон либо создает фоновый шум, после чего в личных сообщениях сообщает о том, что у него проблемы со связью.

Информация о входящем звонке с указанным ID злоумышленника

При последующем анализе учетной записи пользователя в списке недавних вызовов можно обнаружить ID учетной записи злоумышленника, что поможет установить, кому она принадлежит на самом деле.

Переписка с злоумышленником

Далее злоумышленник обсуждает с пользователем какой-нибудь неприятный инцидент, произошедший в их организации. Чаще всего он связан с утечкой персональных данных, политической обстановкой и т. п.

Переписка с злоумышленником

Переписка с злоумышленником

Если общение со злоумышленником продолжается, пользователю звонит некий «проверяющий», который продолжает обман. Обычно «проверяющий» сообщает о скомпрометированных персональных данных и параллельно пытается узнать другую информацию о пользователе, например банковские реквизиты, которые ему не были известны.

В некоторых случаях «проверяющий» сообщает, что учетная запись пользователя в мессенджере была скомпрометирована и для проверки легитимности всех процессов ему необходимо предоставить код входа в учетную запись.

Переписка с злоумышленником

При сообщении всех этих данных учетная запись пользователя оказывается в руках злоумышленника со всеми вытекающими из этого последствиями.

Как обеспечить свою безопасность в описанных выше ситуациях

- Проверьте активные сессии в мессенджере:

Desktop-версия: Settings → Privacy and Security → Active Sessions (Настройки → Конфиденциальность → Активные сеансы).

Desktop-версия: Settings → Privacy and Security → Active Sessions (Настройки → Конфиденциальность → Активные сеансы).

Веб-версия: Settings → Devices (Настройки → Устройства).

Веб-версия: Settings → Devices (Настройки → Устройства).

Мобильная версия: Settings → Devices (Настройки → Устройства).

Мобильная версия: Settings → Devices (Настройки → Устройства).

Информация о пользовательских сессиях в мессенджере

При обнаружении подозрительных сессий — сразу же завершите их. В целях безопасности в мессенджере Telegram нельзя завершать другие, ранее открытые сессии в течение 24 часов, поэтому у вас есть сутки, прежде чем злоумышленник сделает это за вас.

При входе в учетную запись из новой сессии на ранее авторизованном устройстве отображается уведомление примерно такого содержания:

Уведомление о входе в аккаунт

При обнаружении нелегитимной сессии можно завершить ее по нажатию кнопки «No, not me!» (Нет, не я!).

Уведомление о закрытии нелегитимной сессии - Не передавайте НИКОМУ код для входа в учетную запись, полученный из официального бота или СМС-сообщения.

Официальный бот:Для просмотра ссылки необходимо нажать Вход или Регистрация

Код для входа в учетную запись, отправленный в официальный аккаунт Telegram

Для того чтобы данный бот не потерялся и всегда был на виду, можно закрепить его в одной из созданных папок:

Desktop- и веб-версии: нажать правую кнопки мыши на выбранном чате → Pin to top (Закрепить).

Desktop- и веб-версии: нажать правую кнопки мыши на выбранном чате → Pin to top (Закрепить).

Мобильная версия: нажать и удерживать выбранный чат → Pin to top (Закрепить).

Мобильная версия: нажать и удерживать выбранный чат → Pin to top (Закрепить).

Закрепление чата в мессенджере

Крайне важно не отключать уведомления от этого бота, чтобы всегда быть в курсе того, что кто-то пытается войти в вашу учетную запись. - Будьте внимательны: не переходите по ссылкам из сообщений в каналах, группах, личных сообщениях, не посмотрев, куда они ведут. Не открывайте файлы, полученные от неизвестных отправителей: они могут содержать вредоносное программное обеспечение:

Desktop- и веб-версии: навести курсор мыши для отображения полной ссылки.

Desktop- и веб-версии: навести курсор мыши для отображения полной ссылки.

Мобильная версия: нажать на ссылку и удерживать для отображения.

Мобильная версия: нажать на ссылку и удерживать для отображения.

Сообщение о помощи при проведении «голосования»

Ссылка, ведущая на фишинговый ресурс

При отображении подозрительной ссылки не переходите по ней! - Установите двухфакторную аутентификацию для входа в мессенджер.

Desktop- и веб-версии: Settings → Privacy and Security → Two-Step Verification (Настройки → Конфиденциальность → Облачный пароль).

Desktop- и веб-версии: Settings → Privacy and Security → Two-Step Verification (Настройки → Конфиденциальность → Облачный пароль).

Мобильная версия: Settings → Privacy and Security → Two-Step Verification (Настройки → Конфиденциальность → Облачный пароль).

Мобильная версия: Settings → Privacy and Security → Two-Step Verification (Настройки → Конфиденциальность → Облачный пароль).

Установка двухфакторной аутентификации

Разработчики рекомендуют добавить резервную копию для восстановления облачного пароля на случай, если вы его забудете. Для того чтобы этот механизм был действительно безопасным, рекомендуем тщательно отнестись к защите привязанной к аккаунту почты: установить и периодически менять цифро-буквенный пароль длиной не менее 12 символов, проверять активные пользовательские сессии, периодически проверять активность в аккаунте, использовать уникальные пароли для разных учетных записей. - Измените настройки конфиденциальности мессенджера в соответствии с вашими потребностями.

Desktop- и веб-версии: Settings → Privacy and Security (Настройки → Конфиденциальность).

Desktop- и веб-версии: Settings → Privacy and Security (Настройки → Конфиденциальность).

Мобильная версия: Settings → Privacy and Security (Настройки → Конфиденциальность).

Мобильная версия: Settings → Privacy and Security (Настройки → Конфиденциальность).

Настройка конфиденциальности мессенджера

Изменить параметр с отправкой голосовых сообщений можно только при наличии Premium-подписки. - Используйте только официальные версии мессенджера, доступные на сайте производителя:

Для просмотра ссылки необходимо нажать Вход или Регистрация

Либо веб-версии:

Для просмотра ссылки необходимо нажать Вход или Регистрация

Для просмотра ссылки необходимо нажать Вход или Регистрация

Для просмотра ссылки необходимо нажать Вход или Регистрация

Для просмотра ссылки необходимо нажать Вход или Регистрация

Версии мессенджера для различных платформ - Не авторизовывайтесь на других ресурсах с использованием своей учетной записи.

Достаточно часто злоумышленники создают фишинговые сайты для кражи ваших учетных записей. Не упрощайте им работу, не вводите свои данные на подозрительных ресурсах. - Не храните чувствительную для вас информацию, пароли от аккаунтов, банковские реквизиты в избранных сообщениях, не пересылайте ее в чатах.

Если все же это необходимо, то после отправки и использования этой информации по назначению удалите ее, чтобы в случае кражи вашей учетной записи эти данные не были использованы против вас. - Для передачи конфиденциальной информации пользуйтесь секретными чатами на мобильном устройстве.

Секретный чат — это чат, который хранится локально только на двух устройствах: на устройстве отправителя и устройстве получателя, при этом его содержимое не хранится в облаке. Сообщения в секретных чатах используют сквозное шифрование, что является более безопасным. Более подробно о секретных чатах можно почитать здесь:Для просмотра ссылки необходимо нажать Вход или Регистрация

Desktop- и веб-версии: пока нет такой возможности.

Desktop- и веб-версии: пока нет такой возможности.

Мобильная версия: откройте чат с пользователем → more → Start Secret Chat (ещё → Начать секретный чат) → подтвердить создание секретного чата. После этого необходимо дождаться, чтобы второй абонент зашел в этот чат.

Мобильная версия: откройте чат с пользователем → more → Start Secret Chat (ещё → Начать секретный чат) → подтвердить создание секретного чата. После этого необходимо дождаться, чтобы второй абонент зашел в этот чат.

Создание секретного чата

Преимущество использования секретного чата заключается в том, что он отображается лишь на двух устройствах. В случае если злоумышленник скомпрометирует вашу учетную запись и создаст новую пользовательскую сессию, он не увидит того, что вы обсуждаете в данном чате.

Выпуск дубликата сим-карты с целью получить код доступа для входа в учетную запись

В данной ситуации злоумышленник по доверенности (либо используя связи с недобросовестными работниками оператора сотовой связи) осуществляет перевыпуск сим-карты абонента. Затем с использованием этой сим-карты он авторизовывается в мобильном приложении мессенджера и получает доступ к учетной записи.В целях защиты от этого типа хищения учетных записей операторы сотовой связи при перевыпуске сим-карты на определенное время ограничивают получение и отправку СМС-сообщений.

Но эта функция может оказаться бесполезной: например, в случаях, когда пользователь длительное время находится в зоне без действия сети либо не пользуется активно сим-картой, поскольку находится за границей. Поэтому у операторов сотовой связи также существует услуга по запрету всех действий с абонентским номером телефона по доверенности.

Как обеспечить свою безопасность в этой ситуации:

- Написать заявление у оператора сотовой связи на запрет всех действий без вашего личного присутствия (по доверенности).

- При выявлении нелегитимных сессий — сразу же завершить их, настроить безопасность аккаунта в соответствии с вышеизложенными рекомендациями.

Получение доступа к устройству, копирование файлов с активными пользовательскими сессиями

Если у злоумышленника имеется доступ к устройству пользователя, он может похитить данные учетной записи пользователя и пользоваться ею на своем устройстве.Конфиденциальная информация, которая интересует злоумышленников, чаще всего хранится в следующих каталогах:

Для Windows: C:\Users\<Имя пользователя>\AppData\Roaming\TelegramDesktop\tdata

Для Linux: /home/<Имя пользователя>/.local/share/TelegramDesktop/tdata

Для macOS, клиент версии

Для просмотра ссылки необходимо нажать

Вход или Регистрация

: HDD/Users/<Имя пользователя>/Library/Application Support/Telegram Desktop/tdataДля macOS, клиент версии

Для просмотра ссылки необходимо нажать

Вход или Регистрация

: HDD/Users/<Имя пользователя>/Library/GroupContainers/6N38VWS5BX.ru.keepcoder.Telegram/appstore (stable, если устанавливали через DMG-файл).В каталоге tdata (и аналогичных appstore, stable) содержатся ключи авторизации устройства (authorization key), информация о текущей сессии пользователя, кэш устройства, пользовательские настройки приложения.

Каталоги tdata на Windows и stable на macOS

Для получения доступа к вышеназванным каталогам злоумышленнику необходим либо физический доступ к устройству, либо необходимо заразить устройство каким-либо вредоносным ПО. Например, ранее

Для просмотра ссылки необходимо нажать

Вход или Регистрация

.Популярная схема — отправка пользователю файла, содержащего вредоносную нагрузку.

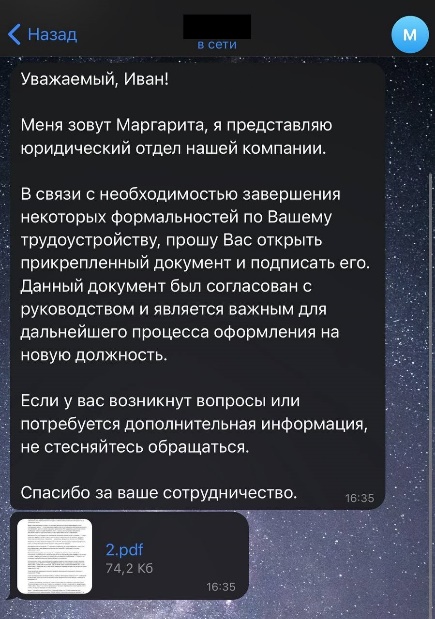

Достаточно часто пользователю пишут под видом сотрудников организации, в которой он работает.

Фишинговое сообщение в Telegram

Открытие файла инициирует выполнение вредоносного кода, что приводит к заражению устройства пользователя.

При копировании и подмене каталога tdata злоумышленник на своем устройстве получает полный доступ к учетной записи пользователя даже при наличии установленного облачного пароля.

Отображение пользовательских сессий на хосте и в виртуальной машине Windows при копировании tdata

Причем работает это под разными операционными системами: tdata с Windows может использоваться как на Linux, так и на macOS.

Отображение пользовательских сессий на хосте и в виртуальных машинах Windows и Ubuntu при копировании tdata

Отображение пользовательской сессии на macOS при копировании tdata с Windows

При этом злоумышленник может пользоваться всеми устройствами одновременно. Однако следует учитывать, что сообщения на устройствах будут приходить с задержкой. Для отображения отправленных сообщений пользователя злоумышленнику достаточно перезапустить приложение или отправить сообщение любому из контактов.

Наиболее серьезная проблема безопасности заключается в том, что дополнительные пользовательские сессии не отображаются в списке активных устройств.

Активные пользовательские сессии

Применение локального код-пароля для входа в приложение не гарантирует защиту учетной записи от доступа злоумышленника к ее содержимому.

Настройка конфиденциальности приложения

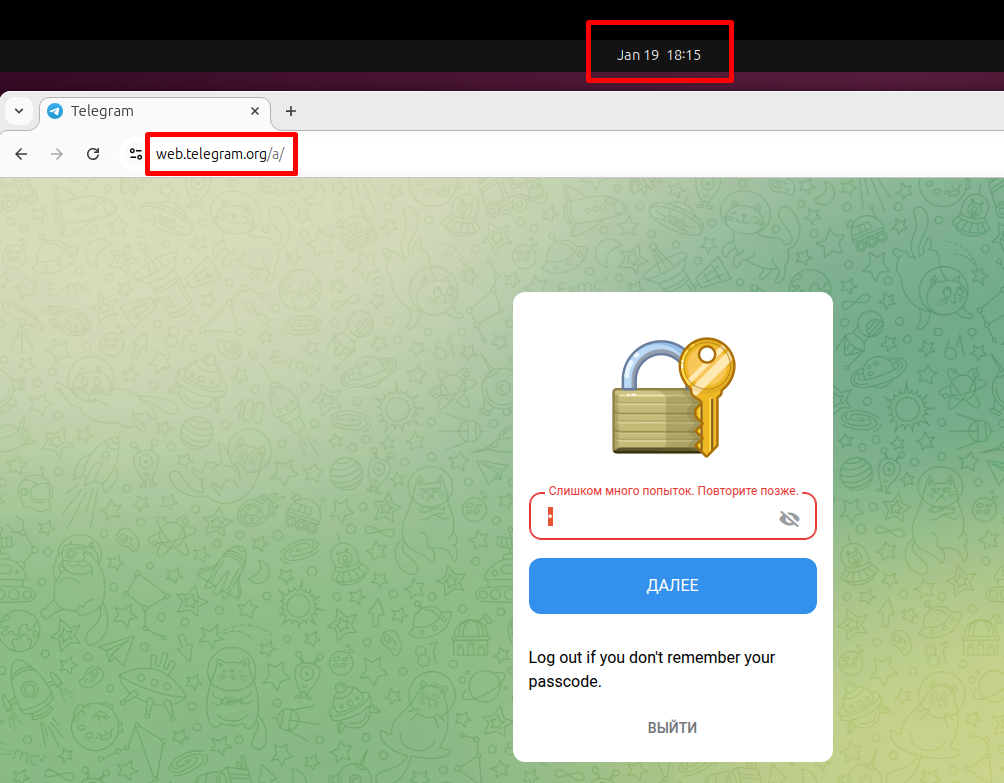

Поскольку злоумышленник уже имеет доступ к данным пользователя, он может попытаться перебрать пароль для входа.

Desktop-версии мессенджера Telegram блокируют возможность ввода пароля для входа в учетную запись после трех попыток ввода неправильного код-пароля.

Окно для ввода локального код-пароля

Однако этот механизм защиты можно обойти: достаточно лишь закрыть приложение и пробовать ввести пароль еще раз.

Окно для ввода локального код-пароля

С помощью различных инструментов злоумышленники могут без особых трудностей осуществить перебор пароля для доступа к учетной записи, и при этом легитимный пользователь не получает уведомлений о производимом переборе.

Это работает и при использовании альтернативного клиента Telegram for macOS. При копировании содержимого каталогов appstore (stable) из 6N38VWS5BX.ru.keepcoder.Telegram у злоумышленника также появляется возможность нелегитимно авторизоваться в учетной записи пользователя.

Каталог stable на macOS

Каталог appstore на macOS

При этом не имеет значения, каким именно образом пользователь установил мессенджер Telegram на свое устройство — через App Store или скачав с официального сайта DMG-файл.

В данной ситуации осуществляется подмена каталога stable на appstore.

Отображение пользовательских сессий на разных устройствах macOS при копировании stable

Как можно заметить, на устройстве имеется активная сессия с устройства MacBook Air M2 с геопозицией в городе Меппел (Нидерланды), — при том, что устройство пользователя — это MacBook Air M1 с отображаемой геопозицией в Москве.

Пользовательская сессия на легитимном устройстве

Злоумышленник, даже используя необновленную версию Telegram и другую версию операционной системы, может видеть все содержимое учетной записи пользователя.

Отображение пользовательских сессий на устройстве злоумышленника

На устройстве пользователя установлена самая актуальная на момент проведения исследования версия Telegram — 11.6.270262 Stable, на устройстве злоумышленника чуть более старая — 11.5.269857.

В клиенте мессенджера Telegram for macOS также можно установить локальный код-пароль на устройство. Однако количество попыток ввода здесь не ограничено, что облегает задачу перебора пароля.

Веб-версия Telegram

В веб-версии мессенджера Telegram также возможно похитить учетную запись пользователя, применяя данный метод. Для этого злоумышленнику необходимо лишь скопировать кэши cookie-файлы браузера и перенести их к себе на устройство.

Веб версии Telegram в виртуальных машинах Ubuntu и Windows

Так, при использовании браузера Google Chrome злоумышленнику достаточно скопировать содержимое следующих каталогов:

- на Windows: C:\Users\<Имя пользователя>\AppData\Local\Google\Chrome\User Data\Default

- на Linux: /home/<Имя пользователя>/.config/google-chrome/Default

- на macOS: HDD/Users/<Имя пользователя>/Library/Application Support/Google/Chrome/Default

Сессия легитимного пользователя в веб версии Telegram в браузере Google Chrome версии 132.0.6834.84 на Windows

Сессия злоумышленника в веб версии Telegram в браузере Google Chrome версии 131.0.6778.265 на Windows

Сессия злоумышленника в веб версии Telegram в браузере Google Chrome версии 132.0.6834.83 на Ubuntu

Разработчики мессенджера проявляют активность для обеспечения безопасности пользователей в случаях кражи аккаунтов подобным образом. В веб-версии при авторизации у пользователя имеется возможность переключаться между версиями WebK и WebA.

Окно с настройками веб версии Telegram

При использовании Telegram версии WebK у пользователя отсутствует возможность задать локальный пароль для входа в учетную запись.

Настройки конфиденциальности в Telegram версии WebK

В Telegram версии WebA такая возможность имеется.

Настройки конфиденциальности в Telegram версии WebA

Напрашивается вопрос: почему бы не переключиться между этими версиями и не войти в учетную запись с имеющимся локальным код-паролем без необходимости его ввода? Но в мессенджере предусмотрена защита от несанкционированной авторизации таким образом: учетная запись пользователя закрывается и открывается окно для повторной авторизации.

Окно входа в Telegram версии WebK при установленном локальном пароле на версии WebA

Но при повторном переключении на версию WebA отображается окно для ввода локального код-пароля на устройство.

Окно входа в Telegram версии WebA при установленном локальном пароле

В Telegram версии WebA количество попыток ввода локального пароля ограничено пятью, после чего происходит задержка (около 15 секунд) — и пароль можно вводить снова.

Окно с задержкой для ввода пароля после нескольких неправильных попыток

У описанного способа кражи аккаунта есть ограничение. Если устройство злоумышленника и устройство жертвы находятся на одной территории, они могут работать одновременно. Если геопозиция у устройств разная, то срабатывает механизм защиты и сессии одновременно завершаются.

Сессии пользователя в разных странах: слева — легитимная, справа — скомпрометированная

Окно выхода из сессии при конфликте геопозиции

На устройствах с клиентом Telegram for macOS онлайн-сессия закрывается, однако пользователи при нажатии кнопки «Отмена» могут просмотреть ранее подгруженные в кэш устройства чаты.

Окно выхода из сессии при конфликте геопозиции на Telegram for macOS

Другим потенциальным способом кражи аккаунта пользователя, связанным с веб-версией мессенджера, является переход по ссылке

Для просмотра ссылки необходимо нажать

Вход или Регистрация

из авторизованного приложения на компьютере или мобильном устройстве.

Сообщение с ссылкой на веб-версию Telegram

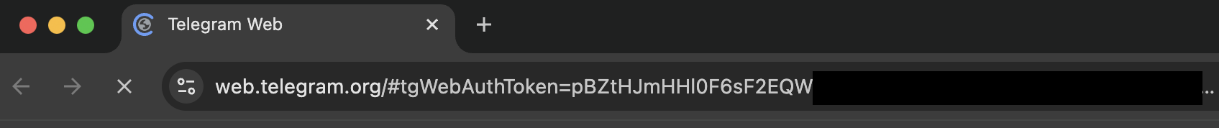

При открытии ссылки в браузере генерируется токен доступа к содержимому учетной записи пользователя.

Окно браузера в момент авторизации пользователя по ссылке

Сформированная ссылка с токеном авторизации

Сформированная ссылка включает в себя несколько полей:

tgWebAuthToken — токен доступа к сессии;

tgWebAuthUserId — ID пользователя;

tgWebAuthDcId=2 — предположительно, идентификатор Data Center, к которому обращается ресурс.

После этого происходит автоматический вход в аккаунт пользователя без запроса пароля, даже если включена двухфакторная аутентификация. При перехвате этой ссылки злоумышленник может авторизоваться в учетной записи пользователя на своем устройстве.

Злоумышленнику достаточно иметь свой домен, который он сможет подменить в браузере в процессе генерации ссылки для авторизации. Перехват авторизации таким образом уже был продемонстрирован в рамках исследовательских работ. Если интересно, можете ознакомиться здесь:

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Реализация кражи учетной записи таким способом является достаточно сложной. Можно предположить, что злоумышленнику проще осуществить кражу сессии из браузера.

Авторизация в веб-версии Telegram при переходе по ссылке из сообщения

При авторизации в учетной записи таким способом в списке устройств отобразится новая веб сессия.

В клиенте Telegram for macOS данная функция с переходом по ссылке не работает.

Как обеспечить свою безопасность в описанных выше ситуациях

В отличие от рассмотренных ранее способов кражи пользовательских учетных записей, узнать о компрометации учетной записи в данной ситуации можно только по косвенным признакам:- Отображение в списке активных сессий информации, отличающейся от вашего устройства, в полях «Наименование приложения», «Версия системы» и «Геопозиция».

Desktop-версия: Settings → Privacy and Security → Active Sessions (Настройки → Конфиденциальность → Активные сеансы).

Desktop-версия: Settings → Privacy and Security → Active Sessions (Настройки → Конфиденциальность → Активные сеансы).

Веб-версия: Settings → Devices (Настройки → Устройства).

Веб-версия: Settings → Devices (Настройки → Устройства).

Мобильная версия: Settings → Devices (Настройки → Устройства).

Мобильная версия: Settings → Devices (Настройки → Устройства).

Информация об устройстве, авторизованном в мессенджере

При использовании Windows на ноутбуке Dell в Санкт-Петербурге не должно отображаться такое окно. - Мониторинг онлайн-статуса пользователя для выявления несанкционированного доступа.

Для этого необходимо попросить пользователя из списка ваших контактов проверить, в какое время вы находились в сети.

Информация о том, когда пользователь находился в сети

Для работы этой функции необходимо настроить соответствующий пункт в конфиденциальности устройства:

Desktop-версия: Settings → Privacy and Security → Last seen & online → My contacts (Настройки → Конфиденциальность → Время захода → Мои контакты).

Desktop-версия: Settings → Privacy and Security → Last seen & online → My contacts (Настройки → Конфиденциальность → Время захода → Мои контакты).

Веб-версия: Settings → Privacy and Security → Who can see my Last Seen time? → My Contacts (Настройки → Конфиденциальность → Кто видит время моего последнего захода? → Мои контакты).

Веб-версия: Settings → Privacy and Security → Who can see my Last Seen time? → My Contacts (Настройки → Конфиденциальность → Кто видит время моего последнего захода? → Мои контакты).

Мобильная версия: Settings → Privacy and Security → Last Seen & Online → My Contacts (Настройки → Конфиденциальность → Время захода → Контакты).

Мобильная версия: Settings → Privacy and Security → Last Seen & Online → My Contacts (Настройки → Конфиденциальность → Время захода → Контакты).

Иначе данные сведения могут быть недоступны.

Информация о том, когда пользователь находился в сети без включенной функции

После чего сравните данные о фактическом использовании приложения и теми, которые отображаются в приложении. Если есть расхождения, это может говорить о том, что ваши данные скомпрометированы. - Наличие действий в аккаунте, которых вы наверняка не совершали.

В данном случае также необходимо учитывать, что кто-то из вашего окружения мог сделать это "легитимно" (например, ваш ребенок, который без спроса взял мобильный телефон).

Журнал вызовов

Desktop и мобильная версии: Calls (Вызовы).

Desktop и мобильная версии: Calls (Вызовы).

Веб-версия: нет отображения списка звонков.

Веб-версия: нет отображения списка звонков.

Подозрительные аудиовызовы в аккаунте

Подозрительные чаты и сообщения

Desktop, веб- и мобильная версии: Chats (Чаты).

Desktop, веб- и мобильная версии: Chats (Чаты).

Подозрительные чаты в аккаунте

Наличие сообщений, которых вы не отправляли, либо чатов с пользователями, с которыми вы ранее не общались, может говорить о том, что у кого-то тоже есть доступ к вашей учетной записи.

При наличии Premium-подписки можно проверить публикации (истории), которые вы не размещали.

Чаще всего о размещенной нетипичной для вас истории могут рассказать пользователи из списка ваших контактов.

Desktop-версия: My Profile → Story Archive, Recent Stories (Мой профиль → Архив историй, Недавние истории).

Desktop-версия: My Profile → Story Archive, Recent Stories (Мой профиль → Архив историй, Недавние истории).

Веб-версия: My Stories → Posts, Story Archive (Мои истории → Публикации, Архив историй).

Веб-версия: My Stories → Posts, Story Archive (Мои истории → Публикации, Архив историй).

Мобильная версия: Settings → My Profile → Posts, Story Archive (Настройки → Мой профиль → Публикации, Архив публикаций)

Мобильная версия: Settings → My Profile → Posts, Story Archive (Настройки → Мой профиль → Публикации, Архив публикаций)

Подозрительная публикация в аккаунте

Наличие в списке заблокированных пользователей аккаунтов, которых вы туда не помещали.

Desktop-версия: Settings → Privacy and Security → Blocked users (Настройки → Конфиденциальность → Заблокированные пользователи).

Desktop-версия: Settings → Privacy and Security → Blocked users (Настройки → Конфиденциальность → Заблокированные пользователи).

Мобильная и веб-версии: Settings → Privacy and Security → Blocked Users (Настройки → Конфиденциальность → Чёрный список)

Мобильная и веб-версии: Settings → Privacy and Security → Blocked Users (Настройки → Конфиденциальность → Чёрный список)

Настройки конфиденциальности устройства

Наличие измененных настроек конфиденциальности:

Desktop- и веб-версии: Settings → Privacy and Security (Настройки → Конфиденциальность).

Desktop- и веб-версии: Settings → Privacy and Security (Настройки → Конфиденциальность).

Мобильная версия: Settings → Privacy and Security (Настройки → Конфиденциальность).

Мобильная версия: Settings → Privacy and Security (Настройки → Конфиденциальность).

Настройки конфиденциальности устройства

Если вы настраивали конфиденциальность устройства, а при заходе в настройки видите, что они изменены, это также повод задуматься о том, что кто-то получил доступ в ваш аккаунт.

Наличие новых сессий, которых вы не запускали.

Desktop-версия: Settings → Privacy and Security → Active Sessions (Настройки → Конфиденциальность → Активные сеансы).

Desktop-версия: Settings → Privacy and Security → Active Sessions (Настройки → Конфиденциальность → Активные сеансы).

Веб-версия: Settings → Devices (Настройки → Устройства).

Веб-версия: Settings → Devices (Настройки → Устройства).

Мобильная версия: Settings → Devices (Настройки → Устройства).

Мобильная версия: Settings → Devices (Настройки → Устройства).

Наличие подозрительных пользовательских сессий

Злоумышленники довольно часто при краже учетной записи пользователя создают новую сессию, чтобы по истечении 24 часов завершить все активные сессии и оставить только одну для себя. - * В мессенджере Telegram предусмотрена проверка геопозиции устройства. Злоумышленник, вероятно, осведомлен об этом и может изменить свою геопозицию, чтобы остаться незамеченным в вашей учетной записи.

Вы можете воспользоваться VPN для изменения IP-адреса устройства и его географической принадлежности, чтобы проверить наличие компрометации.

Если в сети подключено несколько устройств, использующих ключи авторизации из одной сессии tdata (appstore, stable), и у них различная геопозиция, это приводит к конфликту между устройствами и закрытию всех этих сессий.

Также необходимо предпринять следующие шаги по обеспечению безопасности:- Проверьте, что в аккаунте указан ваш номер телефона, облачный пароль, который вы задавали, указана резервная почта для восстановления облачного пароля.

Для проверки номера телефона

Desktop-версия: Settings → My Account → Phone number (Настройки → Мой аккаунт → Номер телефона).

Desktop-версия: Settings → My Account → Phone number (Настройки → Мой аккаунт → Номер телефона).

Веб-версия: Settings → Phone (Настройки → Телефон).

Веб-версия: Settings → Phone (Настройки → Телефон).

Мобильная версия: Settings → My profile → mobile (Настройки → Мой профиль → мобильный).

Мобильная версия: Settings → My profile → mobile (Настройки → Мой профиль → мобильный).

Информация о номере телефона, используемом для входа в аккаунт

Злоумышленник может изменить номер телефона учетной записи, и вы в последующем не сможете восстановить доступ к аккаунту по коду из СМС-сообщения.

Для проверки облачного пароля

Desktop-версия: Settings → Privacy and Security → Two-Step Verification → Enter current password → Change Recovery Email (Настройки → Конфиденциальность → Облачные пароли → введите текущий пароль → сменить адрес электронной почты).

Desktop-версия: Settings → Privacy and Security → Two-Step Verification → Enter current password → Change Recovery Email (Настройки → Конфиденциальность → Облачные пароли → введите текущий пароль → сменить адрес электронной почты).

Веб-версия: Settings → Privacy and Security → Two-Step Verification → Enter your password → Change Recovery Email (Настройки → Конфиденциальность → Облачный пароль → Введите пароль → Изменить email).

Веб-версия: Settings → Privacy and Security → Two-Step Verification → Enter your password → Change Recovery Email (Настройки → Конфиденциальность → Облачный пароль → Введите пароль → Изменить email).

Мобильная версия: Settings → Privacy and Security → Two-Step Verification → Enter the password → Change Recovery Email (Настройки → Конфиденциальность → Облачный пароль → введите пароль → Изменить email → введите Ваш email).

Мобильная версия: Settings → Privacy and Security → Two-Step Verification → Enter the password → Change Recovery Email (Настройки → Конфиденциальность → Облачный пароль → введите пароль → Изменить email → введите Ваш email).

Стоит учитывать, что в официальный ботДля просмотра ссылки необходимо нажать Вход или Регистрацияприходит следующее уведомление.

Уведомление об изменении пароля или почты для входа в учетную запись

Если злоумышленник пользуется вашей учетной записью, он может попытаться завершить все ваши пользовательские сессии. Это весьма осложнит последующий вход в аккаунт. Поэтому необходимо незамедлительно переходить к следующему шагу. - Проверьте активные сессии мессенджера Telegram:

Desktop-версия: Settings → Privacy and Security → Active Sessions (Настройки → Конфиденциальность → Активные сеансы).

Desktop-версия: Settings → Privacy and Security → Active Sessions (Настройки → Конфиденциальность → Активные сеансы).

Веб-версия: Settings → Devices (Настройки → Устройства).

Веб-версия: Settings → Devices (Настройки → Устройства).

Мобильная версия: Settings → Devices (Настройки → Устройства).

Мобильная версия: Settings → Devices (Настройки → Устройства).

Информация об активных пользовательских сессиях

Завершите все сессии, в том числе и мобильную. После этого зайдите в ваш аккаунт на мобильном устройстве, используя версию мессенджера Telegram, полученную с официального сайта:Для просмотра ссылки необходимо нажать Вход или Регистрация. - Измените настройки конфиденциальности устройства в соответствии с вашими потребностями.

Desktop- и веб-версии: Settings → Privacy and Security (Настройки → Конфиденциальность).

Desktop- и веб-версии: Settings → Privacy and Security (Настройки → Конфиденциальность).

Мобильная версия: Settings → Privacy and Security (Настройки → Конфиденциальность).

Мобильная версия: Settings → Privacy and Security (Настройки → Конфиденциальность).

Изменить параметр с отправкой голосовых сообщений можно только при наличии Premium-подписки.

Настройки конфиденциальности мессенджера - При использовании desktop- и веб-версий мессенджера Telegram установите достаточно сложный цифро-буквенно-символьный, ранее не использовавшийся пароль для входа в учетную запись на устройстве (более 12 символов).

Desktop-версия: Settings → Privacy and Security → Local Passcode (Настройки → Конфиденциальность → Код-пароль).

Desktop-версия: Settings → Privacy and Security → Local Passcode (Настройки → Конфиденциальность → Код-пароль).

Веб-версия WebA (

Для просмотра ссылки необходимо нажать Вход или Регистрация): Settings → Privacy and Security → Passcode Lock (Настройки → Конфиденциальность → Код-пароль).

Веб-версия WebA (

Для просмотра ссылки необходимо нажать Вход или Регистрация): Settings → Privacy and Security → Passcode Lock (Настройки → Конфиденциальность → Код-пароль).

Мобильная версия: Settings → Privacy and Security → Passcode (Настройки → Конфиденциальность → Код-пароль).

Мобильная версия: Settings → Privacy and Security → Passcode (Настройки → Конфиденциальность → Код-пароль).

Установка локального пароля для входа в учетную запись на устройстве

Это не обезопасит вас в полной мере от кражи учетной записи и последующего доступа к ней злоумышленника, но ему будет гораздо сложнее получить доступ. - Выработайте привычку закрывать ненужные в данный момент времени пользовательские сессии.

Окно о невозможности завершить ранее открытые сеансы с нового устройства

Это особенно актуально для desktop- и веб-версий приложения. В мессенджере существует ограничение на завершение пользовательских сеансов с нового устройства. - При произошедшем в компании инциденте незамедлительно завершите desktop- и веб-сессии на всех устройствах, не заходите в ваши аккаунты до окончания расследования. Это обезопасит вас и расследователей от того, что злоумышленники будут знать подробности проводимого разбора инцидента.

- Ограничьте пересылку голосовых сообщений, вашего личного видеоконтента. Это может обезопасить вас от того, что ваш голос и изображение лица будут использоваться в мошеннических схемах. В настоящее время злоумышленники достаточно часто применяют для этого дипфейки.

- Используйте ранее данные советы по использованию секретных чатов, авторизации на внешних ресурсах, переходу по ссылкам и не передавайте код для входа в учетную запись посторонним лицам.

- Проверьте, что в аккаунте указан ваш номер телефона, облачный пароль, который вы задавали, указана резервная почта для восстановления облачного пароля.

Мы рассмотрели основные методы кражи учетных записей в мессенджере Telegram. Злоумышленники постоянно разрабатывают новые мошеннические схемы. Поэтому будьте внимательны, не храните пароли в своих сообщениях и следите за активностью вашей учетной записи. До новых разборов!

Stay safe!

Для просмотра ссылки необходимо нажать

Вход или Регистрация