Ряд финансовых учреждений в Нью-Йорке и его окрестностях имеют дело с целой чередой сверхтонких скимминговых устройств с «глубокой вставкой», предназначенных для размещения в отверстии слота для приема карт банкомата. Скиммеры для карт соединены с крошечными камерами-обскурами, искусно замаскированными под банкомат. Вот взгляд на некоторые из более сложных технологий скиммера с глубокой вставкой, которые недавно были обнаружены следователями по мошенничеству.

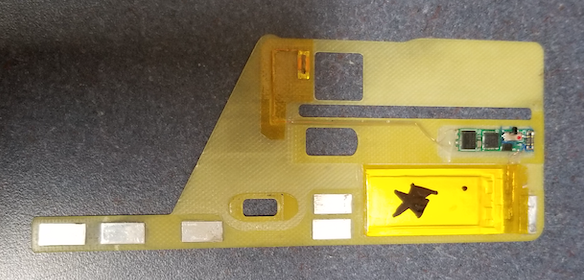

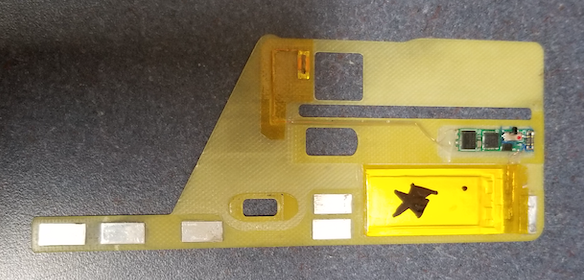

Этот сверхтонкий и гибкий скиммер с «глубокой вставкой», недавно извлеченный из банкомата NCR в Нью-Йорке, примерно в два раза меньше десятицентовой монеты США. Большой желтый прямоугольник — это батарея.

Изображенный выше вставной скиммер имеет высоту примерно 0,68 мм. Это оставляет более чем достаточно места для размещения большинства платежных карт (около 0,54 мм), не прерывая возможности устройства захватывать и возвращать карту клиента. Для сравнения, этот гибкий скиммер примерно вдвое меньше десятицентовой монеты США (1,35 мм).

Эти скиммеры не пытаются перекачивать данные или транзакции с чип-карты, а скорее ищут данные о держателях карт, которые все еще хранятся в виде обычного текста на магнитной полосе на обратной стороне большинства платежных карт, выпущенных для американцев.

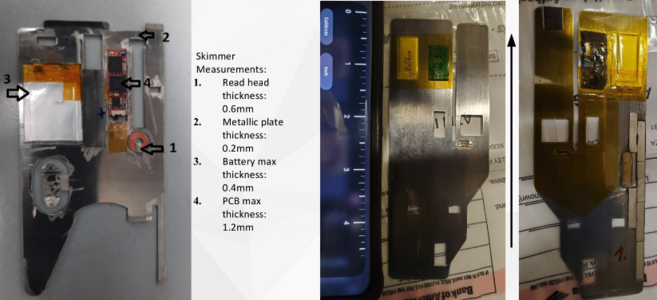

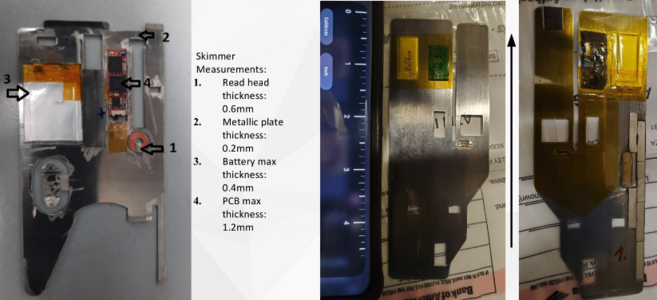

Вот как выглядит другая сторона этого вставного скиммера:

Воры, разработавшие этот скиммер, искали данные с магнитной полосы и 4-значный персональный идентификационный номер (ПИН) клиента. С этими двумя фрагментами данных мошенники могут затем клонировать платежные карты и использовать их для вывода денег со счетов жертвы в других банкоматах.

Для кражи ПИН-кодов мошенники встроили камеры-обскуры в фальшивую панель, которая плотно прилегала к корпусу банкомата с одной стороны панели для ввода ПИН-кода.

Камеры-обскуры были спрятаны в этих фальшивых боковых панелях, приклеенных к одной стороне банкомата и повернутых под углом к панели для PIN-кода.

Изображенные выше скимминговые устройства были извлечены из банкоматов марки NCR под названием NCR SelfServ 84 Walk-Up . В январе 2022 года NCR подготовила отчет о моторизованных скиммерах с глубокой вставкой, в котором предлагается более подробно рассмотреть другие скиммеры, предназначенные для этой же линейки банкоматов.

Вот несколько вариантов скиммеров с глубокой загрузкой, обнаруженных NCR в ходе недавних исследований:

В отчет NCR включены дополнительные фотографии, показывающие, как поддельные боковые панели банкоматов со скрытыми камерами тщательно обрабатываются, чтобы надевать их поверх боковых панелей настоящих банкоматов.

Иногда воры-скиммеры встраивают свои шпионские камеры-обскуры в поддельные панели прямо над пин-падом, как в этих недавних атаках, нацеленных на аналогичную модель NCR:

На изображении ниже воры спрятали свою камеру-обскуру в «зеркале для информирования потребителей», расположенном прямо над банкоматом, оснащенным встроенным скиммером

Финансовое учреждение, которое поделилось приведенными выше изображениями, заявило, что добилось успеха в остановке большинства этих атак со вставными скиммерами, внедрив решение, которое продает NCR, под названием «вставной комплект», который, по его словам, останавливает текущие конструкции вставных скиммеров. NCR также проводит полевые испытания «комплекта интеллектуального обнаружения», в который добавляется стандартная USB-камера для наблюдения за внутренней областью считывателя карт, а также используется программное обеспечение для распознавания изображений для выявления любого мошеннического устройства внутри считывателя.

Скимминговые устройства будут продолжать совершенствоваться в плане миниатюризации и скрытности до тех пор, пока платежные карты будут хранить данные о держателях карт в виде простого текста на магнитной полосе. Может показаться глупым, что мы потратили годы на выпуск платежных карт с защитой от несанкционированного доступа и клонирования только для того, чтобы подорвать этот прогресс во имя обратной совместимости. Тем не менее, в Соединенных Штатах существует очень много небольших предприятий, которые по-прежнему полагаются на возможность считывания карты клиента.

Многие новые модели банкоматов, в том числе NCR SelfServ , упомянутый в этом посте, теперь включают бесконтактные функции, а это означает, что клиентам больше не нужно куда-либо вставлять свою карту банкомата: вместо этого они могут просто приложить свою смарт-карту к индикатору беспроводной связи слева от места приема карты. (и прямо под табличкой «Используйте мобильное устройство здесь» на банкомате).

По простой причине простоты использования эта бесконтактная функция в настоящее время все более распространена в банкоматах для проезда. Если ваша платежная карта поддерживает бесконтактную технологию, вы заметите значок беспроводного сигнала, напечатанный где-то на карте — скорее всего, на обратной стороне. Банкоматы с бесконтактными функциями также имеют такой же значок беспроводной связи.

Как только вы узнаете о скиммерах банкоматов, вам будет трудно использовать банкомат, не потянув за его части, чтобы убедиться, что ничего не оторвется. Но правда в том, что у вас, вероятно, больше шансов подвергнуться физическому нападению после снятия наличных, чем столкнуться со скиммером в реальной жизни.

Так что будьте бдительны, когда находитесь у банкомата, и по возможности избегайте подозрительно выглядящих и автономных банкоматов в плохо освещенных местах. По возможности используйте банкоматы, которые физически установлены в банке. И будьте особенно бдительны при снятии наличных в выходные дни; воры, как правило, устанавливают скимминговые устройства по субботам в нерабочее время, когда они знают, что банк не будет открыт более 24 часов.

И последнее, но самое главное , закрывая рукой панель для ввода PIN-кода , вы устраняете один из ключевых компонентов большинства схем мошенничества со скиммерами: шпионскую камеру, которую воры обычно прячут где-то на взломанном банкомате или рядом с ним, чтобы зафиксировать клиентов, вводящих свои PIN-коды.

Этот сверхтонкий и гибкий скиммер с «глубокой вставкой», недавно извлеченный из банкомата NCR в Нью-Йорке, примерно в два раза меньше десятицентовой монеты США. Большой желтый прямоугольник — это батарея.

Изображенный выше вставной скиммер имеет высоту примерно 0,68 мм. Это оставляет более чем достаточно места для размещения большинства платежных карт (около 0,54 мм), не прерывая возможности устройства захватывать и возвращать карту клиента. Для сравнения, этот гибкий скиммер примерно вдвое меньше десятицентовой монеты США (1,35 мм).

Эти скиммеры не пытаются перекачивать данные или транзакции с чип-карты, а скорее ищут данные о держателях карт, которые все еще хранятся в виде обычного текста на магнитной полосе на обратной стороне большинства платежных карт, выпущенных для американцев.

Вот как выглядит другая сторона этого вставного скиммера:

Воры, разработавшие этот скиммер, искали данные с магнитной полосы и 4-значный персональный идентификационный номер (ПИН) клиента. С этими двумя фрагментами данных мошенники могут затем клонировать платежные карты и использовать их для вывода денег со счетов жертвы в других банкоматах.

Для кражи ПИН-кодов мошенники встроили камеры-обскуры в фальшивую панель, которая плотно прилегала к корпусу банкомата с одной стороны панели для ввода ПИН-кода.

Камеры-обскуры были спрятаны в этих фальшивых боковых панелях, приклеенных к одной стороне банкомата и повернутых под углом к панели для PIN-кода.

Изображенные выше скимминговые устройства были извлечены из банкоматов марки NCR под названием NCR SelfServ 84 Walk-Up . В январе 2022 года NCR подготовила отчет о моторизованных скиммерах с глубокой вставкой, в котором предлагается более подробно рассмотреть другие скиммеры, предназначенные для этой же линейки банкоматов.

Вот несколько вариантов скиммеров с глубокой загрузкой, обнаруженных NCR в ходе недавних исследований:

В отчет NCR включены дополнительные фотографии, показывающие, как поддельные боковые панели банкоматов со скрытыми камерами тщательно обрабатываются, чтобы надевать их поверх боковых панелей настоящих банкоматов.

Иногда воры-скиммеры встраивают свои шпионские камеры-обскуры в поддельные панели прямо над пин-падом, как в этих недавних атаках, нацеленных на аналогичную модель NCR:

На изображении ниже воры спрятали свою камеру-обскуру в «зеркале для информирования потребителей», расположенном прямо над банкоматом, оснащенным встроенным скиммером

Финансовое учреждение, которое поделилось приведенными выше изображениями, заявило, что добилось успеха в остановке большинства этих атак со вставными скиммерами, внедрив решение, которое продает NCR, под названием «вставной комплект», который, по его словам, останавливает текущие конструкции вставных скиммеров. NCR также проводит полевые испытания «комплекта интеллектуального обнаружения», в который добавляется стандартная USB-камера для наблюдения за внутренней областью считывателя карт, а также используется программное обеспечение для распознавания изображений для выявления любого мошеннического устройства внутри считывателя.

Скимминговые устройства будут продолжать совершенствоваться в плане миниатюризации и скрытности до тех пор, пока платежные карты будут хранить данные о держателях карт в виде простого текста на магнитной полосе. Может показаться глупым, что мы потратили годы на выпуск платежных карт с защитой от несанкционированного доступа и клонирования только для того, чтобы подорвать этот прогресс во имя обратной совместимости. Тем не менее, в Соединенных Штатах существует очень много небольших предприятий, которые по-прежнему полагаются на возможность считывания карты клиента.

Многие новые модели банкоматов, в том числе NCR SelfServ , упомянутый в этом посте, теперь включают бесконтактные функции, а это означает, что клиентам больше не нужно куда-либо вставлять свою карту банкомата: вместо этого они могут просто приложить свою смарт-карту к индикатору беспроводной связи слева от места приема карты. (и прямо под табличкой «Используйте мобильное устройство здесь» на банкомате).

По простой причине простоты использования эта бесконтактная функция в настоящее время все более распространена в банкоматах для проезда. Если ваша платежная карта поддерживает бесконтактную технологию, вы заметите значок беспроводного сигнала, напечатанный где-то на карте — скорее всего, на обратной стороне. Банкоматы с бесконтактными функциями также имеют такой же значок беспроводной связи.

Как только вы узнаете о скиммерах банкоматов, вам будет трудно использовать банкомат, не потянув за его части, чтобы убедиться, что ничего не оторвется. Но правда в том, что у вас, вероятно, больше шансов подвергнуться физическому нападению после снятия наличных, чем столкнуться со скиммером в реальной жизни.

Так что будьте бдительны, когда находитесь у банкомата, и по возможности избегайте подозрительно выглядящих и автономных банкоматов в плохо освещенных местах. По возможности используйте банкоматы, которые физически установлены в банке. И будьте особенно бдительны при снятии наличных в выходные дни; воры, как правило, устанавливают скимминговые устройства по субботам в нерабочее время, когда они знают, что банк не будет открыт более 24 часов.

И последнее, но самое главное , закрывая рукой панель для ввода PIN-кода , вы устраняете один из ключевых компонентов большинства схем мошенничества со скиммерами: шпионскую камеру, которую воры обычно прячут где-то на взломанном банкомате или рядом с ним, чтобы зафиксировать клиентов, вводящих свои PIN-коды.