Создан еще один PoC-код, демонстрирующий возможность обхода EDR-защиты Linux с помощью интерфейса ядра io_uring.

Программа-агент, написанная специалистом по пентесту MatheuZ, способна скрытно и бесшумно работать в системе, как бэкдор.

Механизм асинхронного ввода-вывода io_uring был реализован еще в Linux 5.1 с целью повышения эффективности коммуникаций между пространством пользователя и ядром. Интерфейс позволяет выполнять множество операций без использования системных вызовов, которые тормозят и подвешивают процессы.

Вместе с тем многие коммерческие ИБ-решения для Linux класса EDR при мониторинге среды выполнения полагаются на перехват системных вызовов open, connect, read, write или отслеживают их с помощью зондов eBPF и игнорируют все, что связано с io_uring (максимум — фиксируют вызов io_uring_enter). Созданный MatheuZ бэкдор пока не умеет закрепляться в системе, но скрытен и гибок в использовании.

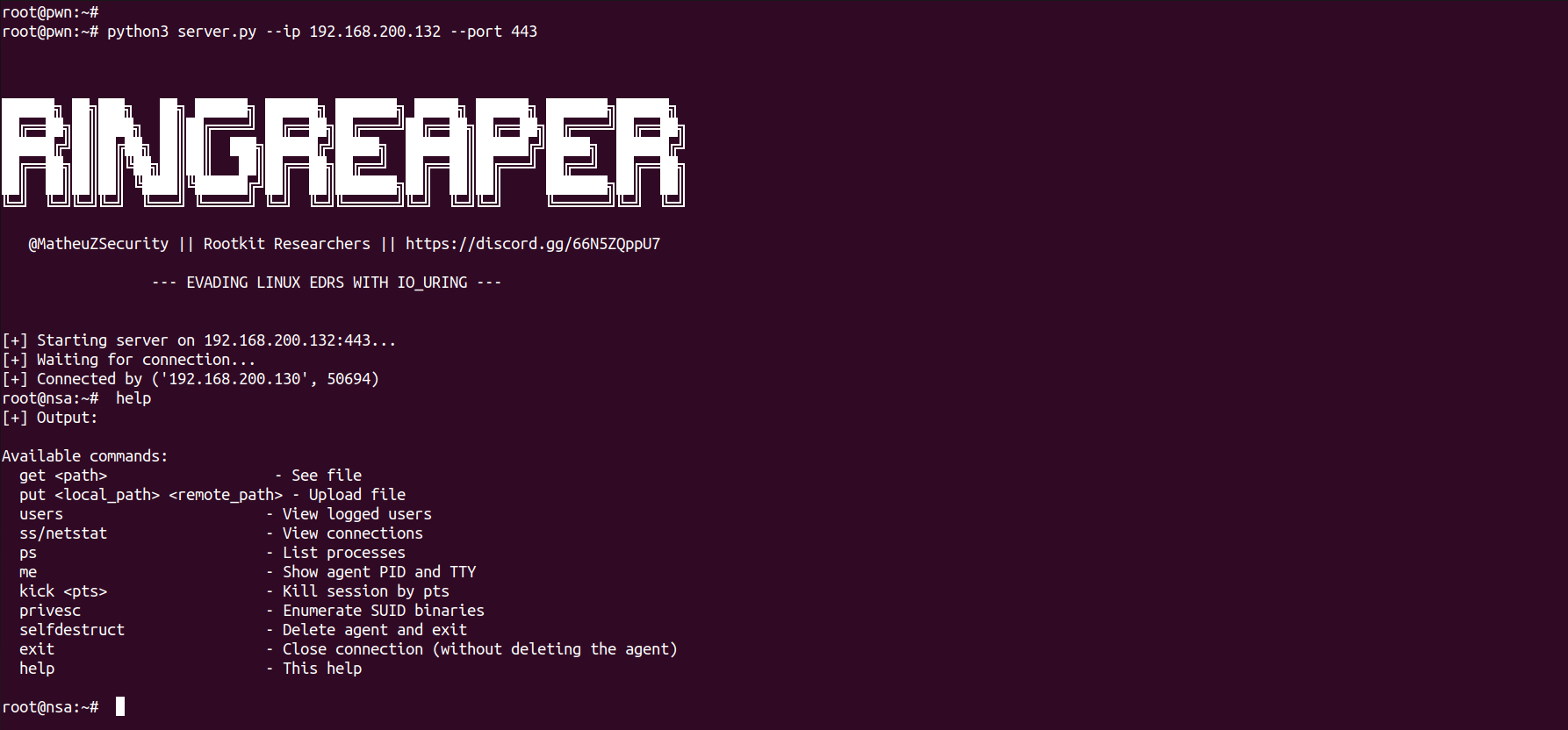

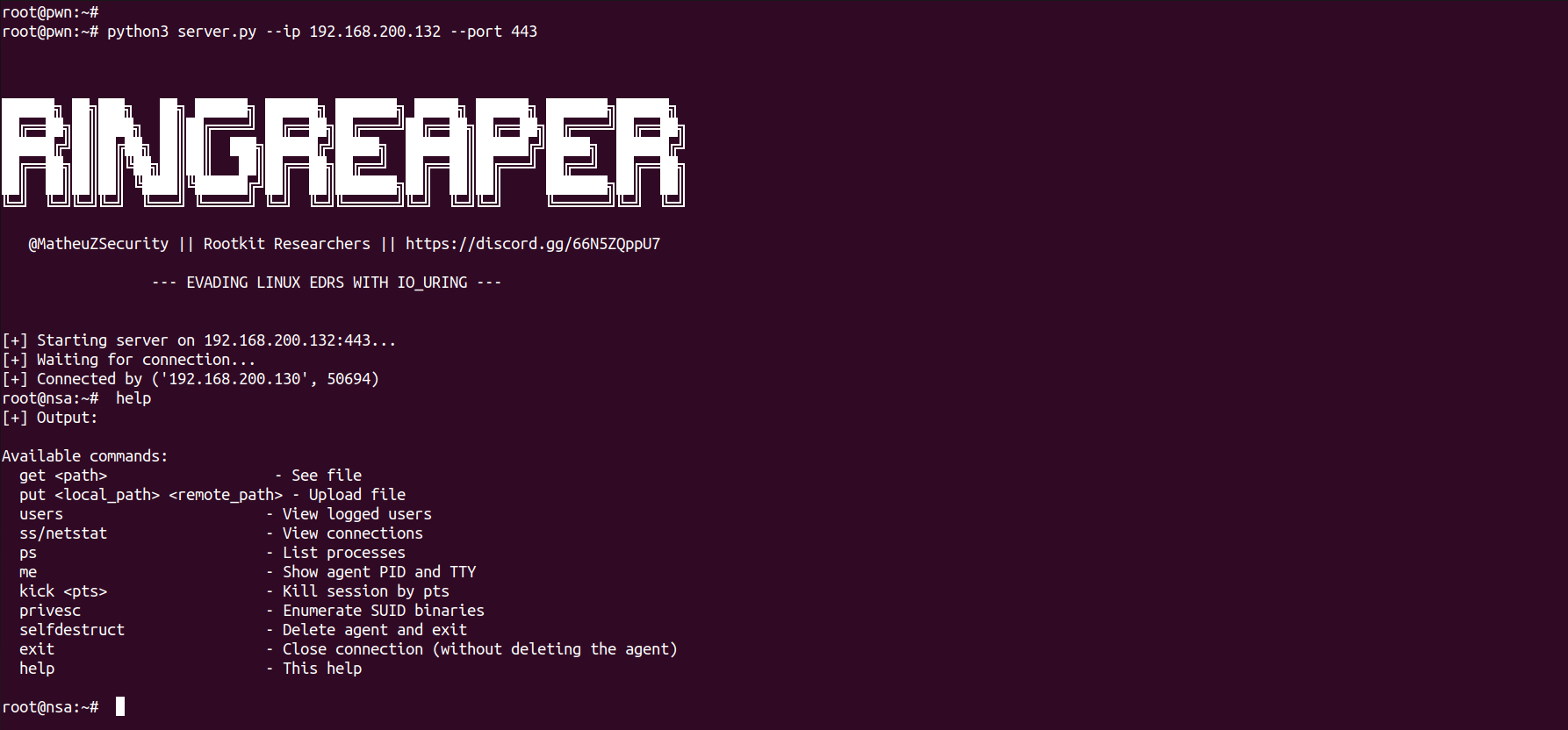

Он подключается к C2-серверу, код которого написан на Python, в интерактивном режиме принимает команды и выполняет задачи постэксплуатации, умело скрываясь от традиционных средств мониторинга.

Основные функции RingReaper:

Использование io_uring помогает PoC-зловреду не только обходить традиционную EDR-защиту, но также выдавать свой трафик за легитимный, особенно на стандартных портах вроде 443.

В минувшем апреле возможность обхода EDR с помощью io_uring продемонстрировали эксперты ARMO. Тестирование написанного ими Linux-руткита показало близкий к нулю уровень детектирования. А в атаках на Windows злоумышленники для обхода EDR начали использовать инструмент пентеста Shellter.

В настоящее время его применяют для скрытной загрузки инфостилеров, притом тоже с большой вероятностью успеха.

Программа-агент, написанная специалистом по пентесту MatheuZ, способна скрытно и бесшумно работать в системе, как бэкдор.

Механизм асинхронного ввода-вывода io_uring был реализован еще в Linux 5.1 с целью повышения эффективности коммуникаций между пространством пользователя и ядром. Интерфейс позволяет выполнять множество операций без использования системных вызовов, которые тормозят и подвешивают процессы.

Вместе с тем многие коммерческие ИБ-решения для Linux класса EDR при мониторинге среды выполнения полагаются на перехват системных вызовов open, connect, read, write или отслеживают их с помощью зондов eBPF и игнорируют все, что связано с io_uring (максимум — фиксируют вызов io_uring_enter). Созданный MatheuZ бэкдор пока не умеет закрепляться в системе, но скрытен и гибок в использовании.

Он подключается к C2-серверу, код которого написан на Python, в интерактивном режиме принимает команды и выполняет задачи постэксплуатации, умело скрываясь от традиционных средств мониторинга.

Основные функции RingReaper:

- передача данных по сети с использованием io_uring_prep_send и io_uring_prep_recv;

- чтение содержимого файлов с помощью io_uring_prep_openat и io_uring_prep_read;

- загрузка и вывод файлов без использования системных вызовов read и write;

- выполнение команд на составление списков пользователей, процессов, соединений;

- самоудаление через io_uring_prep_unlinkat.

Использование io_uring помогает PoC-зловреду не только обходить традиционную EDR-защиту, но также выдавать свой трафик за легитимный, особенно на стандартных портах вроде 443.

В минувшем апреле возможность обхода EDR с помощью io_uring продемонстрировали эксперты ARMO. Тестирование написанного ими Linux-руткита показало близкий к нулю уровень детектирования. А в атаках на Windows злоумышленники для обхода EDR начали использовать инструмент пентеста Shellter.

В настоящее время его применяют для скрытной загрузки инфостилеров, притом тоже с большой вероятностью успеха.

Для просмотра ссылки необходимо нажать

Вход или Регистрация