На этой неделе команда разработчиков менеджера паролей LastPass рассказала об интересной атаке кибермошенников на сотрудников.

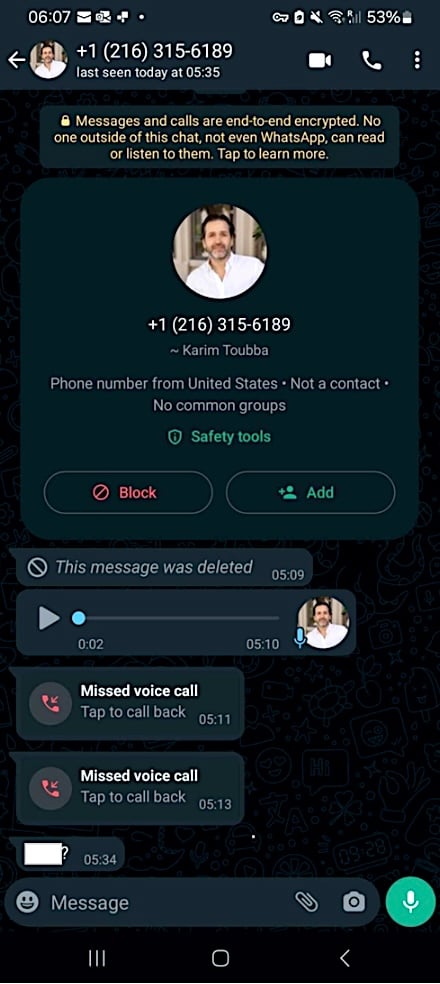

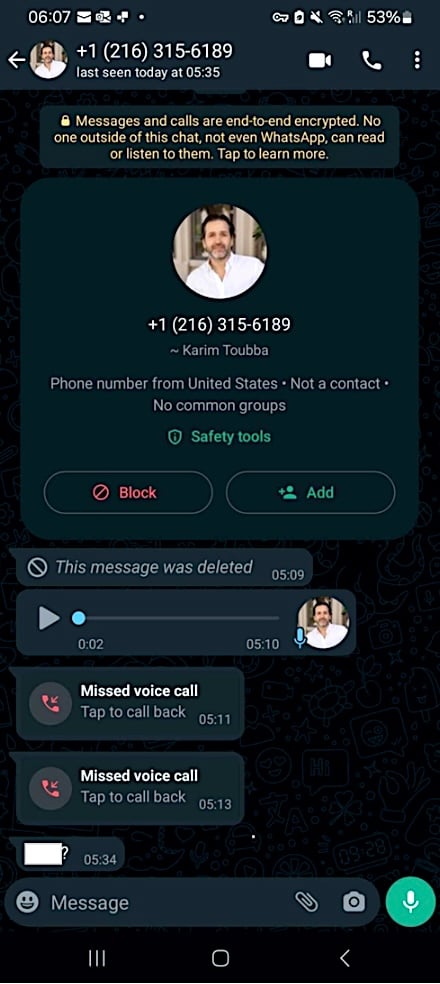

В частности, злоумышленники использовали дипфейк-технологии для имитации голоса генерального директора Карима Туббу. Мошенники просчитались в одном: использовать WhatsApp (принадлежит Meta, признанной экстремистской и запрещённой в России) в качестве канала для корпоративной связи — весьма необычная практика. Именно эта ошибка позволила сотрудникам распознать уловку.

Например, Майк Косак, один из аналитиков в команде LastPass, приводит следующую информацию:

В качестве основы для создания голосового дипфейка Карима Туббу, скорее всего, использовалась общедоступная информация. Например, на YouTube-канале LastPass можно найти видео, из которого вполне можно вытащить примеры для компилирования поддельной записи.

Напомним, статистика говорит, что только в одном январе 2024 года мошенники провели в России 2 тыс. атак с использованием дипфейков. Например, такого рода уловки использовались в Telegram. А в марте мы анализировали, в чём опасность голосовых дипфейков и атак с их использованием.

В частности, злоумышленники использовали дипфейк-технологии для имитации голоса генерального директора Карима Туббу. Мошенники просчитались в одном: использовать WhatsApp (принадлежит Meta, признанной экстремистской и запрещённой в России) в качестве канала для корпоративной связи — весьма необычная практика. Именно эта ошибка позволила сотрудникам распознать уловку.

Например, Майк Косак, один из аналитиков в команде LastPass, приводит следующую информацию:

«В нашем случае один из работников получил несколько звонков и текстовых сообщений, а также как минимум одно голосовое сообщение, в котором использовался дипфейк. Злоумышленники пытались выдать себя за генерального директора».

«Поскольку они использовали для корпоративной связи нетипичный канал, да ещё учитывая повышенную бдительность сотрудников, все попытки связаться просто игнорировались. Команде безопасности сразу же доложили о попытках атаковать служащих».

В качестве основы для создания голосового дипфейка Карима Туббу, скорее всего, использовалась общедоступная информация. Например, на YouTube-канале LastPass можно найти видео, из которого вполне можно вытащить примеры для компилирования поддельной записи.

Напомним, статистика говорит, что только в одном январе 2024 года мошенники провели в России 2 тыс. атак с использованием дипфейков. Например, такого рода уловки использовались в Telegram. А в марте мы анализировали, в чём опасность голосовых дипфейков и атак с их использованием.

Для просмотра ссылки необходимо нажать

Вход или Регистрация