В России раскрыта крупная схема по отъему денег у населения, специально для которой мошенники создали фиктивную премию «Лайк года 2020». Используя методы социальной инженерии, они выясняли подробности о банковских картах своих жертв и получали доступ к хранящимся на них средствам. Выявить схему смогли специалисты Group-IB совместно с Rambler Group.

Ненастоящая премия

Компания Group-IB, специализирующаяся на вопросах кибербезопасности, раскрыла новую схему мошенничества с использованием оригинальных методов социальной инженерии. Помощь в выявлении многоступенчатой схемы оказала компания Ramber Group.

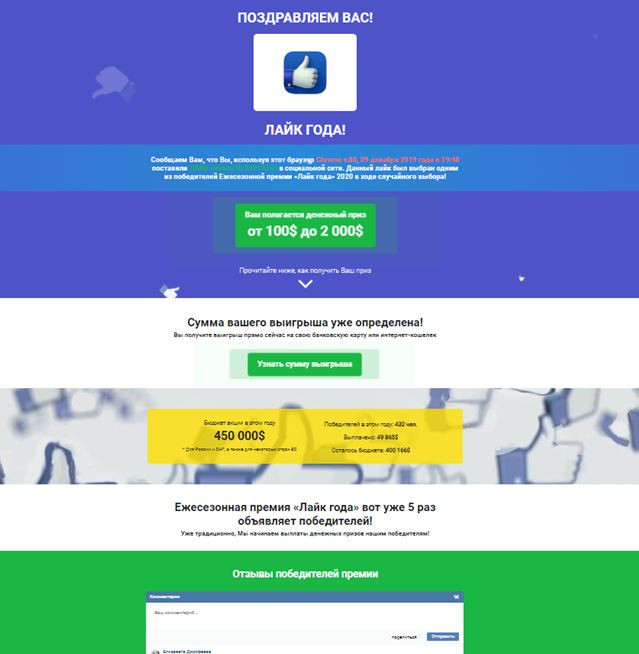

Как сообщили CNews представители Group-IB, мошенники обманом заставляли жертв раскрывать свои персональные данные, прикрываясь несуществующей премией «Лайк года 2020». Они проводили массированную фишинговую атаку – рассылали письма, содержащие предложения выиграть крупную сумму денег за случайно выбранный «лайк», поставленный потенциальными жертвами в социальных сетях. Размер денежного приза варьировался в пределах от $100 до $2000 за победу в конкурсе.

Основные этапы схемы

В сообщениях с информацией о премии «Лайк года 2020», рассылаемых мошенниками, в нем всегда содержалась ссылка на подставной сайт. При этом в самом письме использовались ключевые слова «банк, возмещение, выплата денежных средств, одобрена, получение, программа, реквизиты, служебная, согласовано, федеральная» и т. д. В атаке использовалось свыше 1000 связанных доменов.

Сайт, сообщающий о выигранном призе

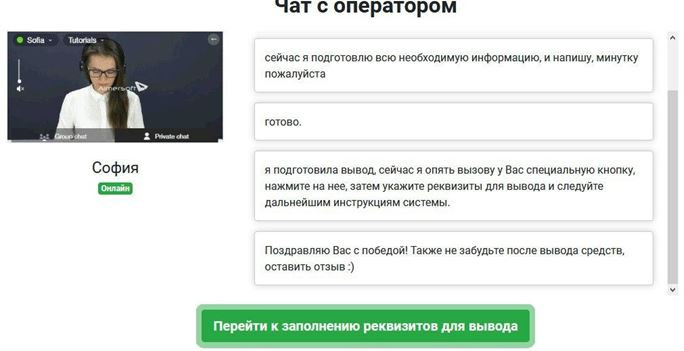

Сайт-приманка демонстрировал потенциальной жертве сумму выигрыша и сфабрикованные восторженные отзывы других «победителей» премии. Затем через окно онлайн-чата с пользователем связывался оператор и информировал его о дальнейших действиях, необходимых доля получения выигрыша. Как отметили в Group-IB, для большей реалистичности мошенники использовали аватарку в виде видеоролика вместо статичного изображения.

Далее пользователя перенаправляли на сайт с полем ввода исключительно номера карты, без дополнительных сведений, чтобы владелец мог получить на нее свой приз. Если жертва вводила номер своей карты, то получала сообщение, что банк якобы отклонил его, и что перевод невозможен.

Окно переписки с оператором-участником мошеннической схемы

На следующем этапе мошеннической схемы пользователю объясняли, что для решения проблемы необходимо сконвертировать валюту, поскольку выплата может быть произведена исключительно в рублях. Пользователю необходимо было заплатить комиссию за конвертацию в размере около 270 руб., для чего его перенаправляли на новый сайт, где ему нужно было повторно ввести номер карты, но на этот раз вместе со сроком ее действия и номером CVV.

Этот этап являлся заключительным в схеме. Если жертва вводила все данные, то мошенники получали доступ к ним. К тому же с карты, которая была указана, они действительно списывали 270 руб. «комиссии». Другими словами, «Лайк года 2020» – это одна из немногих мошеннических схем, в которых использовался реальный платежный шлюз.

Сайт не примет номер карты и потребует ввода дополнительных личных сведений

«Мы тестировали схему “Лайк года” на ПК и мобильных платформах – она везде качественно сверстана и на всех этапах реализации призвана вызвать доверие у пользователя. Помимо «лайка», графовый анализ выявляет порядка шести различных сценариев мошеннических кампаний с одинаковой логикой, включая, например, выплаты от несуществующего «Фонда видеоблогеров», Центры финансовой защиты и другие. С каждым сценарием связано от 100 до 350 доменов. Это достаточно разветвленная инфраструктура. В некоторых сценариях почтовые адреса, использующиеся в качестве поддержки и консультации, были зарегистрированы на украинские номера», – отметил замруководителя Центра реагирования на киберинциденты CERT-GIB Ярослав Каргалев.

Мошенничество с привлечением «Рамблера»

По информации CERT-GIB, мошенники рассылали не только письма по электронной почте, но также уведомления о возможности выиграть через сервис «Google календарь». «Для привлечения желающих получить премию мошенники взломали почтовые серверы одного из операторов фискальных данных и массово рассылали пользователям Рунета сообщения от имени “команды Rambler”. После обращений пользователей в Rambler Group, компания провела свое расследование и привлекла Group-IB к реагированию на инцидент», – сказано в сообщении Group-IB.

Итогом совместной работы «Рамблера» и Group-IB стала блокировка большинства связанных с атакой сайтов, на которые переходили потенциальные жертвы мошенничества из ссылок в полученных им письмах. На момент публикации материала специалисты Group-IB вели работу по блокировке оставшихся доменов.

Rambler Group со своей стороны обратилась к публичным почтовым сервисам с предупреждением о ведущейся от ее имени фишинговой атаке. Она также попросила внести подобные письма в черный список, чтобы они автоматически фильтровались в спам.

Миллиарды украденных денег

«Лайк года 2020» – одна из множества мошеннических схем, используемых с целью кражи денег с карт и счетов россиян. Как

Для просмотра ссылки необходимо нажать

Вход или Регистрация

CNews, в 2019 г. было совершено в общей сложности более 576 тыс. банковских транзакций, впоследствии признанных несанкционированными, то есть проведенными без согласия держателей карт и счетов (юридических и физических лиц). Размер средств, похищенных мошенниками, составил 6,42 млрд руб. Статистика включает несанкционированные транзакции, совершенные при помощи карт, электронных кошельков и других электронных средств платежа.

Фишинг - не единственный метод обворовывания россиян

В 2019 г. социальная инженерия чаще всего применялась для кражи денег через онлайн-банк или мобильное приложение – ее методы применялись в 88,9% случаях такого вида мошенничества. За год таким образом было украдено 2,27 млрд руб. при общем количестве подобных атак в пределах 161 тыс.

Социальную инженерию воры использовали в 66,6% случаях несанкционированных операций по оплате товаров и услуг в интернете. Общее число таких переводов в 2019 г. – 371,1 тыс. а суммарный объем украденных средств – 653,2 млн руб.

Чаще всего социальная инженерия срабатывала на обычных потребителях – среди юридических лиц доля попавшихся на уловки мошенников в 2019 г. не превышала 16%.