Помните троян Zanubis, который появился в 2022 году и тогда казался «очередной малварью для Android»?

Сейчас он выглядит совсем иначе. За последние три года он превратился в одну из самых сложных угроз для клиентов банков. Впервые Zanubis появился на радарах в августе 2022 года.

Тогда он маскировался под безобидное Android-приложение (например, PDF-читалку), крал банковские логины через поддельные окна входа и отслеживал активные приложения. Всё это — благодаря доступу к специальным возможностям операционной системы (Accessibility Settings). Простой, но эффективный способ незаметно украсть данные.

Версия 2023: серьёзный апгрейд

В 2023 году злоумышленники вывели Zanubis на новый уровень. Он начал притворяться официальным приложением перуанской налоговой службы, использовал обфусцированный код (через Obfuscapk), маскировался ещё хитрее и подсовывал пользователю фейковые инструкции «как включить нужные разрешения». На деле — просто давал себе все права.

Помимо кражи логинов, троян умеет:

Версия 2024: ещё глубже в тень

Весной 2024 года появились новые версии с шифрованием строк (AES + PBKDF2), чтобы затруднить анализ кода. Каналы связи с C2-сервером тоже стали зашифрованными. Добавилась функция кражи ПИН-кодов, паролей и графических ключей — троян отслеживал ввод на экране и передавал данные на сервер. Список целей расширился: теперь в него входили криптокошельки и виртуальные карты.

Кампания 2025 года: акцент на банки и скрытая установка

В начале 2025 года, по данным специалистов «Лаборатории Касперского», Zanubis начал распространяться под видом приложений энергетической компании и банка. Приманки выглядели как счета и инструкции якобы от сотрудников банка. Главное нововведение — установка в фоновом режиме без уведомлений. Пользователь видит логотип и сообщение «идёт проверка», а в это время троян сам себя устанавливает. Кроме того, разработчики сузили круг целей. Из списка убрали криптосервисы, оставив только банки и финансовые учреждения — то есть наиболее «доходную» аудиторию.

Кто за этим стоит

Все признаки указывают на то, что группа разработчиков находится в Перу. Локализованный испанский, ориентация на местные учреждения, заражения в регионе — всё говорит об этом. Это локальная, но хорошо организованная кампания.

Что делать

Zanubis — пример того, как быстро может развиваться мобильная угроза. Он продолжает обновляться, менять маскировку и распространяться новыми способами. Чтобы не попасть в ловушку: не давайте подозрительным приложениям доступ к сервисам доступности, не устанавливайте APK-файлы из мессенджеров и писем, проверяйте, действительно ли перед вами официальное приложение. Zanubis — не мимолётный эксперимент, а активная и развивающаяся угроза. Игнорировать её уже нельзя.

Сейчас он выглядит совсем иначе. За последние три года он превратился в одну из самых сложных угроз для клиентов банков. Впервые Zanubis появился на радарах в августе 2022 года.

Тогда он маскировался под безобидное Android-приложение (например, PDF-читалку), крал банковские логины через поддельные окна входа и отслеживал активные приложения. Всё это — благодаря доступу к специальным возможностям операционной системы (Accessibility Settings). Простой, но эффективный способ незаметно украсть данные.

Версия 2023: серьёзный апгрейд

В 2023 году злоумышленники вывели Zanubis на новый уровень. Он начал притворяться официальным приложением перуанской налоговой службы, использовал обфусцированный код (через Obfuscapk), маскировался ещё хитрее и подсовывал пользователю фейковые инструкции «как включить нужные разрешения». На деле — просто давал себе все права.

Помимо кражи логинов, троян умеет:

- перехватывать СМС (включая коды 2FA),

- записывать экран,

- блокировать попытки отключить себя,

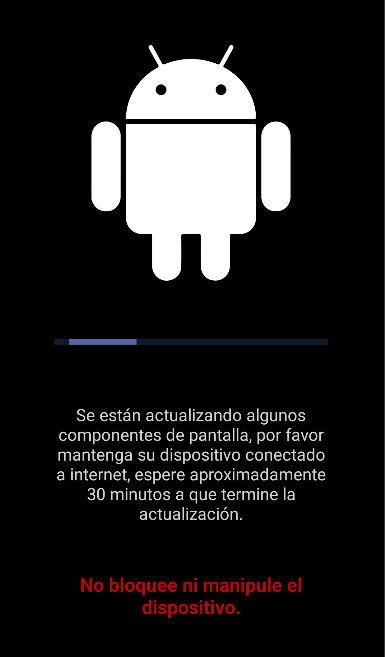

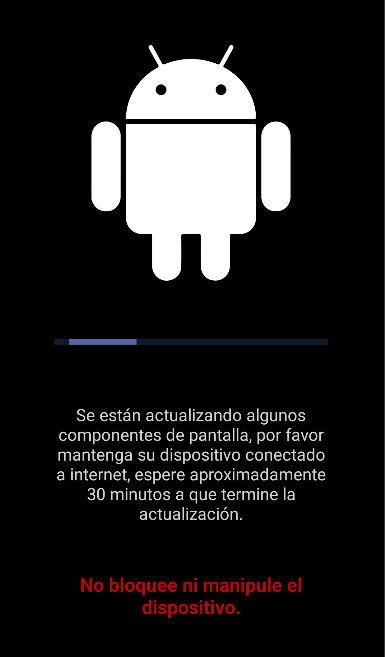

- и даже симулировать обновление Android, чтобы заблокировать пользователя и делать что хочет в фоне.

Версия 2024: ещё глубже в тень

Весной 2024 года появились новые версии с шифрованием строк (AES + PBKDF2), чтобы затруднить анализ кода. Каналы связи с C2-сервером тоже стали зашифрованными. Добавилась функция кражи ПИН-кодов, паролей и графических ключей — троян отслеживал ввод на экране и передавал данные на сервер. Список целей расширился: теперь в него входили криптокошельки и виртуальные карты.

Кампания 2025 года: акцент на банки и скрытая установка

В начале 2025 года, по данным специалистов «Лаборатории Касперского», Zanubis начал распространяться под видом приложений энергетической компании и банка. Приманки выглядели как счета и инструкции якобы от сотрудников банка. Главное нововведение — установка в фоновом режиме без уведомлений. Пользователь видит логотип и сообщение «идёт проверка», а в это время троян сам себя устанавливает. Кроме того, разработчики сузили круг целей. Из списка убрали криптосервисы, оставив только банки и финансовые учреждения — то есть наиболее «доходную» аудиторию.

Кто за этим стоит

Все признаки указывают на то, что группа разработчиков находится в Перу. Локализованный испанский, ориентация на местные учреждения, заражения в регионе — всё говорит об этом. Это локальная, но хорошо организованная кампания.

Что делать

Zanubis — пример того, как быстро может развиваться мобильная угроза. Он продолжает обновляться, менять маскировку и распространяться новыми способами. Чтобы не попасть в ловушку: не давайте подозрительным приложениям доступ к сервисам доступности, не устанавливайте APK-файлы из мессенджеров и писем, проверяйте, действительно ли перед вами официальное приложение. Zanubis — не мимолётный эксперимент, а активная и развивающаяся угроза. Игнорировать её уже нельзя.

Для просмотра ссылки необходимо нажать

Вход или Регистрация