В даркнете активно продвигается новый инфостилер для Windows — Meduza.

Проведенный в Uptycs анализ семпла показал, что вредонос умеет воровать информацию из множества браузеров, расширений 2FA и криптокошельков, а также интересуется играми. Реклама Meduza (не путать с мобильным банкером Medusa и одноименным Linux-ботом) публикуется на хакерских форумах XSS и Exploit, а также в специализированном телеграм-канале.

Зловред предоставляется в пользование как услуга (Malware-as-a-Service, MaaS) и активно развивается.

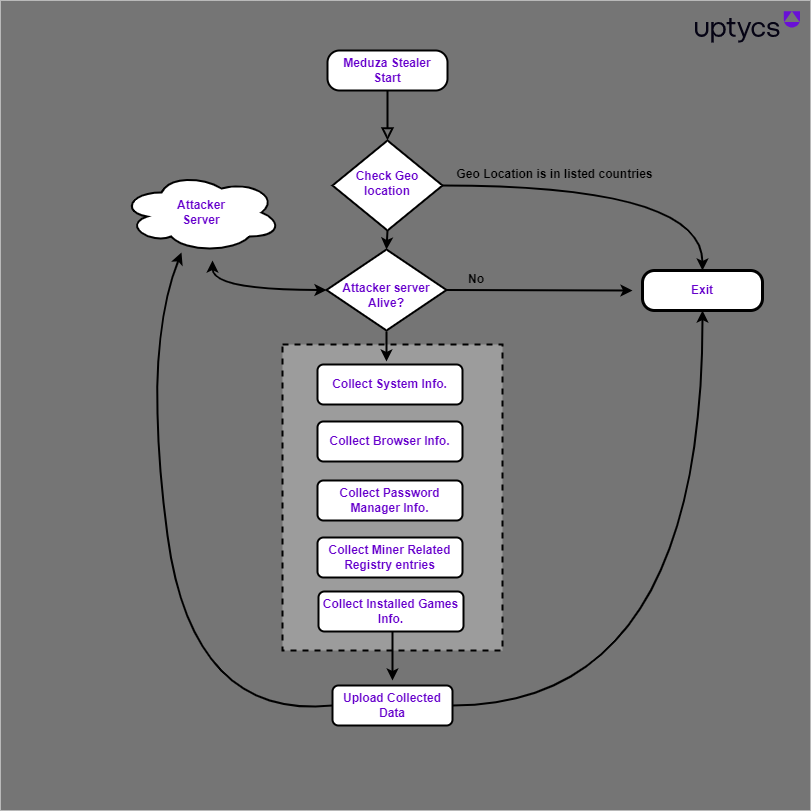

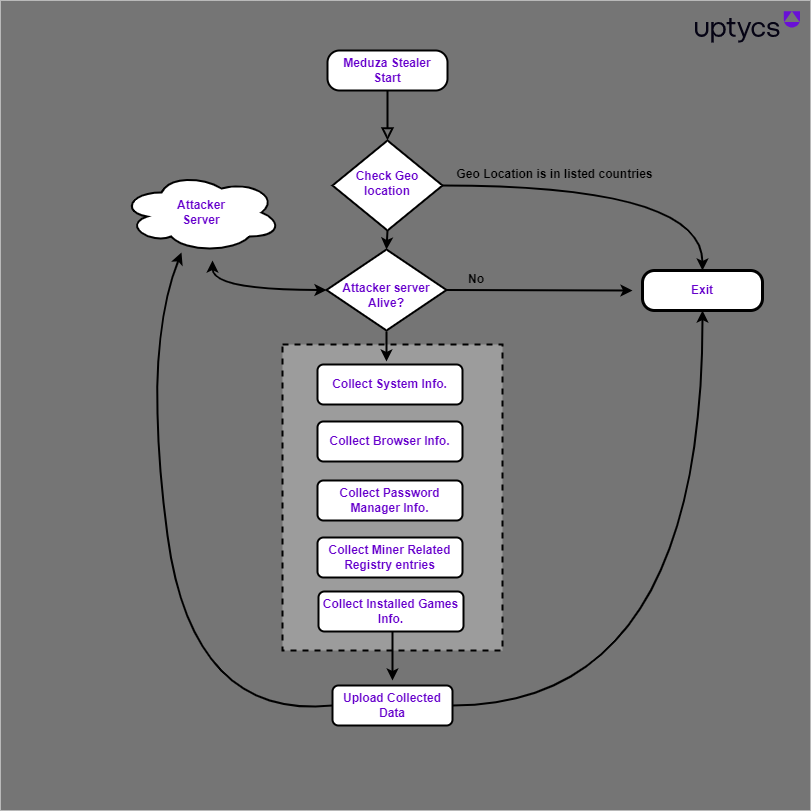

От других собратьев новобранец отличается отсутствием обфускации; для уклонения от анализа он использует другую уловку: перед кражей подключается к C2 и при отсутствии доступа завершает свой процесс.

Исполнение тоже откатывается, когда жертва расположена в стране бывшего СНГ (список исключений содержит 10 позиций). Единственным назначением новобранца является кража данных. Из браузеров он ворует сохраненные учетки, куки и историю посещений, а также оперирует списками целевых криптокошельков (включая браузерные расширения), менеджеров паролей и генераторов 2FA-кодов (два десятка). Из других приложений его интересуют Telegram, Discord и Steam.

Дополнительно вредонос заглядывает в системный реестр в поисках следов криптомайнеров и составляет список установленных игр. Новейшая версия Meduza, 1.3, снабжена модулем для кражи файлов. Подписчикам MaaS-сервиса предоставлена возможность создавать кастомные сборки. Похищенные данные отображаются в панели управления, их можно скачать или удалить.

Уровень детектирования нового зловреда на VirusTotal пока очень низкий. На настоящий момент выявлен лишь один C2-сервер (в Германии), с которым общаются компоненты Meduza.

Проведенный в Uptycs анализ семпла показал, что вредонос умеет воровать информацию из множества браузеров, расширений 2FA и криптокошельков, а также интересуется играми. Реклама Meduza (не путать с мобильным банкером Medusa и одноименным Linux-ботом) публикуется на хакерских форумах XSS и Exploit, а также в специализированном телеграм-канале.

Зловред предоставляется в пользование как услуга (Malware-as-a-Service, MaaS) и активно развивается.

От других собратьев новобранец отличается отсутствием обфускации; для уклонения от анализа он использует другую уловку: перед кражей подключается к C2 и при отсутствии доступа завершает свой процесс.

Исполнение тоже откатывается, когда жертва расположена в стране бывшего СНГ (список исключений содержит 10 позиций). Единственным назначением новобранца является кража данных. Из браузеров он ворует сохраненные учетки, куки и историю посещений, а также оперирует списками целевых криптокошельков (включая браузерные расширения), менеджеров паролей и генераторов 2FA-кодов (два десятка). Из других приложений его интересуют Telegram, Discord и Steam.

Дополнительно вредонос заглядывает в системный реестр в поисках следов криптомайнеров и составляет список установленных игр. Новейшая версия Meduza, 1.3, снабжена модулем для кражи файлов. Подписчикам MaaS-сервиса предоставлена возможность создавать кастомные сборки. Похищенные данные отображаются в панели управления, их можно скачать или удалить.

Уровень детектирования нового зловреда на VirusTotal пока очень низкий. На настоящий момент выявлен лишь один C2-сервер (в Германии), с которым общаются компоненты Meduza.

Для просмотра ссылки необходимо нажать

Вход или Регистрация