У группировки LockBit снова большие неприятности.

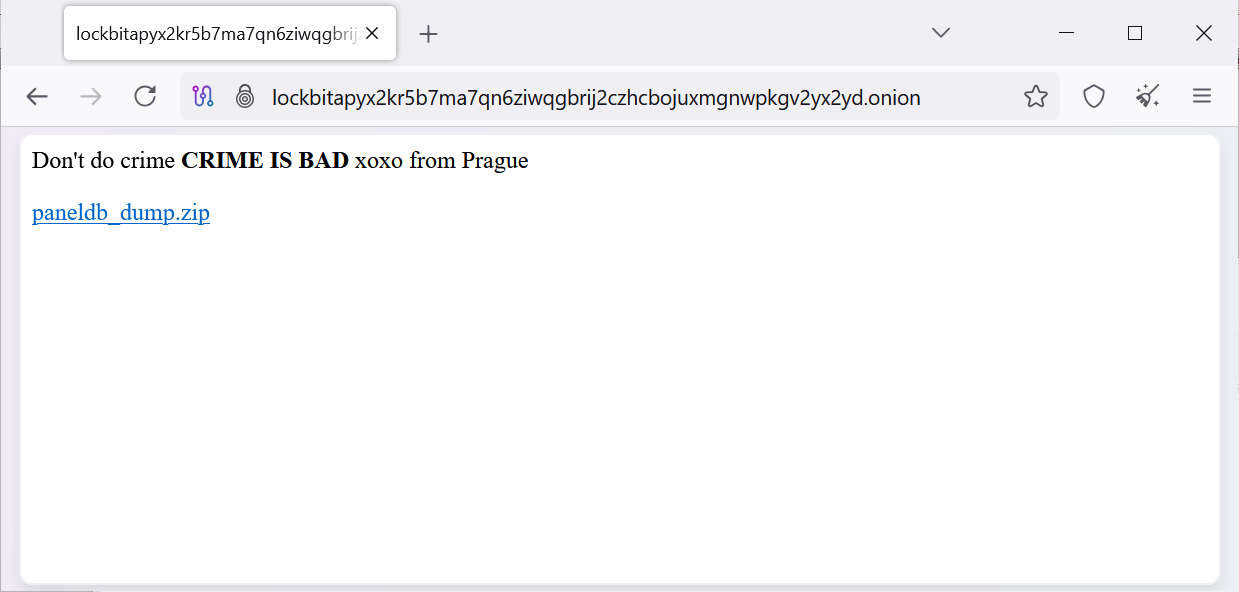

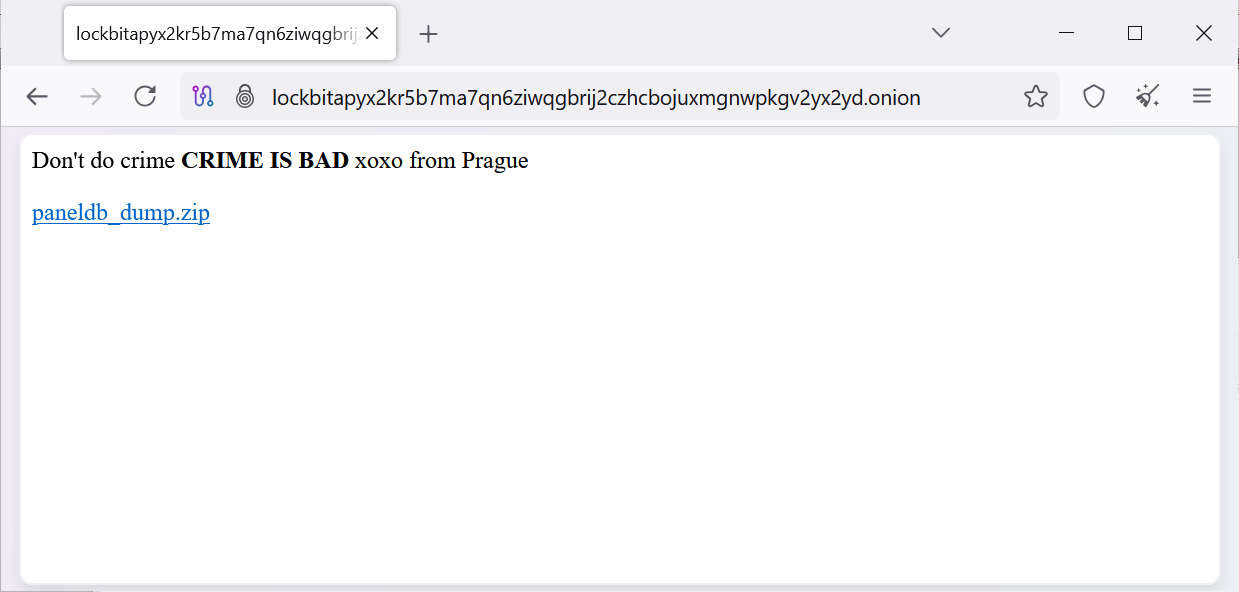

Их веб-сайт для партнёров по распространению шифровальщика был взломан и изуродован — прямо на главной теперь красуется надпись: "Don't do crime. CRIME IS BAD. xoxo from Prague" («Не делай преступлений. Преступления — это плохо. Целуем, Прага»)

А чуть ниже — ссылка на архив paneldb_dump.zip, в котором лежит… дамп базы данных MySQL. Да, прям вот так — с табличками, логинами, чатами и криптовалютными адресами.

Что утекло?

Исследователи (в том числе BleepingComputer) уже заглянули в архив и нашли там кое-что интересное:

Кто взломал? Точно пока неизвестно, но фраза "CRIME IS BAD" уже всплывала ранее — при взломе другого шифровальщика, Everest, так что, возможно, за операцией стоит тот же хакер или группа. Есть ощущение, что у кого-то личная вендетта против киберпреступников.

Сам LockBitSupp (официальный представитель LockBit в Tox) признал факт взлома, но утверждает, что приватные ключи не утекли, и «всё под контролем» (ну-ну). В прошлом году Operation Cronos уже нанесла серьёзный удар по LockBit — снесли 34 сервера, изъяли данные, криптокошельки, тысячу дешифраторов и, собственно, саму аффилиат-панель. Но LockBit тогда восстановился.

Сейчас — новое падение. Очередной удар по репутации. Станет ли этот взлом финальной точкой? Пока неясно. Но если даже шифровальщики начинают сливать пароли с никнеймами вроде Lockbitproud231, то всё идёт к развязке.

Их веб-сайт для партнёров по распространению шифровальщика был взломан и изуродован — прямо на главной теперь красуется надпись: "Don't do crime. CRIME IS BAD. xoxo from Prague" («Не делай преступлений. Преступления — это плохо. Целуем, Прага»)

А чуть ниже — ссылка на архив paneldb_dump.zip, в котором лежит… дамп базы данных MySQL. Да, прям вот так — с табличками, логинами, чатами и криптовалютными адресами.

Что утекло?

Исследователи (в том числе BleepingComputer) уже заглянули в архив и нашли там кое-что интересное:

- Почти 60 тысяч биткоин-адресов в таблице btc_addresses.

- Таблица builds — со списком скомпилированных билдов вредоносного ПО, включая названия некоторых атакованных компаний.

- Конфиги атак (builds_configurations) — например, какие ESXi-серверы пропускать, какие файлы шифровать.

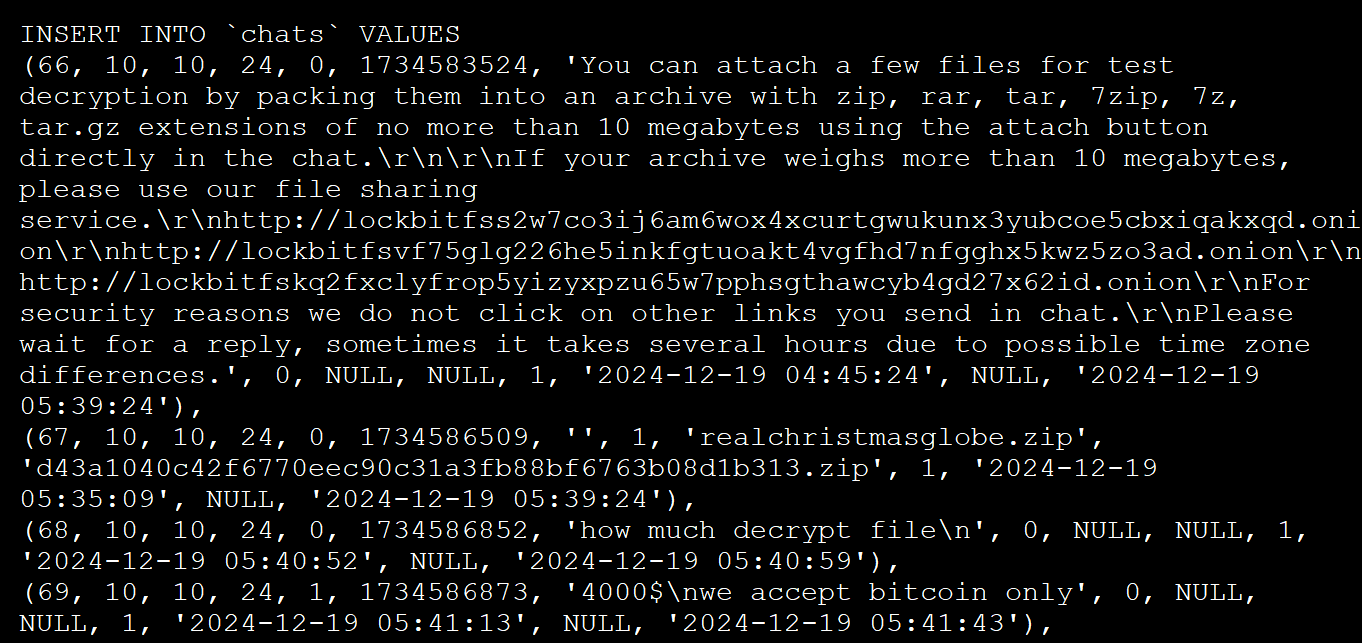

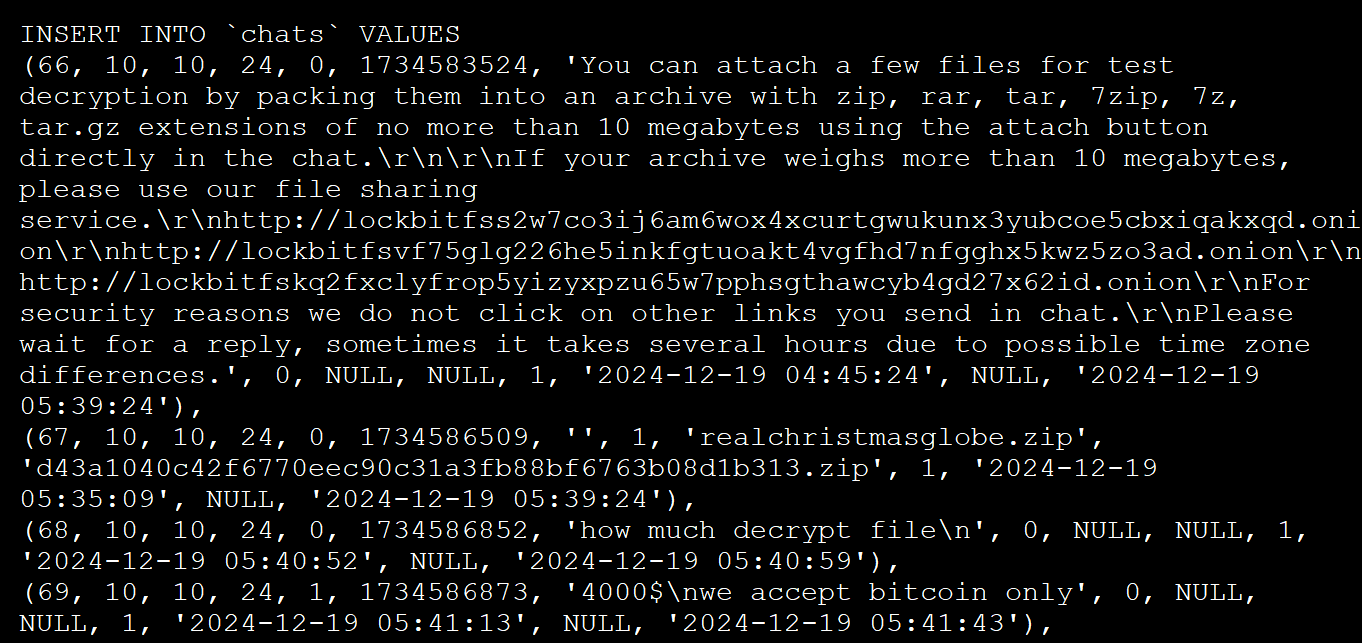

- Самое сочное — таблица chats с 4 442 сообщениями переговоров между LockBit и их жертвами, с декабря по конец апреля.

- Таблица users — 75 пользователей, включая админов и аффилиатов. Там же — пароли в открытом виде. Примеры: Weekendlover69, MovingBricks69420, Lockbitproud231. Стильно, модно, небезопасно.

Кто взломал? Точно пока неизвестно, но фраза "CRIME IS BAD" уже всплывала ранее — при взломе другого шифровальщика, Everest, так что, возможно, за операцией стоит тот же хакер или группа. Есть ощущение, что у кого-то личная вендетта против киберпреступников.

Сам LockBitSupp (официальный представитель LockBit в Tox) признал факт взлома, но утверждает, что приватные ключи не утекли, и «всё под контролем» (ну-ну). В прошлом году Operation Cronos уже нанесла серьёзный удар по LockBit — снесли 34 сервера, изъяли данные, криптокошельки, тысячу дешифраторов и, собственно, саму аффилиат-панель. Но LockBit тогда восстановился.

Сейчас — новое падение. Очередной удар по репутации. Станет ли этот взлом финальной точкой? Пока неясно. Но если даже шифровальщики начинают сливать пароли с никнеймами вроде Lockbitproud231, то всё идёт к развязке.

Для просмотра ссылки необходимо нажать

Вход или Регистрация