На протяжении двух месяцев новой версии инфостилера Banshee удавалось незаметно атаковать пользователей macOS.

Уходить от детектирования вредоносу помогало шифрование строки через Apple XProtect. Banshee впервые был замечен в августе 2024 года. Тогда специалисты отмечали, что зловред разработан специально для атак на пользователей macOS.

На соответствующих форумах Banshee предлагали по подписке — $3000 в месяц. В конце ноября исходные коды Banshee слили на GitHub, после чего созданный на основе трояна сервис (MaaS, Malware-as-a-Service) закрылся. Основная функциональность трояна сводится к краже данных из браузеров, криптокошельков и многих браузерных плагинов.

На тот момент разработчики обеспечили Banshee лишь базовой защитой: троян умел вычислять виртуальную среду и отладчики. Теперь же специалисты Check Point сообщают о новых функциональных возможностях вредоноса. Последние по времени версии Banshee задействуют шифрование, помогающее ему выглядеть легитимно при краже данных.

Ещё одно нововведение заключается в том, что операторы больше не брезгуют заражением компьютеров русскоговорящих пользователей.

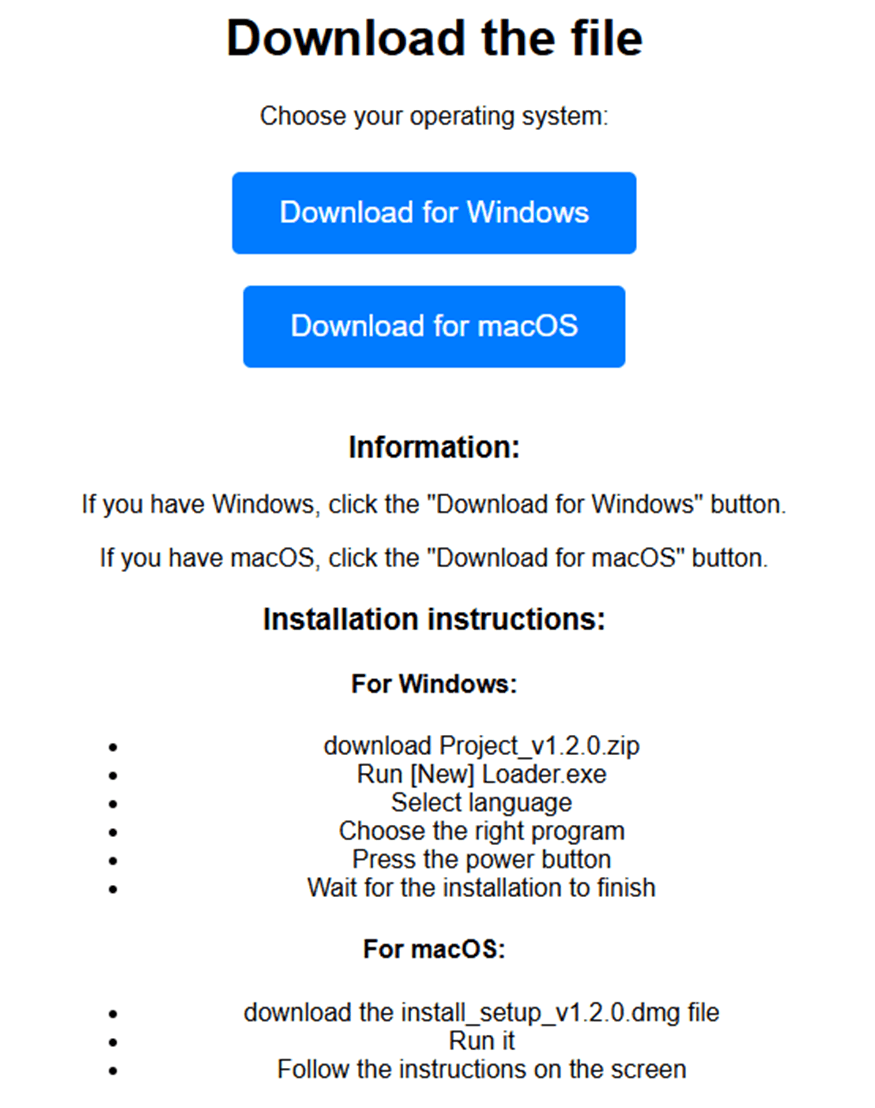

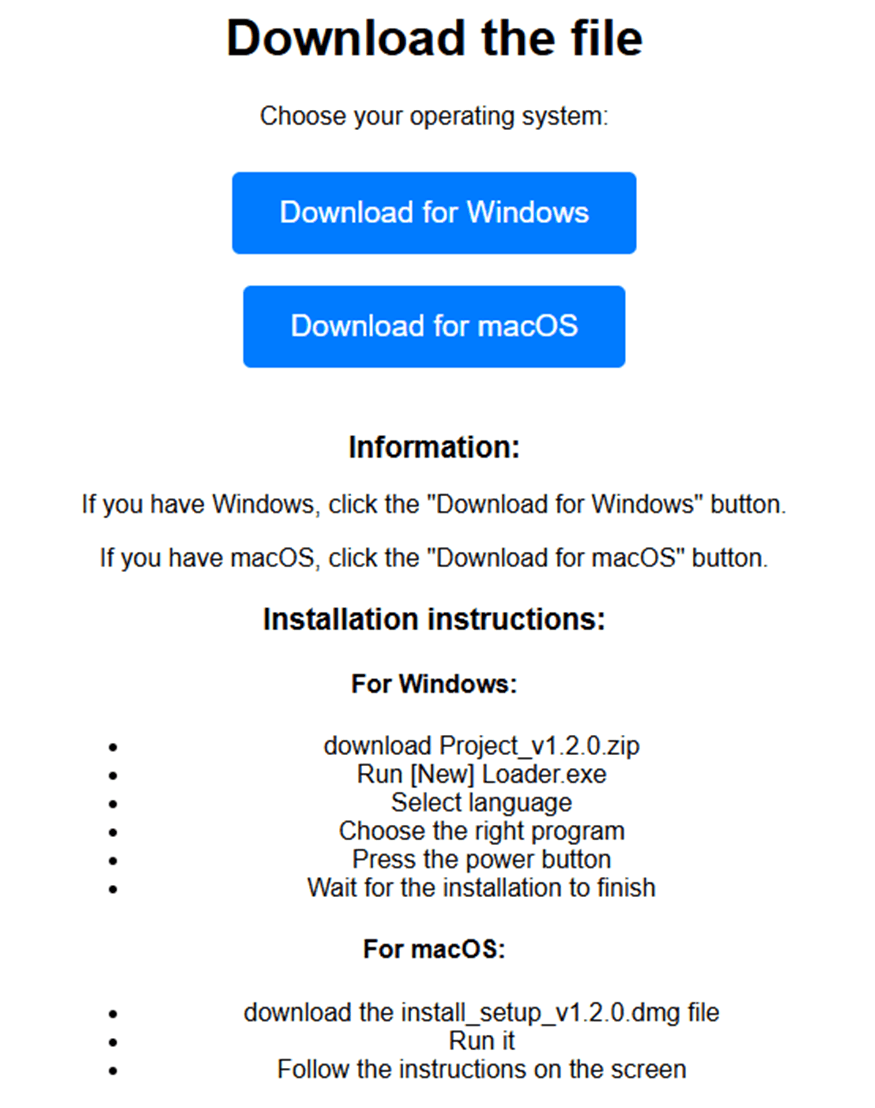

Актуальные образцы Banshee взяли на вооружение алгоритм шифрования строки, который XProtect использует для защиты своих данных. Таким образом, дешефруя строки лишь в процессе выполнения, вредоносу удаётся уходить от стандартных методов статичного детектирования. Banshee распространяется через репозитории на площадке GitHub, маскируясь при этом под легитимный софт.

Уходить от детектирования вредоносу помогало шифрование строки через Apple XProtect. Banshee впервые был замечен в августе 2024 года. Тогда специалисты отмечали, что зловред разработан специально для атак на пользователей macOS.

На соответствующих форумах Banshee предлагали по подписке — $3000 в месяц. В конце ноября исходные коды Banshee слили на GitHub, после чего созданный на основе трояна сервис (MaaS, Malware-as-a-Service) закрылся. Основная функциональность трояна сводится к краже данных из браузеров, криптокошельков и многих браузерных плагинов.

На тот момент разработчики обеспечили Banshee лишь базовой защитой: троян умел вычислять виртуальную среду и отладчики. Теперь же специалисты Check Point сообщают о новых функциональных возможностях вредоноса. Последние по времени версии Banshee задействуют шифрование, помогающее ему выглядеть легитимно при краже данных.

Ещё одно нововведение заключается в том, что операторы больше не брезгуют заражением компьютеров русскоговорящих пользователей.

Интересно, что Banshee выбрал именно Apple XProtect — технологию для детектирования вредоносных программ в macOS. XProtect использует набор правил, которые чем-то напоминают антивирусные сигнатуры.

Актуальные образцы Banshee взяли на вооружение алгоритм шифрования строки, который XProtect использует для защиты своих данных. Таким образом, дешефруя строки лишь в процессе выполнения, вредоносу удаётся уходить от стандартных методов статичного детектирования. Banshee распространяется через репозитории на площадке GitHub, маскируясь при этом под легитимный софт.

Для просмотра ссылки необходимо нажать

Вход или Регистрация