Злоумышленники используют фейковое Android-приложение «SafeChat» для заражения владельцев мобильных устройств шпионским софтом.

Задача — выкрасть данные геолокации и текстовые сообщения из мессенджеров. Как отметили специалисты CYFIRMA, Android-шпион является одним из вариантов вредоноса Coverlm, который заточен под кражу данных из Telegram, Signal, WhatsApp и Viber.

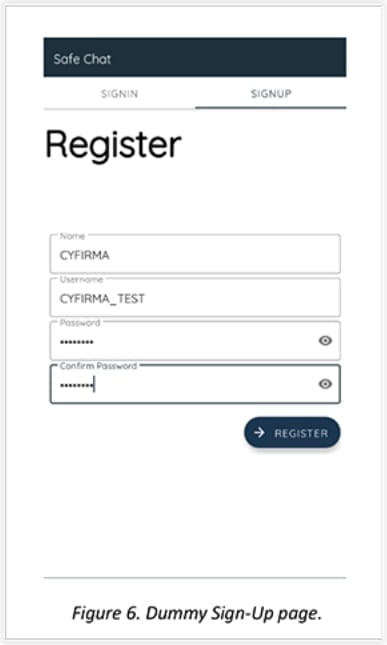

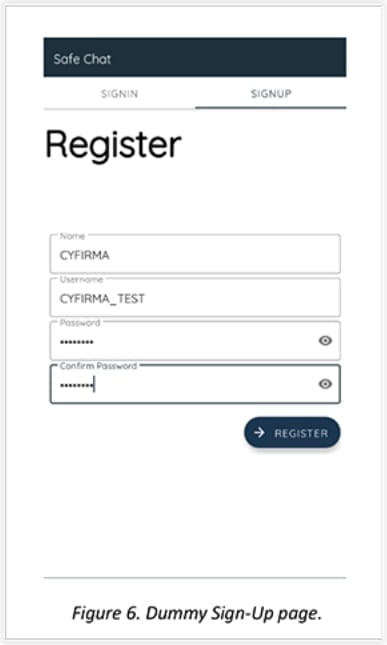

Чтобы ввести жертв в заблуждение и заставить установить фейковый мессенджер, киберпреступники прибегают к социальной инженерии. Пользователям объясняют, что это нужно для более безопасного общения. Интерфейс SafeChat выглядит вполне правдоподобно и даже проводит жертву через процесс регистрации.

Что должно насторожить пользователя: приложение запрашивает доступ к Accessibility Services, специальным возможностям операционной системы Android.

Подозрительными также кажутся запросы на доступ к списку контактов, СМС-сообщениям, журналу звонков, внешнему хранилищу и точной геолокации устройства.

Более того, приложение просит пользователя исключить его из списка подсистемы Android, отвечающей за оптимизацию батареи. Это нужно вредоносу для того, чтобы его процесс случайно не завершили в фоновом режиме. «Снипет из файла Android Manifest дал нам понять, что авторы приложения оснастили его функциональностью, отвечающей за взаимодействие с другими мессенджерами», — пишет CYFIRMA в отчёте.

Задача — выкрасть данные геолокации и текстовые сообщения из мессенджеров. Как отметили специалисты CYFIRMA, Android-шпион является одним из вариантов вредоноса Coverlm, который заточен под кражу данных из Telegram, Signal, WhatsApp и Viber.

Чтобы ввести жертв в заблуждение и заставить установить фейковый мессенджер, киберпреступники прибегают к социальной инженерии. Пользователям объясняют, что это нужно для более безопасного общения. Интерфейс SafeChat выглядит вполне правдоподобно и даже проводит жертву через процесс регистрации.

Что должно насторожить пользователя: приложение запрашивает доступ к Accessibility Services, специальным возможностям операционной системы Android.

Подозрительными также кажутся запросы на доступ к списку контактов, СМС-сообщениям, журналу звонков, внешнему хранилищу и точной геолокации устройства.

Более того, приложение просит пользователя исключить его из списка подсистемы Android, отвечающей за оптимизацию батареи. Это нужно вредоносу для того, чтобы его процесс случайно не завершили в фоновом режиме. «Снипет из файла Android Manifest дал нам понять, что авторы приложения оснастили его функциональностью, отвечающей за взаимодействие с другими мессенджерами», — пишет CYFIRMA в отчёте.

«Это взаимодействие происходит с помощью разрешения OPEN_DOCUMENT_TREE». Специальный модуль для извлечения данных отправляет всю собранную информацию на командный сервер, находящийся под управлением злоумышленников.

Для просмотра ссылки необходимо нажать

Вход или Регистрация