Специалисты K7 Labs раскрыли новую вредоносную кампанию, в рамках которой злоумышленники распространяют банковский троян для Android под видом популярного чатбота Deepseek AI.

Вредонос назвали OctoV2. Атака начинается с фишинговой ссылки, ведущей на поддельный сайт, внешне практически неотличимый от официального ресурса Deepseek AI.

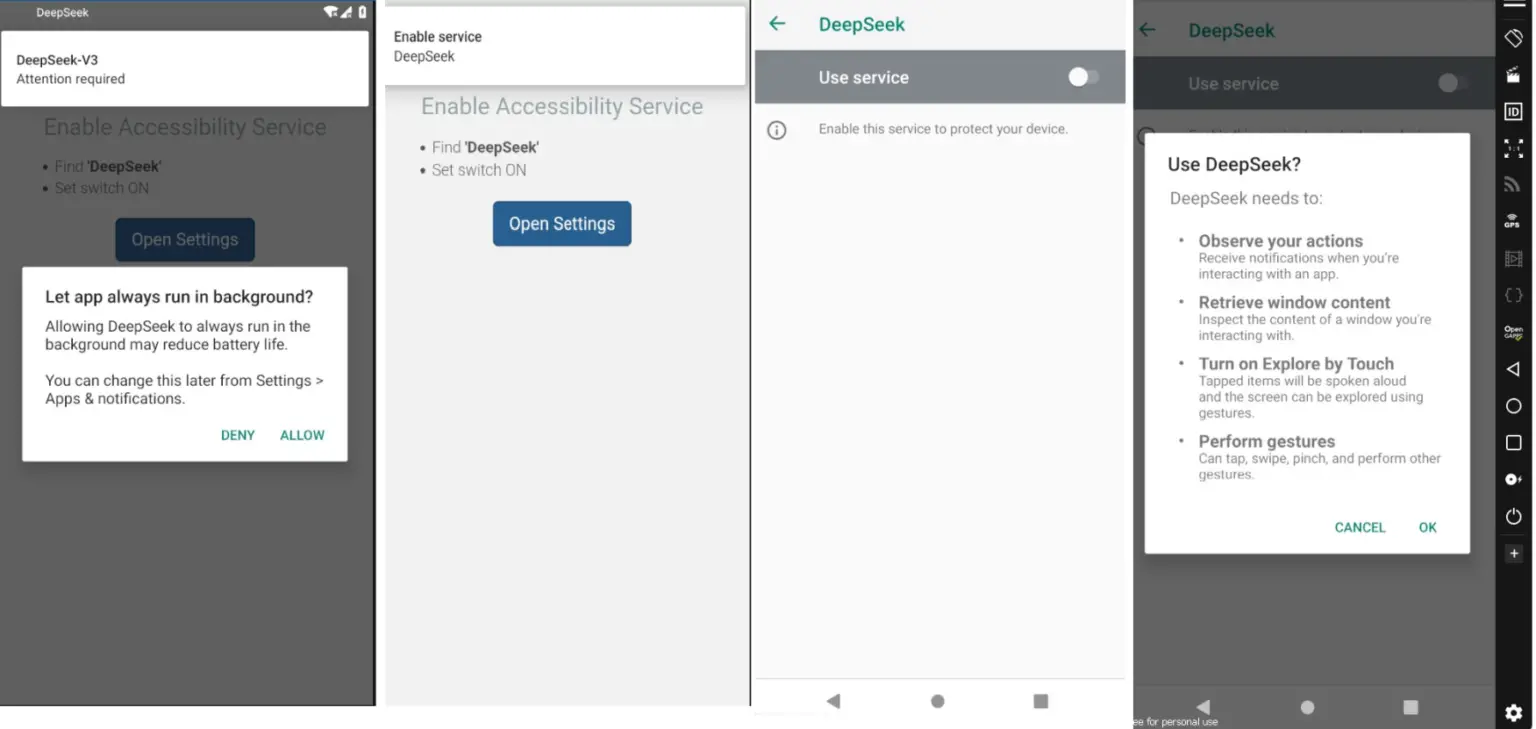

Пользователям предлагается скачать приложение с названием «DeepSeek.apk». После установки вредоносная программа маскируется под оригинальное приложение, используя его иконку.

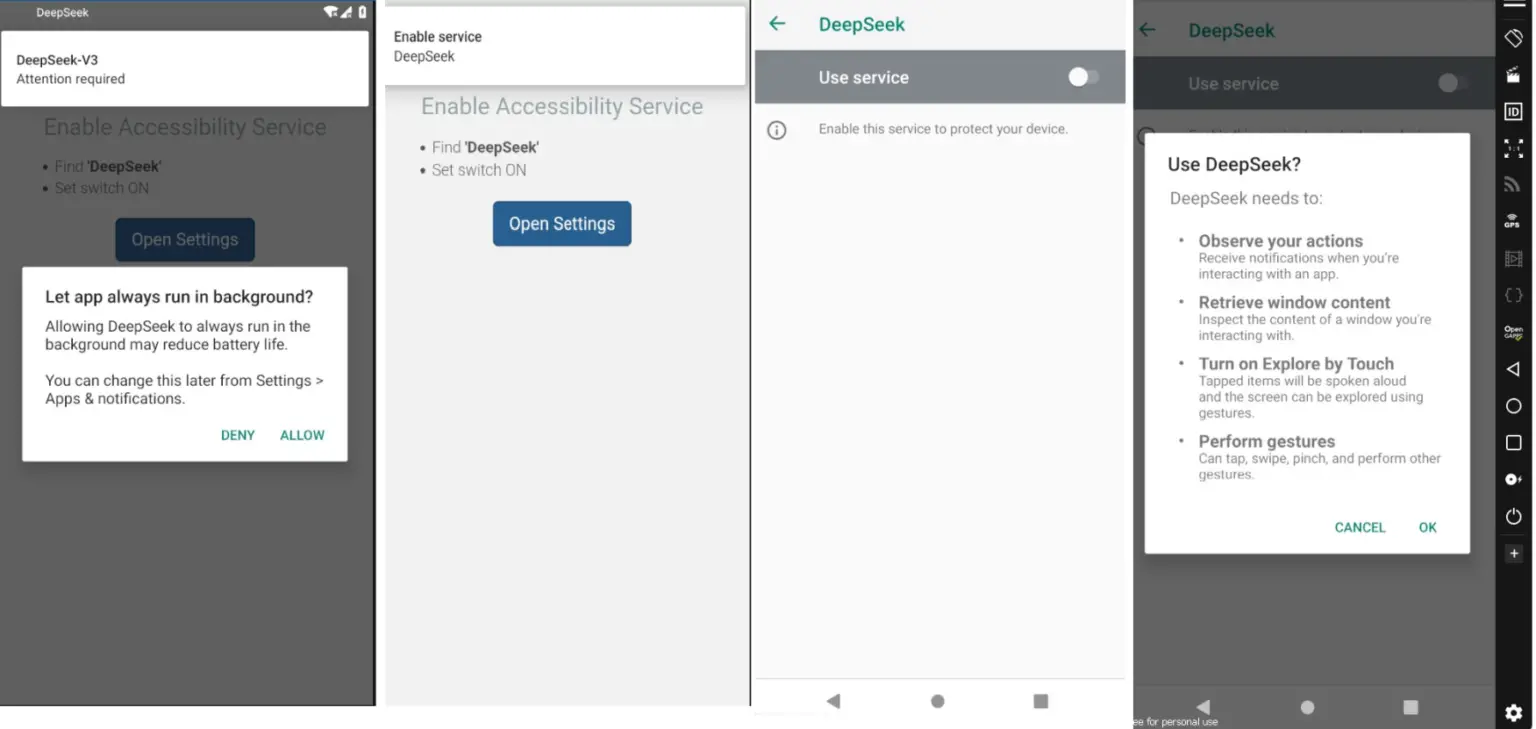

Зловред сначала просит пользователя разрешить установку приложений из неизвестных источников, после чего инсталлирует две отдельные вредоносные программы — «родительское» приложение com.hello.world и «дочернее» com.vgsupervision_kit29. «Дочерний» софт активно запрашивает у жертвы доступ к специальным возможностям операционной системы Android (Accessibility Service).

Исследователи столкнулись со сложностями анализа «родительского» приложения из-за парольной защиты. Здесь наблюдается тенденция к росту числа подобных вредоносных APK-файлов с защитой от реверс-инжиниринга.

Тем не менее специалистам удалось определить, что «родительское» приложение проверяет наличие файла с расширением «.cat», после чего устанавливает дополнительный вредоносный пакет. Кроме того, троян OctoV2 использует алгоритм генерации доменов (DGA), что позволяет постоянно менять имена серверов управления и обходить блокировки.

Кроме того, троян передаёт на серверы злоумышленников информацию обо всех установленных на заражённом устройстве приложениях. Напомним, ранее банковский Android-троян Octo выдавал себя за Google Chrome и NordVPN. Специалисты рекомендуют быть особенно внимательными при скачивании приложений и избегать установки программ из неизвестных источников.

Вредонос назвали OctoV2. Атака начинается с фишинговой ссылки, ведущей на поддельный сайт, внешне практически неотличимый от официального ресурса Deepseek AI.

Пользователям предлагается скачать приложение с названием «DeepSeek.apk». После установки вредоносная программа маскируется под оригинальное приложение, используя его иконку.

Зловред сначала просит пользователя разрешить установку приложений из неизвестных источников, после чего инсталлирует две отдельные вредоносные программы — «родительское» приложение com.hello.world и «дочернее» com.vgsupervision_kit29. «Дочерний» софт активно запрашивает у жертвы доступ к специальным возможностям операционной системы Android (Accessibility Service).

Исследователи столкнулись со сложностями анализа «родительского» приложения из-за парольной защиты. Здесь наблюдается тенденция к росту числа подобных вредоносных APK-файлов с защитой от реверс-инжиниринга.

Тем не менее специалистам удалось определить, что «родительское» приложение проверяет наличие файла с расширением «.cat», после чего устанавливает дополнительный вредоносный пакет. Кроме того, троян OctoV2 использует алгоритм генерации доменов (DGA), что позволяет постоянно менять имена серверов управления и обходить блокировки.

Кроме того, троян передаёт на серверы злоумышленников информацию обо всех установленных на заражённом устройстве приложениях. Напомним, ранее банковский Android-троян Octo выдавал себя за Google Chrome и NordVPN. Специалисты рекомендуют быть особенно внимательными при скачивании приложений и избегать установки программ из неизвестных источников.

Для просмотра ссылки необходимо нажать

Вход или Регистрация