Несколько недель назад Trend Micro обнаружила вирус, который предназначен для кражи данных пациентов израильских больниц. Теперь голландская компания по обеспечению безопасности

Исследователи назвали бэкдор GhostCtrl. Они смогли обнаружить как минимум три его разновидности. Две из них предназначены для кражи данных и удалённого управления различными аспектами телефона. Третья является сочетанием лучших функций первых двух, а также других возможностей.

Trend Micro прогнозирует рост уязвимости. По её наблюдениям, GhostCtrl — расширение упомянутого выше израильского вируса и эксплойта OmniRAT. Последний известен как метод удалённого управления Windows, macOS и Linux с любого Android-устройства и наоборот.

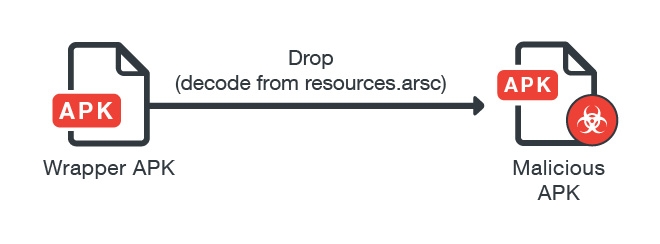

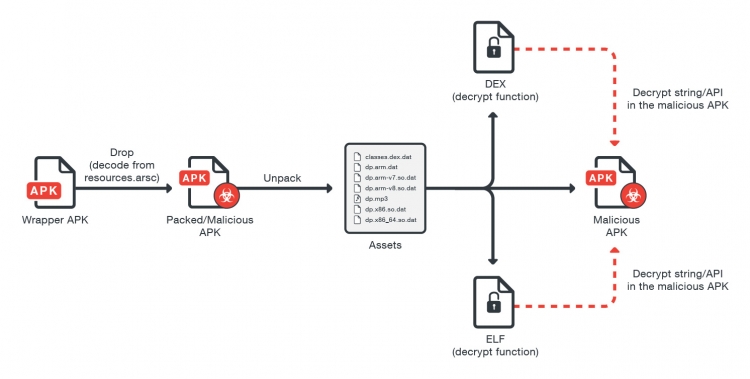

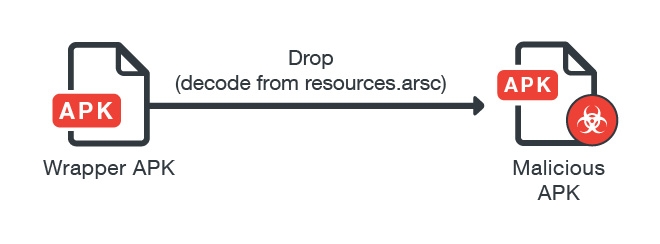

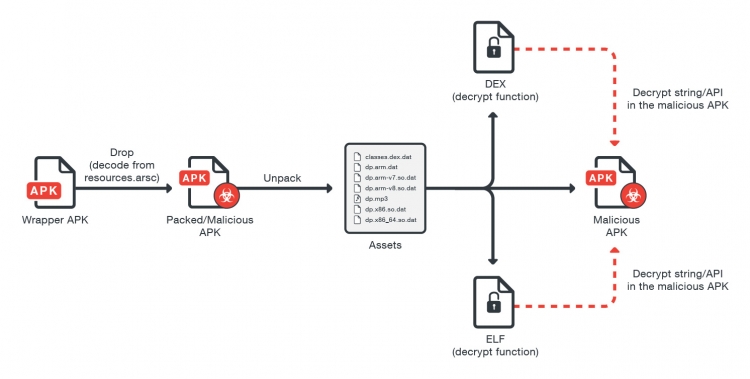

Вредоносное программное обеспечение обычно распространяется под видом популярных приложений вроде WhatsApp и Pokemon Go. После запуска программа устанавливает скрытый APK, который работает в фоне.

Trend Micro предупредила, что уязвимость позволяет выполнять множество разных команд без ведома пользователя. Среди них — слежение за данными датчиков в реальном времени; удаление, изменение и перенос файлов; звонки и отправка сообщений людям из списка контактов; сбор записей системного журнала, SMS-сообщений, данных о местоположении и закладок браузера. Полный список возможных действий представлен ниже.

В дополнение ко всему этому, GhostCtrl может удалённо сбрасывать пароли, проигрывать звуки, записывать и распространять видеозаписи и управлять Bluetooth.

Исследователи советуют всем пользователям обновить Android до последней доступной версии, ограничить разрешения и регулярно производить резервное копирование данных.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

связанную с вирусом уязвимость в Android. Она позволяет злоумышленникам незаметно получать контроль над устройствами пользователей.

Исследователи назвали бэкдор GhostCtrl. Они смогли обнаружить как минимум три его разновидности. Две из них предназначены для кражи данных и удалённого управления различными аспектами телефона. Третья является сочетанием лучших функций первых двух, а также других возможностей.

Trend Micro прогнозирует рост уязвимости. По её наблюдениям, GhostCtrl — расширение упомянутого выше израильского вируса и эксплойта OmniRAT. Последний известен как метод удалённого управления Windows, macOS и Linux с любого Android-устройства и наоборот.

Вредоносное программное обеспечение обычно распространяется под видом популярных приложений вроде WhatsApp и Pokemon Go. После запуска программа устанавливает скрытый APK, который работает в фоне.

Trend Micro предупредила, что уязвимость позволяет выполнять множество разных команд без ведома пользователя. Среди них — слежение за данными датчиков в реальном времени; удаление, изменение и перенос файлов; звонки и отправка сообщений людям из списка контактов; сбор записей системного журнала, SMS-сообщений, данных о местоположении и закладок браузера. Полный список возможных действий представлен ниже.

В дополнение ко всему этому, GhostCtrl может удалённо сбрасывать пароли, проигрывать звуки, записывать и распространять видеозаписи и управлять Bluetooth.

Исследователи советуют всем пользователям обновить Android до последней доступной версии, ограничить разрешения и регулярно производить резервное копирование данных.