Новый банковский Android-троян атакует клиентов кредитных организаций.

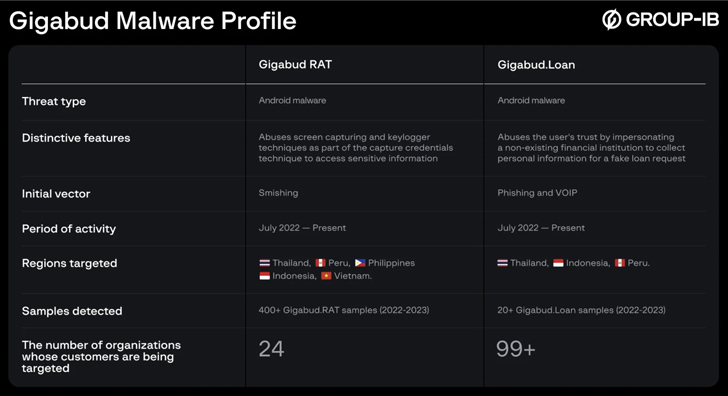

Вредонос получил имя Gigabud RAT и обладает рядом интересных функциональных возможностей. О мобильной киберугрозе рассказали специалисты компании Group-IB — Павел Наумов и Артём Грищенко.

Эксперты описывают трояна так: «Одна из уникальных функций Gigabud RAT заключается в том, что он активирует вредоносный код только после того, как пользователь пройдёт аутентификацию. Это серьёзно затрудняет детектирование».

«Вместо наложения HTML-окон поверх легитимных приложений троян извлекает конфиденциальные данные через запись экрана жертвы». О Gigabud RAT впервые стало известно в январе 2023 года, когда эксперты Cyble опубликовали посвящённый вредоносу отчёт.

Тогда авторы пытались маскировать своё детище под банковские и государственные приложения. Эксперты полагают, что Gigabud RAT действует с июля 2022 года. У него есть и брат — Gigabud.Loan, который полностью повторяет функциональность вредоноса, исключая возможность удалённого доступа. «Пользователей обманом заставляли заполнять форму заявки на получение банковской карты и привлекали кредитом под низкий процент.

Само собой, жертва должна предоставить персональные данные», — пишут исследователи. Gigabud RAT и Gigabud.Loan распространяются с помощью фишинговых сайтов, ссылки на которые приходят людям в СМС-сообщениях или соцсетях. Однако последний может также приходить в виде APK-файла в мессенджере WhatsApp. Троян действует по аналогии со всеми зловредами такого класса: сначала он пытается получить доступ к специальным возможностям операционной системы Android (accessibility services).

Если ему выдадут такие права, он сможет записывать экран устройства и логировать нажатия клавиш. Помимо этого, Gigabud.Loan выступает в качестве инструмента для сбора личной информации: полные имена, фотографии удостоверяющих личность документов, справка об образовании, сведениях о доходах, данные банковской карты и т. п.

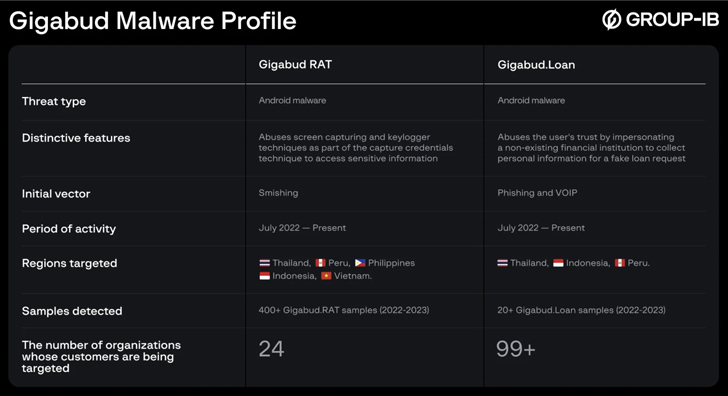

Вредонос получил имя Gigabud RAT и обладает рядом интересных функциональных возможностей. О мобильной киберугрозе рассказали специалисты компании Group-IB — Павел Наумов и Артём Грищенко.

Эксперты описывают трояна так: «Одна из уникальных функций Gigabud RAT заключается в том, что он активирует вредоносный код только после того, как пользователь пройдёт аутентификацию. Это серьёзно затрудняет детектирование».

«Вместо наложения HTML-окон поверх легитимных приложений троян извлекает конфиденциальные данные через запись экрана жертвы». О Gigabud RAT впервые стало известно в январе 2023 года, когда эксперты Cyble опубликовали посвящённый вредоносу отчёт.

Тогда авторы пытались маскировать своё детище под банковские и государственные приложения. Эксперты полагают, что Gigabud RAT действует с июля 2022 года. У него есть и брат — Gigabud.Loan, который полностью повторяет функциональность вредоноса, исключая возможность удалённого доступа. «Пользователей обманом заставляли заполнять форму заявки на получение банковской карты и привлекали кредитом под низкий процент.

Само собой, жертва должна предоставить персональные данные», — пишут исследователи. Gigabud RAT и Gigabud.Loan распространяются с помощью фишинговых сайтов, ссылки на которые приходят людям в СМС-сообщениях или соцсетях. Однако последний может также приходить в виде APK-файла в мессенджере WhatsApp. Троян действует по аналогии со всеми зловредами такого класса: сначала он пытается получить доступ к специальным возможностям операционной системы Android (accessibility services).

Если ему выдадут такие права, он сможет записывать экран устройства и логировать нажатия клавиш. Помимо этого, Gigabud.Loan выступает в качестве инструмента для сбора личной информации: полные имена, фотографии удостоверяющих личность документов, справка об образовании, сведениях о доходах, данные банковской карты и т. п.

Для просмотра ссылки необходимо нажать

Вход или Регистрация