В период с октября по декабрь 2024 года исследователи из Positive Technologies зарегистрировали на 5% больше киберинцидентов, чем в III квартале, и на 13% — в сравнении с IV кварталом 2023 года.

Более половины успешных атак на организации приводили к утечкам, в 32% случаев было зафиксировано нарушение основной деятельности.

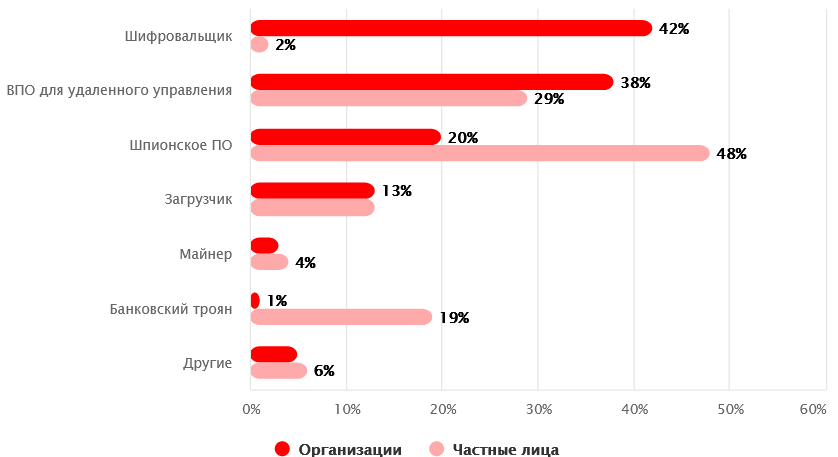

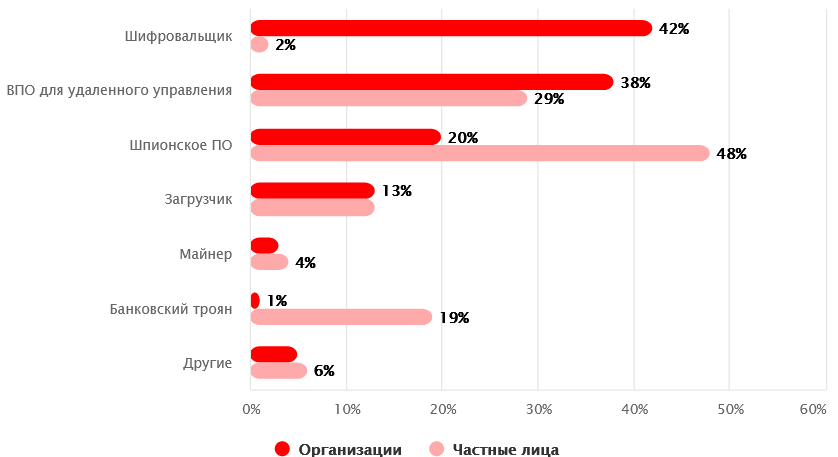

Для индивидуальных пользователей такие нападения обычно оборачивались финансовыми потерями (48%). Основным инструментом злоумышленников по-прежнему является вредоносный софт. В отчетный период его применяли в 66% успешных атак на компании и в 51% атак, от которых пострадали частные лица.

В корпоративные сети зловреды в основном внедрялись посредством имейл-рассылок (84% успешных атак), обычных юзеров атаковали через сайты, соцсети и мессенджеры (44, 22 и 18% соответственно).

Особо аналитики отметили рост популярности имитаций CAPTCHA у распространителей вредоносных программ. Цепочку заражения запускает сама жертва, нажав кнопку «Я не робот» и следуя предложенным инструкциям.

Схему заражения через такие фейки злоумышленники начали осваивать в III квартале, а к концу года их использование приобрело массовый характер. Чаще всего таким образом раздаются трояны-стилеры, такие как Lumma и Amadey. Эксперты ожидают, что в этом году вредоносные CAPTCHA получат еще большее распространение, как и похожая схема ClickFix.

Более половины успешных атак на организации приводили к утечкам, в 32% случаев было зафиксировано нарушение основной деятельности.

Для индивидуальных пользователей такие нападения обычно оборачивались финансовыми потерями (48%). Основным инструментом злоумышленников по-прежнему является вредоносный софт. В отчетный период его применяли в 66% успешных атак на компании и в 51% атак, от которых пострадали частные лица.

В корпоративные сети зловреды в основном внедрялись посредством имейл-рассылок (84% успешных атак), обычных юзеров атаковали через сайты, соцсети и мессенджеры (44, 22 и 18% соответственно).

Особо аналитики отметили рост популярности имитаций CAPTCHA у распространителей вредоносных программ. Цепочку заражения запускает сама жертва, нажав кнопку «Я не робот» и следуя предложенным инструкциям.

«Настоящие проверки CAPTCHA никогда не требуют ввода команд в операционной системе и в пределах непосредственно веб-страницы, — напоминает аналитик Анна Голушко из PT. — Кроме того, настоящая CAPTCHA обычно не запрашивает логины, пароли, номера карт или другие сведения».

Схему заражения через такие фейки злоумышленники начали осваивать в III квартале, а к концу года их использование приобрело массовый характер. Чаще всего таким образом раздаются трояны-стилеры, такие как Lumma и Amadey. Эксперты ожидают, что в этом году вредоносные CAPTCHA получат еще большее распространение, как и похожая схема ClickFix.

Для просмотра ссылки необходимо нажать

Вход или Регистрация