В свежих кибератаках исследователи выявили целых сорок новых вариантов TrickMo, банковского трояна для Android-устройств.

Основной фишкой этих образцов является возможность вытаскивать ПИН-коды, которыми защищены смартфоны пользователей. На новые варианты TrickMo обратили внимание специалисты компании Zimperium.

Впервые об этом вредоносе мы сообщали в 2020 году: тогда команда IBM X-Force предупреждала, что TrickMo перехватывает одноразовые пароли.

Помимо этой функциональности, Android-троян может записывать действия на экране, вытаскивать данные, а также открывать оператору удалённый доступ к девайсу. Для реализации этих сценариев атаки зловред задействует специальные возможности мобильной операционной системы — Accessibility Service.

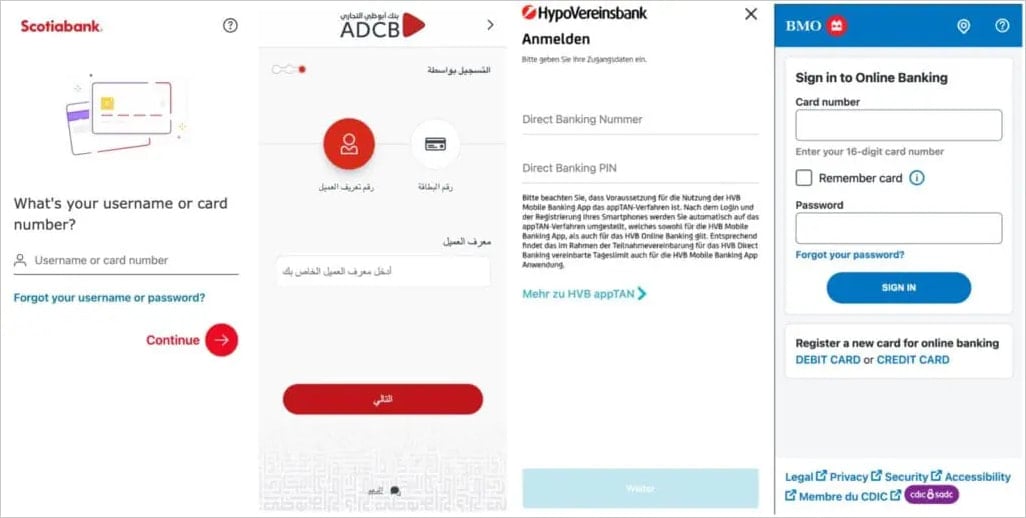

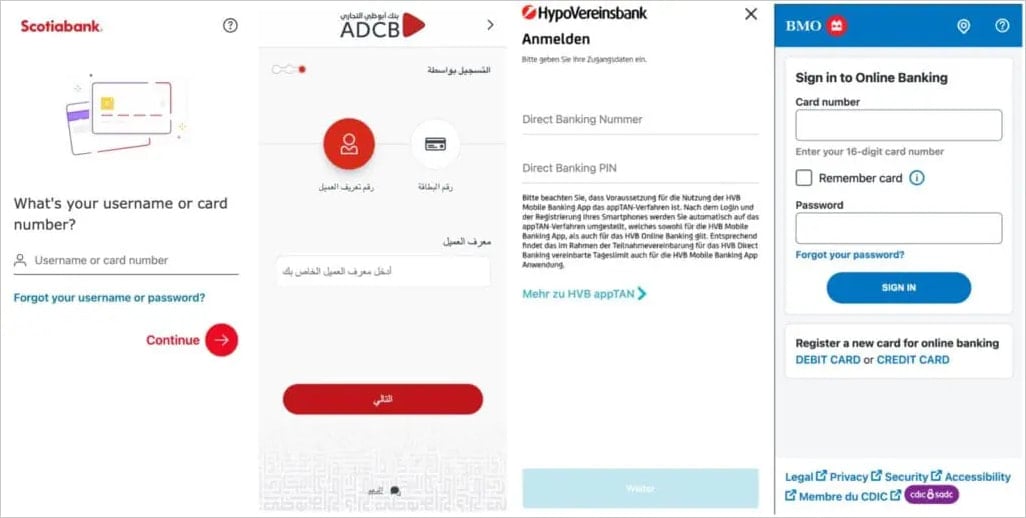

Поскольку это банковский троян, он может накладывать фейковые окна поверх легитимных приложений — так в руки операторов попадают данные для аутентификации.

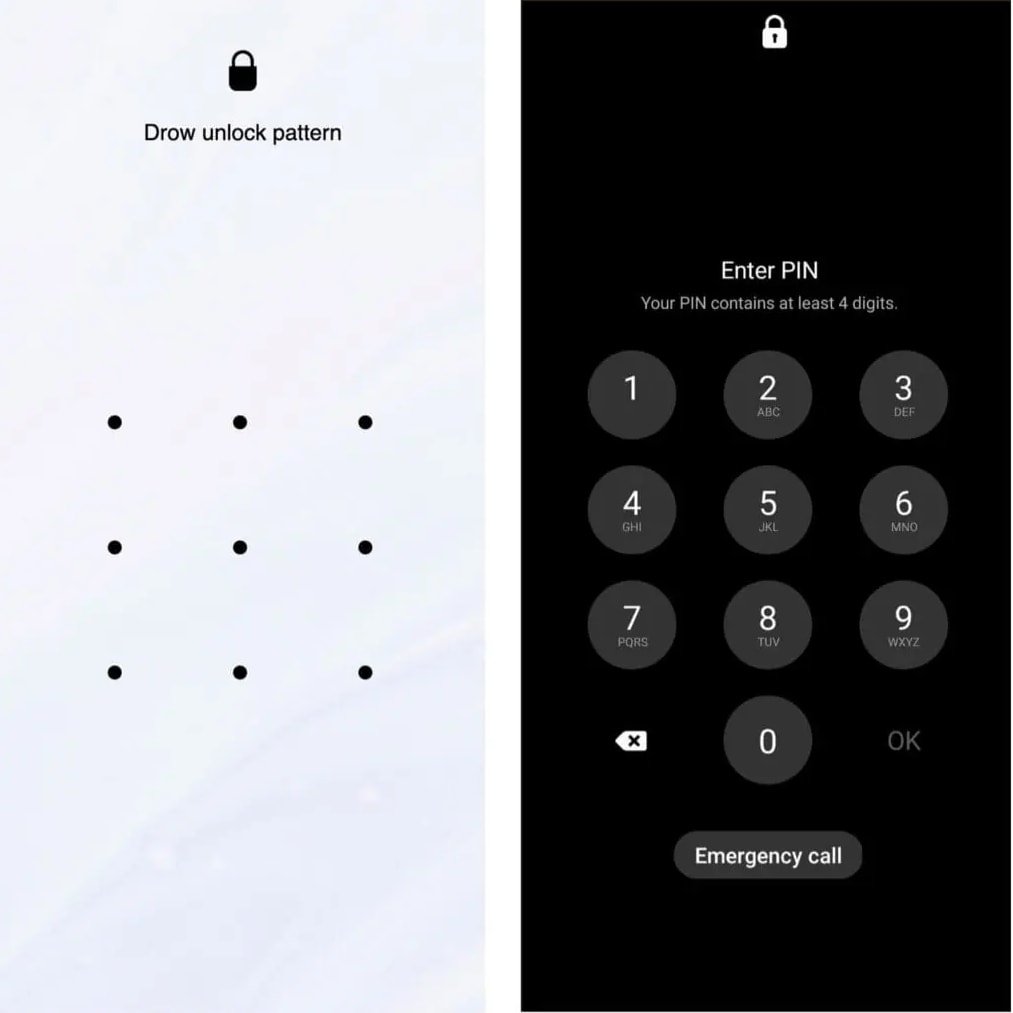

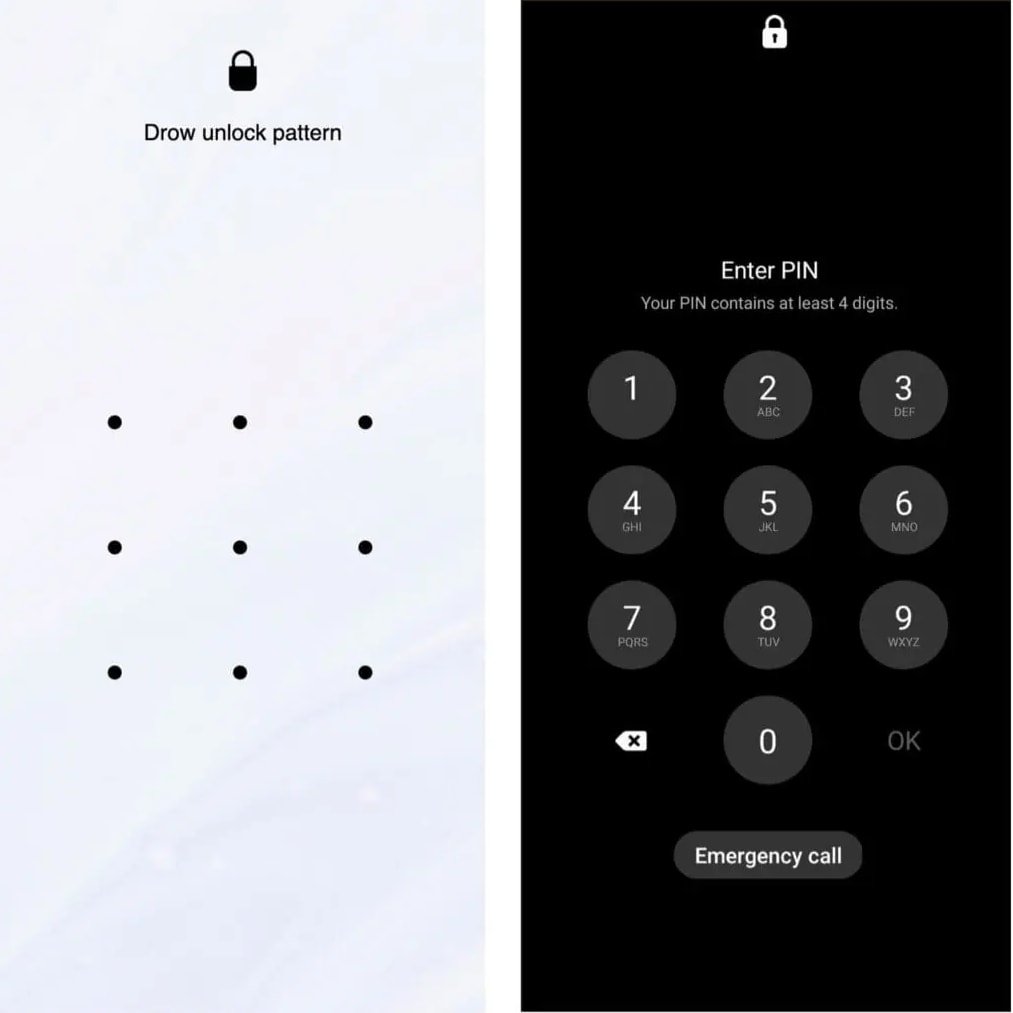

В отчёте Zimperium упоминается также новая интересная фича: TrickMo научился подделывать экран блокировки, чтобы вытащить либо ПИН-код, с помощью которого разблокируется устройство, либо графический ключ.

«Как только пользователь введёт ПИН-код на такой станице, он с помощью PHP-скрипта отправится вместе с идентификатором прямиком в руки злоумышленников».

Основной фишкой этих образцов является возможность вытаскивать ПИН-коды, которыми защищены смартфоны пользователей. На новые варианты TrickMo обратили внимание специалисты компании Zimperium.

Впервые об этом вредоносе мы сообщали в 2020 году: тогда команда IBM X-Force предупреждала, что TrickMo перехватывает одноразовые пароли.

Помимо этой функциональности, Android-троян может записывать действия на экране, вытаскивать данные, а также открывать оператору удалённый доступ к девайсу. Для реализации этих сценариев атаки зловред задействует специальные возможности мобильной операционной системы — Accessibility Service.

Поскольку это банковский троян, он может накладывать фейковые окна поверх легитимных приложений — так в руки операторов попадают данные для аутентификации.

В отчёте Zimperium упоминается также новая интересная фича: TrickMo научился подделывать экран блокировки, чтобы вытащить либо ПИН-код, с помощью которого разблокируется устройство, либо графический ключ.

«Фейковый экран является на самом деле HTML-страницей, которая размещается на стороннем веб-сайте и демонстрируется жертве в полноэкранном режиме», — пишут исследователи.

«Как только пользователь введёт ПИН-код на такой станице, он с помощью PHP-скрипта отправится вместе с идентификатором прямиком в руки злоумышленников».

Для просмотра ссылки необходимо нажать

Вход или Регистрация